一顾茅庐

漏洞一:存在逻辑缺陷导致无限发布新动态和可修改动态问题

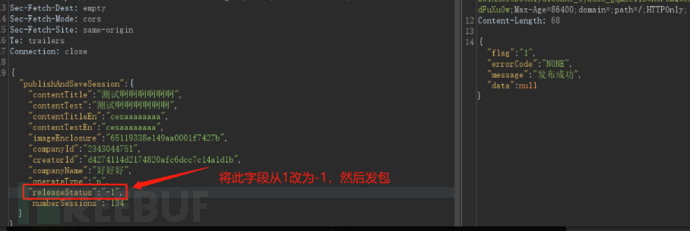

可以看到此时发布了一个动态,还可以发布两个动态。

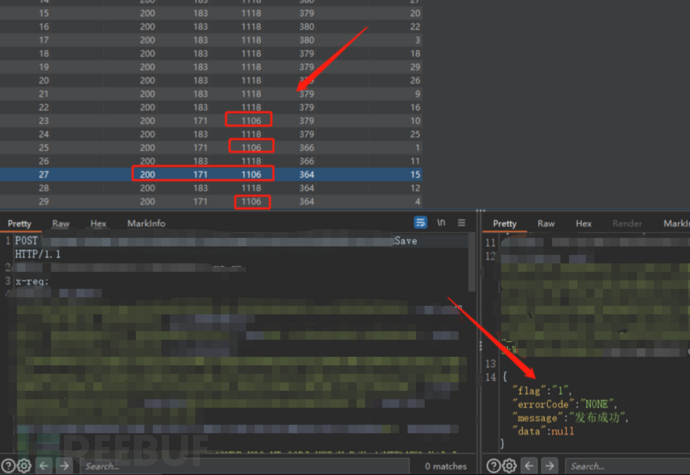

点击发布新动态,填写好信息点击提交并抓包

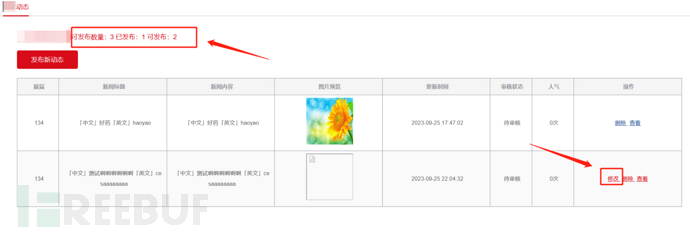

可以发现成功发布,回到动态页面可以看到可发布次数还是2,并且新发布的动态比正常发布的还多了一个修改的功能,可以正常使用此功能进行修改已经发布的动态。

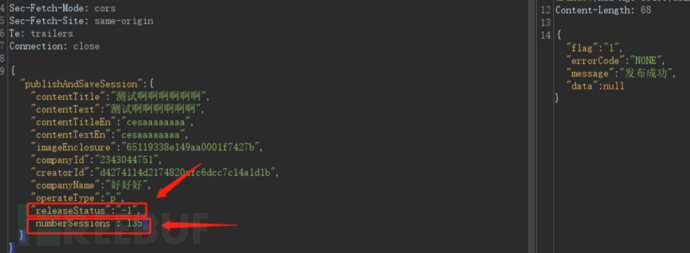

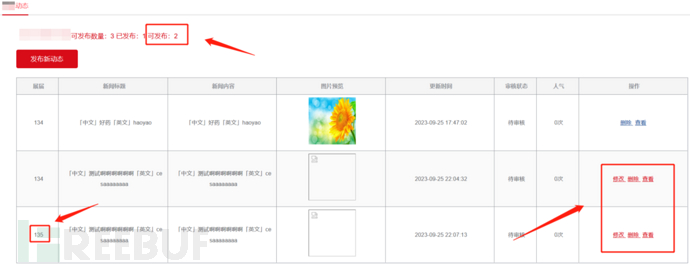

再发一次,字段还是-1,下面的展界改为135,正常发布动态是无法选择展界的,此时可以成功的任意修改数据,并且可发布数量还是为2,证明了可以无限次发布新动态。

【----帮助网安学习,以下所有学习资料免费领!加vx:dctintin,备注“freebuf”获取!】

漏洞二:存在突破发布数量限制的问题

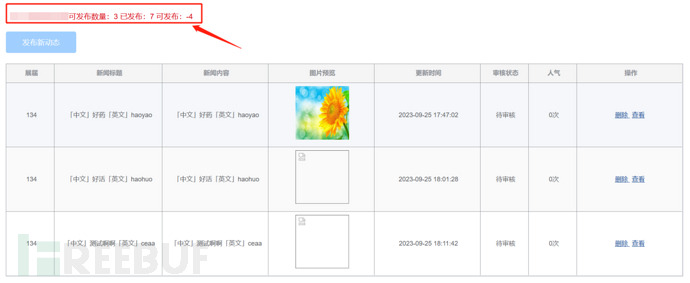

目前还剩一次发布动态的机会,点击发布新动态并填写信息

点击提交并抓包,进行并发测试,并发结束后再将原包正常放回

可以发现是成功了一定的数量的,回到页面可以看到成功发布了7条动态,超过了系统的限制

漏洞三:查询处因设计缺陷存在拒绝服务攻击漏洞

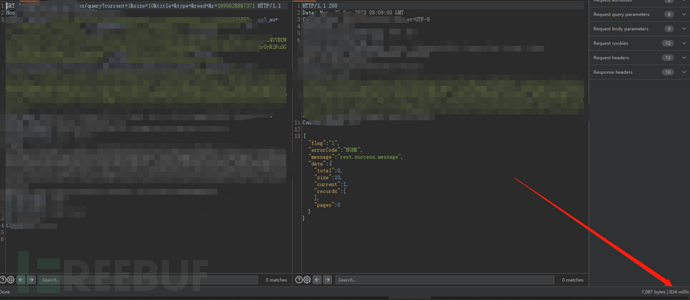

正常查询的时候需要时间是834ms

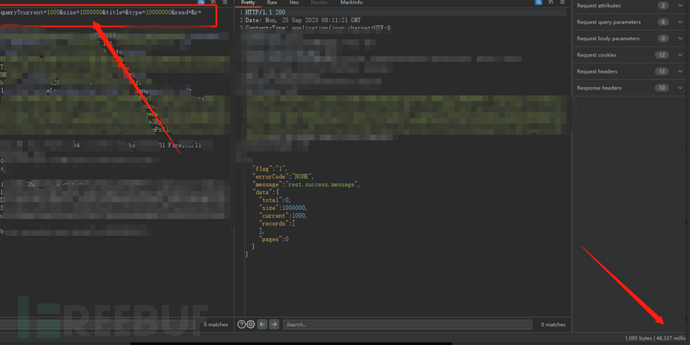

可能图有点糊看不清,接口请求如下默认请求接口:xxx/query?current=1&size=10&title=&type=&read=&r=1695628867371将参数调大进行测试:xxx/query?current=1000&size=1000000&title=&type=10000000&read=&r=1695628867371然后发包,发现服务器的回显时间变得很长,达到了46337ms

此时再配合多线程就可以对服务器造成拒绝服务攻击致使服务器瘫痪,对所有用户的使用造成影响,危害大。这里为了不影响正常业务不进行下一步利用。

二顾茅庐

漏洞一:敏感信息泄露

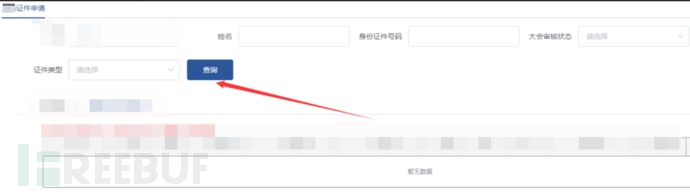

随便点点点,来到人员证件申请处,点击查询并抓包,如下

抓取数据包

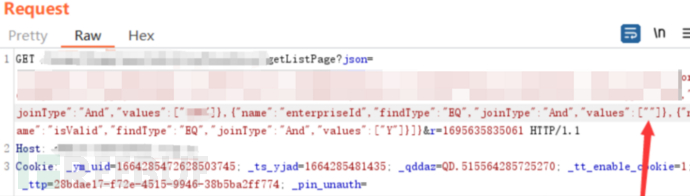

将value置空

url编码后重新发送,返回了大量敏感信息

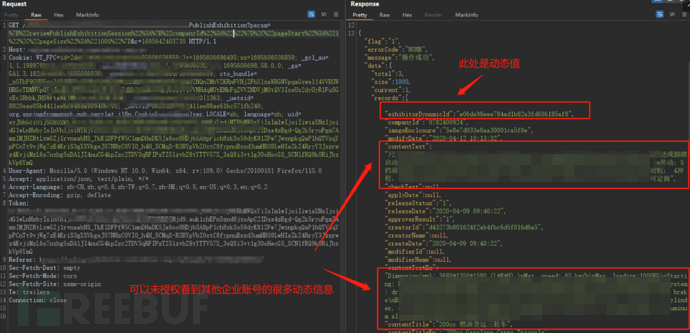

漏洞二:未授权+越权

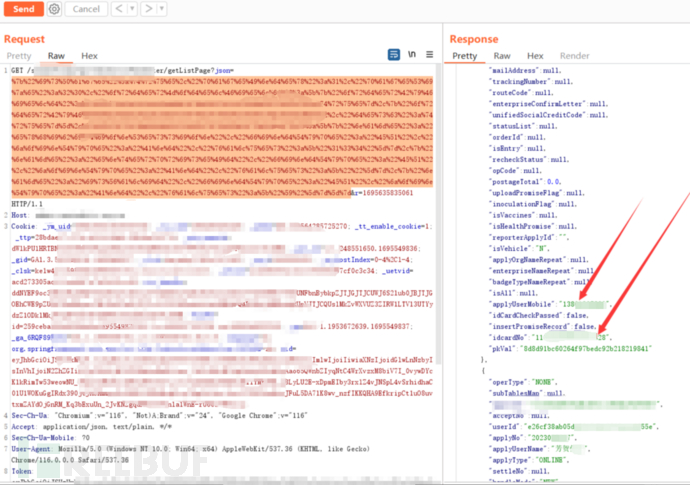

可以看到目前账号只有一个动态如图所示:

刷新此页面,然后进行抓包

逐个放包直到获取到此包,可以得到本人的动态信息

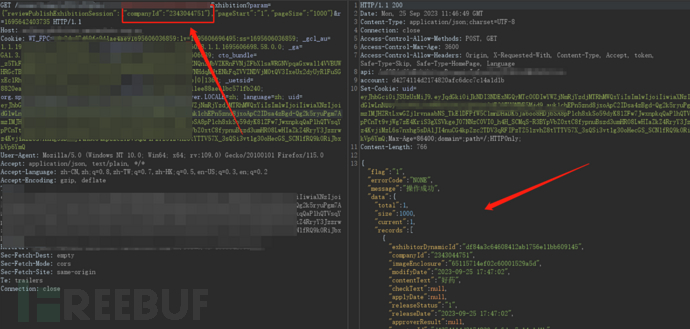

然后我们将companyId置空

可以未授权看到很多其它企业的敏感信息,并且可以看到我们所要的动态值

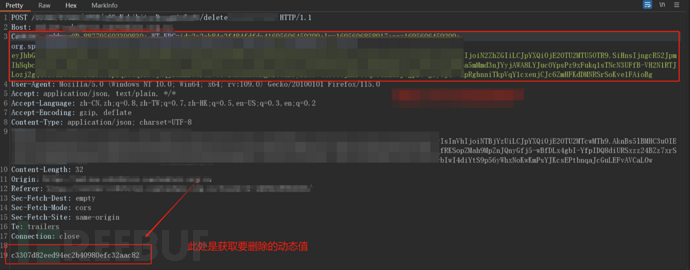

点击删除并抓包

然后放包,可以看到成功的删除掉了动态。此处存在水平越权

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)