引言

日常工作记录,已得合法授权。

关键图片打码,漏洞利用简洁。

硬核枯燥明显,评论点赞谨谢。

统计

主要展示为有结果渗透目标,其中外网4个系统,内网系统若干。

以下为文中主要漏洞类型:

弱口令(包含非管理员帐户)

文件上传

SQL注入

未授权访问(身份登录)

软件版本不同 但使用相同数据库

命令执行

永恒之蓝 MS17-010

外网渗透情况

外网系统1

主要问题:弱口令,文件上传 抓包改后缀,SQL注入

图:弱⼝令拿下管理员账户

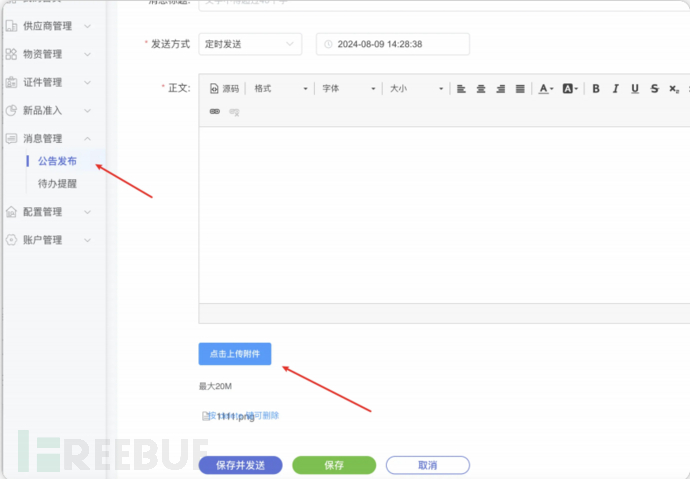

图:找到文件上传点

图:上传成功但没有执行权限

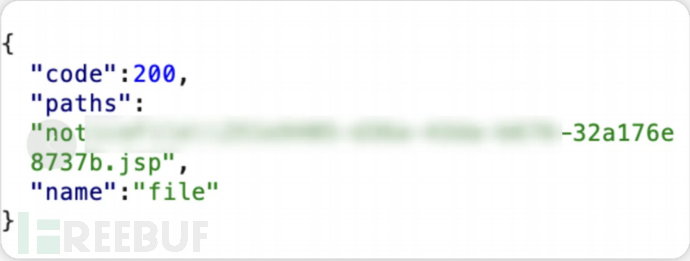

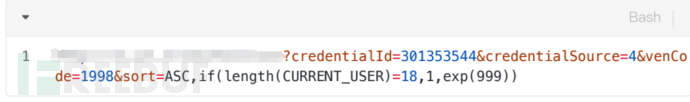

图:⼀个查询接⼝出找到⼀个get注⼊,排序处很容易出sql注⼊

外网系统2

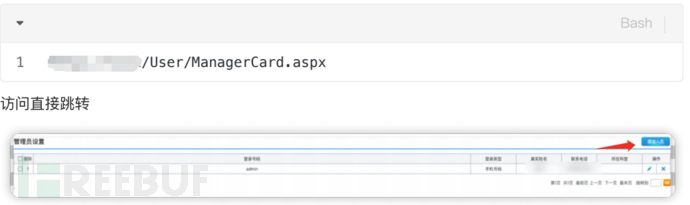

主要问题:扫描出的路径未做身份验证,可添加管理员帐户

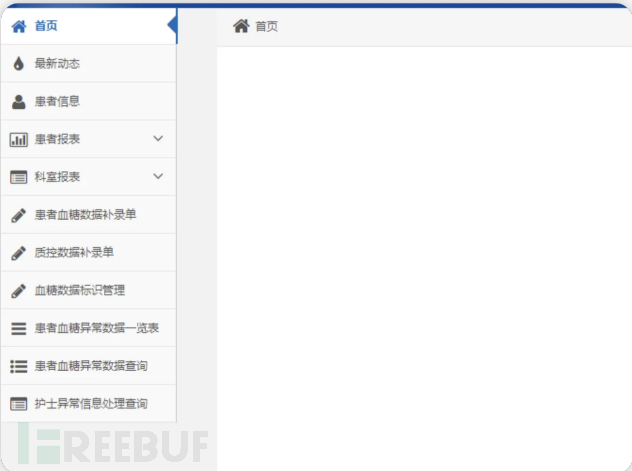

图:某在线学习平台

图:扫描到一个可用目录直接访问跳转到管理员页面

图:添加管理员的时候,头像处可以上传,但是始终是500错误

图:只能先添加一个管理员帐户,再寻其他

外网系统3

主要问题:跟外网系统2属于同一个系统,不同版本,数据库通用。

图:页面底部 3.x,第⼀个为1.x,那么他们会不会使⽤同⼀个数据库?页面又很像,发现可以登录。

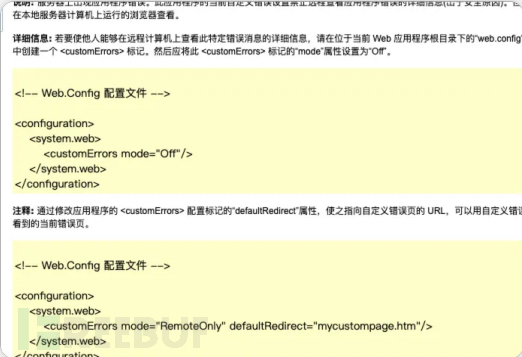

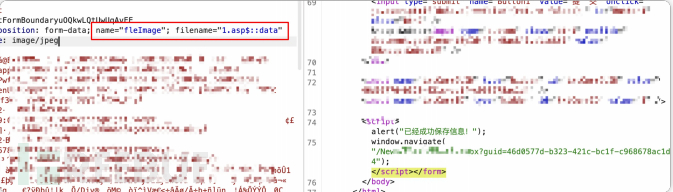

图:上传功能虽然正常,后台对上传⽂件做了限制,只允许图⽚格式,html,txt,个⼈判断为⽩名单。使⽤⼤⼩写双写等等办法发现根本⽆法突破限制,使⽤::特殊符号截断会把整个后缀截断,可以传上去为,http://127.0.0.1/upload/adasdadszxc ⽆后缀形式

图:但是也不存在iis解析漏洞,上传宣传⻚⾯可以造成存储型xss,也拿不到权限, 只得再寻其他。

外网系统4

图:爆破admin⽆结果,这种管理系统不⼀定只有管理员,会不会存在普通⽤户?弱⼝令123456去撞账号,⼀下撞出好⼏个。

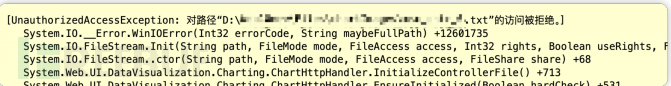

图:权限不⾼,也没有上传点,只有导⼊,导入也没啥用。

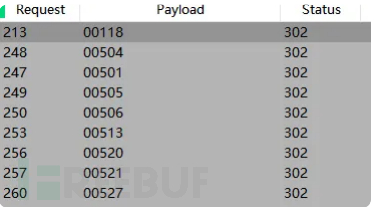

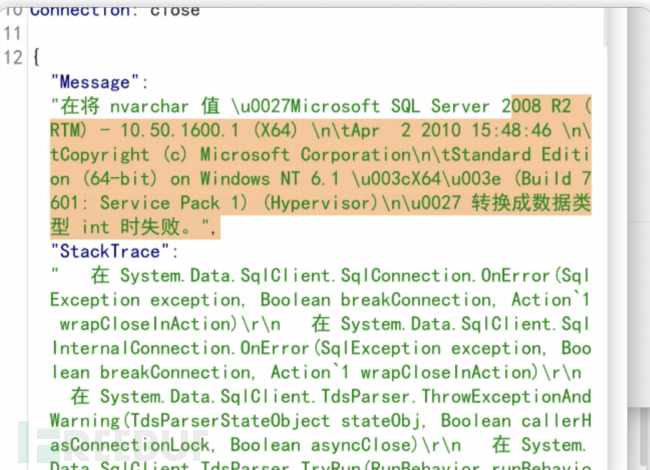

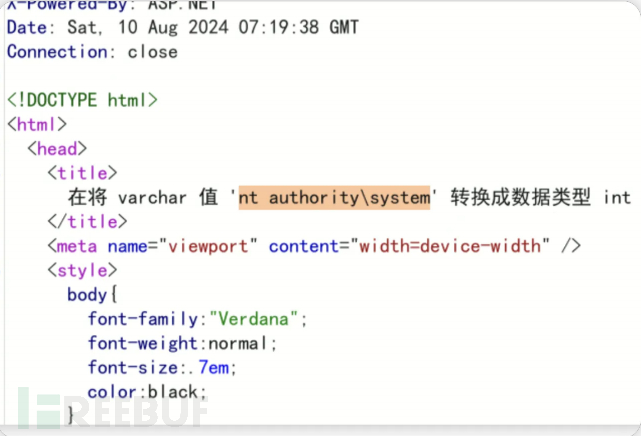

图:继续翻功能,iis+asp搭建多半是sqlserver,往各种查询数据包⾥丢单双引号,存在注⼊!

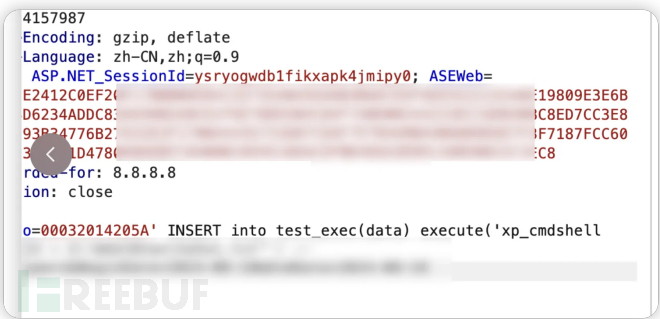

图:出现路径 丢sqlmap发现跑不出,发现有语句执⾏有⻓度限制,换个点,⼿⼯开启xpcmd_shell 但是有杀软,调⽤xpcmd直接写⻢被拦截最后base64写免杀⻢再反转回来拿下⼊⼝

图:至此终于木马上传成功

内网渗透情况

内网系统较多不一一赘述

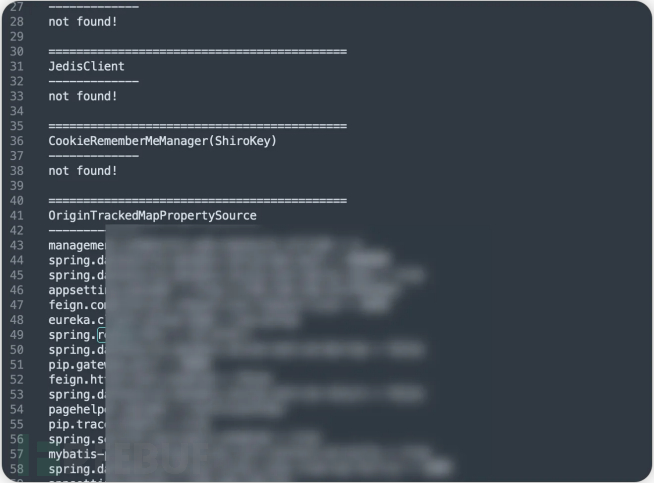

信息收集

先上goby探测内⽹服务,未避免流量过⼤,所以不开poc验证只扫描指纹,探测出⼤量资产

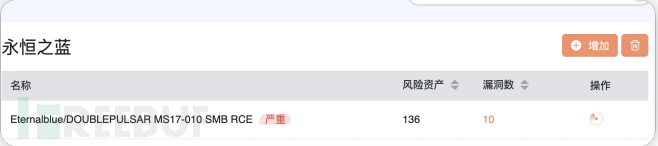

永恒之蓝

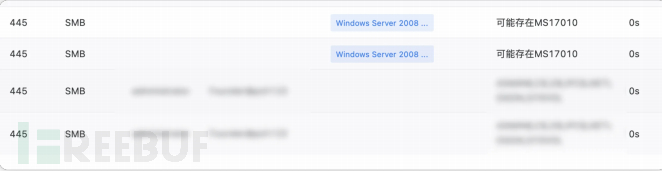

发现⼤量445端⼝,⽤goby扫描单个漏洞

发现应该是有杀软的,有⼏台打不动,多试⼏台

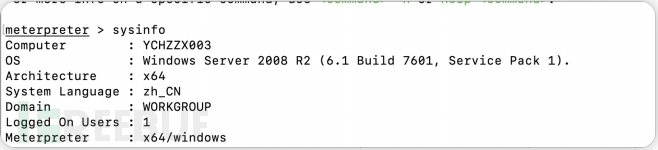

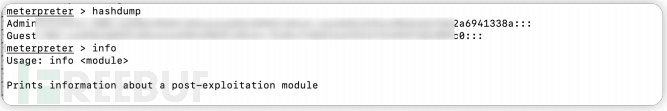

抓了⼏台hash发现解出来都⼀个密码,写⼊密码本

其中有⼀台很奇怪,能上线msf,但是执⾏不了命令,知道没⼈防守,直接远程上去⼀看

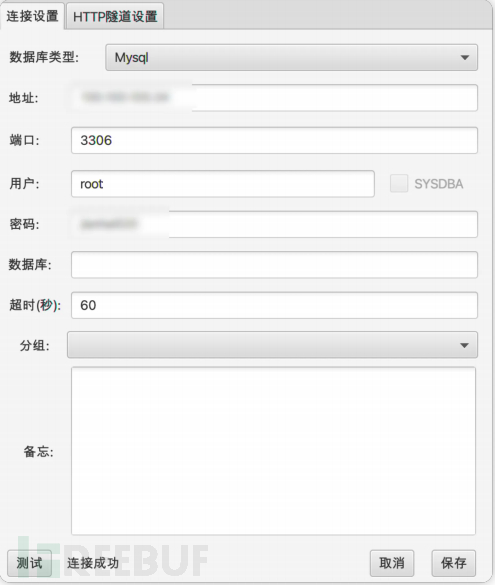

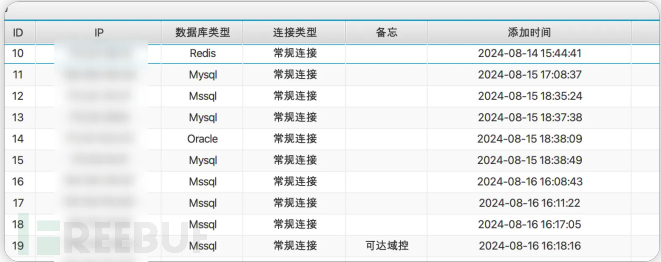

桌⾯上还有⼀个navcat,那应该是有数据库的,直接导出数据库解密,拿到数据库密码

内⽹横向

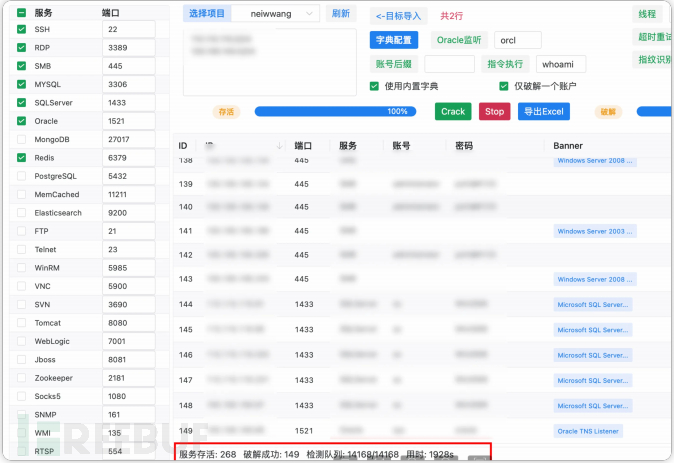

当我发现内⽹其实⽐较薄弱的时候,就直接上fscan开扫了,速率开低慢慢扫

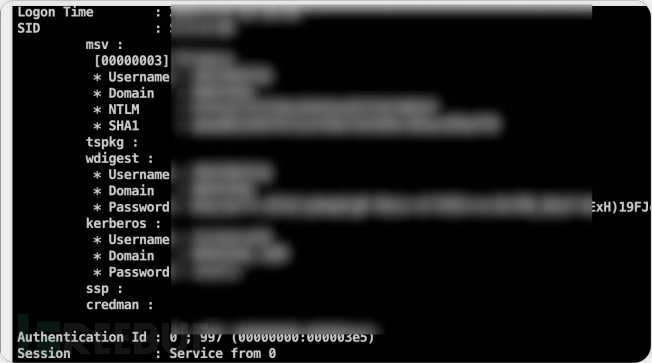

开始横向内⽹,把所有上线cs的主机抓取hash,运⽓很好基本都是2008r2

弱⼝令

弱⼝令先拿下⼀波linux

然后是数据库弱⼝令

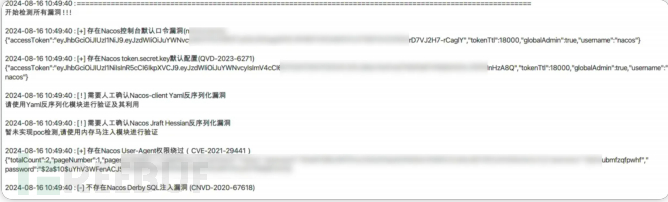

先放着,继续看web漏洞,发现⼤量heapdump 未授权,nacos未授权,两个iis put 等等漏洞

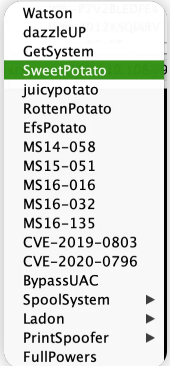

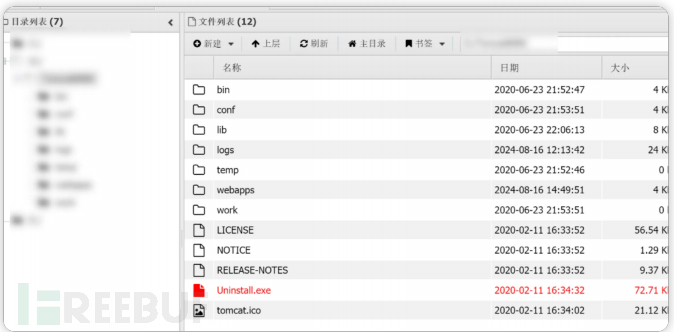

继续拿下2个iis put 跟tomcat弱⼝令,⼜拿下3台上线cs,⽤烂⼟⾖提权拿下⾼贵的system权限

拿下域控

回到刚刚有域的mssql服务器,上线基本就是cs⾃带的提权或者⼟⾖家族提到system

开始对域控进⾏横向

以为是密码错了,将密码本内所有的密码,对两个域控⾼危端⼝进⾏爆破

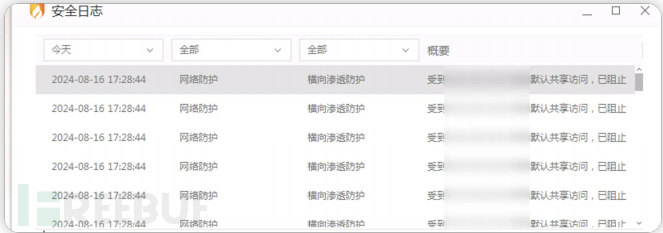

没有爆破出来,想着⼿动试⼀试 迎⾯⽽来的就是⽕绒+天擎

然后继续拿着密码本爆破下数据库+3389

到此基本已经打穿了,拿着密码本还能撞⼀波各种⽹络设备,堡垒机等等

总结

1、Hash 传递 (Pass-the-Hash, PtH)

在内网渗透中,Pass-the-Hash 是一种常用的技术。即使没有明文密码,只要获取了有效的 NTLM Hash,攻击者就能直接登录系统,无需破解密码。这一方法特别有效,因为内网中的很多系统可能共享相同的密码或 Hash,便于横向移动。

2、密码抓取与爆破

密码抓取和爆破是内网渗透的核心。内网设备可能未启用复杂的密码策略,导致出现弱密码。例如,攻击者可以通过工具从内存中抓取明文密码,或利用 NTDS.dit 文件获取用户密码。在密码高度重复的环境中,暴力破解或字典攻击变得可行。一旦获取某个账户的密码,很可能该密码也会被其他多个账户使用,便于进一步攻击。

3、弱密码问题

弱密码是内网渗透的重大风险。系统管理员或用户可能使用简单、常见的密码(如“123456”或“Password123”),这增加了密码爆破的可能性。

4、杀毒软件的重要性

在渗透过程中,绕过杀毒软件的检测至关重要。如果无法绕过杀毒软件,攻击可能会在早期阶段被阻止。

5、安全意识的疏忽

安全意识的缺乏通常是内网安全的最大漏洞。例如,内网主机可能未安装杀毒软件或已安装但未及时更新。此外,应急响应不及时也是一个常见问题。当内网中发生异常活动时,如果没有有效的监控和应急响应机制,攻击者可能长时间未被发现,需要结合ai发展,使⽤ai智能化值守安全⼯具,保证服务器24⼩时都处于被监控状态,可以⾃动处理或及时通知安全⼈员进⾏应急响应。

6、内网缺乏 ACL 控制

许多内网环境中,访问控制列表 (ACL) 配置不当或不存在,导致设备和服务之间的访问权限未得到合理控制。这种情况下,攻击者可以轻易地进行横向移动,访问敏感系统或资源。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)