前言

依赖混淆漏洞于2021年初发现的一种安全漏洞。这一漏洞使得黑客能够在多家大型科技公司(如Apple和Microsoft)中实施远程代码执行(RCE)攻击。这种漏洞的产生,往往源于个人和组织对公共代码库的盲目信任,以及对命令npm install package_name等依赖安装方式的随意使用。在本篇文章中,我们将深入探讨依赖混淆漏洞的基本原理、利用方式,并提供详细的操作步骤,帮助读者更全面地理解这一潜在的安全威胁。

什么是依赖混淆漏洞?

依赖混淆攻击发生在攻击者通过欺骗受害者(个人或组织),使其误以为正在使用正常命令安装或升级软件,实际上却是在运行恶意脚本,从而控制目标系统。这是一种远程代码执行攻击。

这种漏洞常见于JavaScript应用程序,因为JavaScript是Web开发中广泛使用的语言。我们可以找到内部的package.json文件,这类文件包含项目的重要信息,列出了项目中使用和安装的公共及私有包。

然而,这类漏洞也出现在Python和Ruby项目中,以及其他允许用户安装公共和私有包的应用程序里。

依赖漏洞影响谁?

依赖混淆漏洞主要影响那些在项目中使用私有包或依赖的组织,尤其是当他们将内部的package.json或requirements.txt文件公开分享时。这会造成问题,因为攻击者能够获取这些内部文件并检查哪些私有包未在其特定供应商处注册。

因此,这种盲目信任会导致潜在的安全漏洞,特别是对命令如npm install package_name的信任。

如何寻找依赖漏洞?

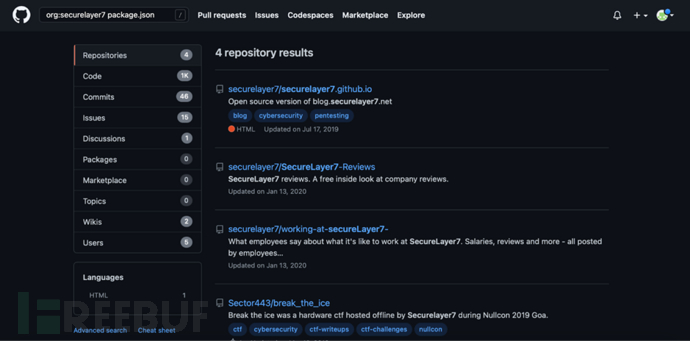

在寻找该漏洞时,攻击者首先会通过模糊搜索、Dorking或其他手段获取内部文件(如package.json或requirements.txt)。

接下来,攻击者会分析获得的package.json文件,检查所有的依赖项,并找出它们是私有依赖还是公共依赖。可以手动逐一在npm注

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)