关于DockerSpy

DockerSpy是一款针对Docker镜像的敏感信息检测与安全审计工具,该工具可以帮助广大研究人员在Docker Hub上检测和搜索自己镜像的安全问题,并识别潜在的泄漏内容,例如身份验证密钥等敏感信息。

功能介绍

1、安全审计:通过分析 Docker 镜像,组织可以发现可能无意中包含的公开机密,例如 API 密钥、身份验证令牌和私钥。这有助于减轻潜在的安全风险。

2、事件预防:主动搜索 Docker 镜像中暴露的秘密可以防止安全漏洞发生,保护敏感信息并维护应用程序的完整性。

3、合规性:确保容器镜像不会泄露机密对于满足监管和组织安全标准至关重要。OSINT 有助于验证敏感信息是否被无意泄露。

4、漏洞评估:作为定期安全评估的一部分,识别暴露的秘密,使组织能够及时解决这些漏洞,降低被恶意行为者利用的风险。

工具要求

Go

Docker

工具安装

由于该工具基于Python 3开发,因此我们首先需要在本地设备上安装并配置好最新版本的Python 3环境。

接下来,广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/UndeadSec/DockerSpy.git

然后切换到项目目录中,使用make命令编译项目代码:

cd DockerSpy make

工具使用

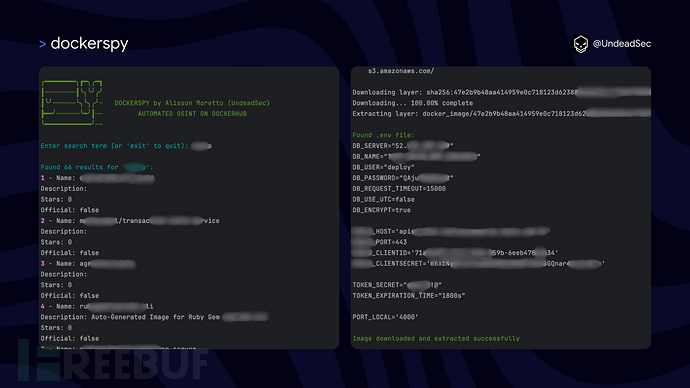

dockerspy

工具配置

正则表达式模式

{

"amazon_mws_auth_token": "amzn\\\\.mws\\\\.[0-9a-f]{8}-[0-9a-f]{4}-[0-9a-f]{4}-[0-9a-f]{4}-[0-9a-f]{12}",

"amazon_aws_url": "s3\\.amazonaws.com[/]+|[a-zA-Z0-9_-]*\\.s3\\.amazonaws.com",

"authorization_bearer": "bearer [a-zA-Z0-9_\\-\\.=:_\\+/]{5,100}",

"github_access_token": "[a-zA-Z0-9_-]*:[a-zA-Z0-9_\\-]+@github\\.com*",

"rsa_private_key": "-----BEGIN RSA PRIVATE KEY-----",

"ssh_dsa_private_key": "-----BEGIN DSA PRIVATE KEY-----",

"ssh_dc_private_key": "-----BEGIN EC PRIVATE KEY-----",

"pgp_private_block": "-----BEGIN PGP PRIVATE KEY BLOCK-----",

"slack_token": "\\\"api_token\\\":\\\"(xox[a-zA-Z]-[a-zA-Z0-9-]+)\\\"",

"SSH_privKey": "([-]+BEGIN [^\\s]+ PRIVATE KEY[-]+[\\s]*[^-]*[-]+END [^\\s]+ PRIVATE KEY[-]+)"

}

需要忽略的文件扩展

{

"extensions": [".md",".png", ".jpg", ".jpeg", ".gif", ".bmp", ".tiff", ".tif", ".mp4", ".mp3", ".avi", ".mkv", ".mov", ".exe", ".dll", ".so", ".bin", ".dmg", ".iso", ".jar", ".bat", ".sh", ".msi"]

}

工具运行演示

许可证协议

本项目的开发与发布遵循MIT开源许可协议。

项目地址

DockerSpy:【GitHub传送门】

参考资料

https://www.threatdown.com/blog/docker-hub-images-found-to-expose-secrets-and-private-keys/

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)