前言

计划通过一系列文章,系统地介绍如何执行数据安全评估。这些文章将详细阐述评估过程中的每个关键模块,包括所需的材料收集和相关步骤。每篇内容将专注于一个特定的评估环节,确保能够全面理解并有效实施数据安全评估。

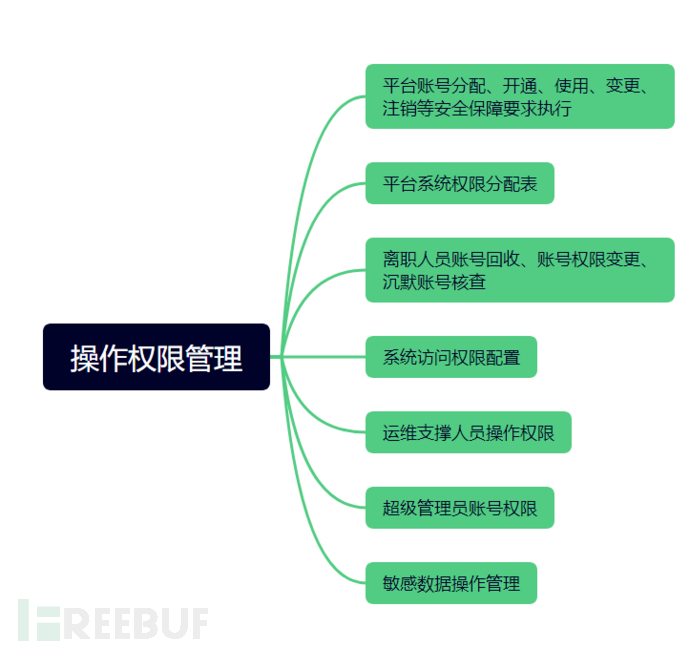

操作权限管理

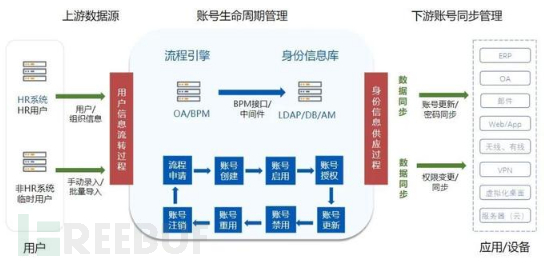

操作权限管理是数据安全评估中的一个关键环节,它涉及到对用户访问和操作数据的权限进行控制和审计,以确保数据的安全性、可靠性、完整性和有效性。具体如下:

- 权限分配:确保每个用户或用户组被赋予适当的权限级别,以便他们能够执行其职责所需的操作,同时避免不必要的权限过度分配。这通常涉及到角色的创建和管理,例如“空间管理员”、“开发角色”等,以确保正确的人员可以访问特定的数据集和执行特定的操作。

- 权限审计:定期审查权限设置,确保它们仍然符合组织的安全策略和合规要求。这包括检查是否有未使用的账号或权限,以及是否有任何不必要或过时的权限被授予。

- 权限变更管理:当用户的职位变动或组织结构发生变化时,及时更新权限,以反映新的工作职责。这需要一个有效的变更管理流程,以确保所有的权限变更都被适当地记录和审计。

A01.平台账号分配、开通、使用、变更、注销等安全保障要求执行

评估方法

人员访谈&文档查看&系统查验

研判要素

①系统平台账号分配、开通、使用、变更、注销是否遵循安全管理要求及账号操作流程,经过申请审批,留存操作记录;

②需提供系统平台账号分配、开通、使用、变更、注销申请审批记录。

材料需求收集设计

本章节所述账号包括应用平台、主机系统和数据库账号。

(1)请确认系统账号分配、开通、使用、变更、注销等操作是否需要经过申请审批;

£是 £否 其他

如否,请说明以上哪种平台账号涉及哪种操作无需经过申请审批:

例如,一些公开的社交媒体平台,如Facebook、Twitter等,用户可以直接注册账号,无需经过任何审批。但是,这些平台上的账号使用仍然需要遵守平台的使用规定和政策,否则可能会被封禁。

如是,请说明系统账号申请审批的流程:

例如:具体流程如下:

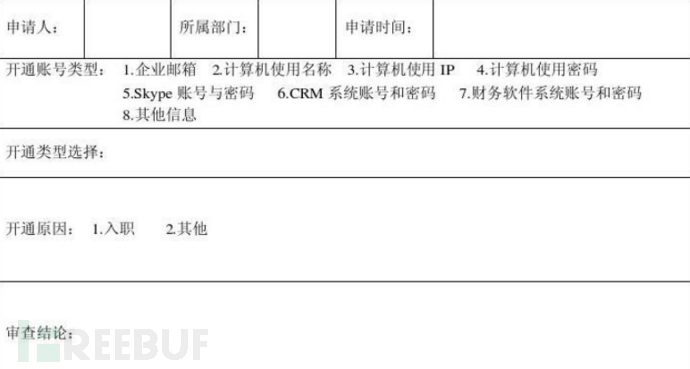

- 填写申请表:申请人需要填写《应用系统用户账号、权限申请表》,包括申请人资料、账号申请内容等信息。

- 业务负责人审批:申请表提交后,由该系统的业务(项目)负责人进行审批。如果审批同意,申请表将提交给系统管理员开通账号。

- 监管部门复核:对于有特别安全等级保护要求的应用信息系统,还需要通过监管部门的复核审批。

- 系统管理员操作:审批通过后,系统管理员负责根据申请表的内容开通或变更账号权限。

- 记录和归档:整个审批过程中的所有操作和决定都应当被记录下来,并且妥善保存,以便日后审计和回溯。

(2)请逐项提供系统账号分配、开通、使用、变更、注销等操作申请审批工单记录截图;

①应用平台账号:

②主机系统账号:

③数据库账号:

整改措施(供参考,可依据具体风险进行调整)

1、建议在业务系统应用平台上进行账号的分配、开通、使用、变更和注销等操作时,应在工单系统中提交申请并经过审批,同时保留审批工单以备查证。

2、建议对于业务系统的主机账号分配、开通、使用、变更和注销等操作,也应在工单系统中提交申请并经过审批,同时保存审批工单以供后续审查。

3、建议在业务系统数据库账号的分配、开通、使用、变更和注销等操作中,同样需要在工单系统中提交申请并经过审批,同时保留审批工单以便查验。

A02.平台系统权限分配表

评估方法

人员访谈&文档查看&系统查验

研判要素

①系统平台已经建立,并且会定期更新其权限分配表;

②需要提供该系统的权限分配表。

材料需求收集设计

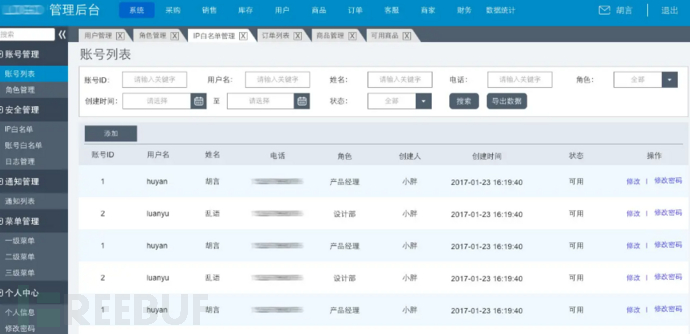

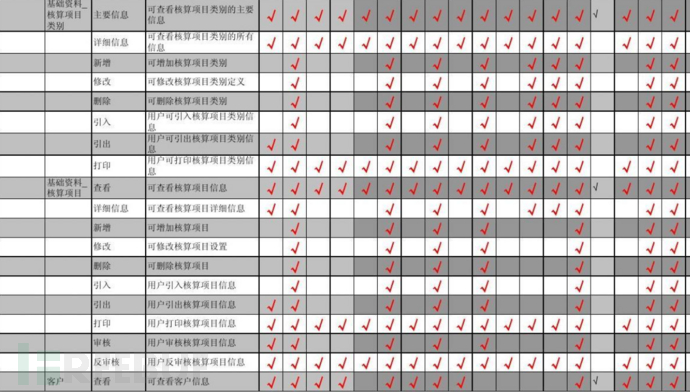

(3)请说明是否形成系统账号权限分配表(需涵盖应用、主机系统、数据库):

£是 £否 其他

如是,请提供该表:

整改措施(供参考,可依据具体风险进行调整)

1、建议业务系统应用平台具备自定义账号、角色和权限分配配置功能,遵循最小化原则进行权限分配,并定期更新权限分配情况。

2、建议建立业务系统主机账号的权限分配表,该表应包含主机系统的账号及其对应权限,并定期更新权限分配情况。

3、建议建立业务系统数据库账号的权限分配表,该表应包含数据库系统的账号及其对应的库表操作权限,并定期更新权限分配情况。

A03.离职人员账号回收、账号权限变更、沉默账号核查

评估方法

人员访谈&文档查看&系统查验

研判要素

①企业是否对系统平台定期进行离职人员账号回收、账号权限变更、沉默账号核查;

②需提供核查记录。

材料需求收集设计

(4)请说明是否定期开展系统账号核查(需涵盖应用、主机系统、数据库)工作:

£是 £否 其他

如是,请说明系统账号审查周期、内容(如离职人员账号回收、账号权限变更、沉默账号)和方式:

参考如下:

系统账号审查是为了确保系统安全和数据保护,避免不必要的风险。审查周期、内容和方式如下:

审查周期:

- 定期审查:通常建议每季度进行一次常规审查。

- 不定期审查:在人员变动较大(如大量招聘、裁员)或系统升级后立即进行审查。

审查内容:

- 离职人员账号回收:确保所有离职员工的账号已被禁用或删除,防止前员工访问敏感信息。

- 账号权限变更:检查在职员工的账号权限是否仍与其工作职责相符,确保无过度权限分配。

- 沉默账号:识别并处理长时间未使用的账号,这些账号可能不再需要或属于未经授权的用户。

审查方式:

- 自动化工具:使用身份管理软件自动生成账号使用报告,标识异常活动或沉默账号。

- 人工审查:由安全团队或IT部门手动检查账号状态,与人力资源记录对照确认账号是否需要保留或修改权限。

- 审计日志分析:通过分析系统和网络设备的审计日志来跟踪账号的使用情况,发现潜在的未授权访问。

例子:假设一家公司在进行季度审查时,通过自动化工具发现一个账号在过去三个月内没有任何登录记录,该账号属于一名已于两个月前离职的员工。审查人员会标记此账号为“沉默账号”,并将其状态设置为“禁用”。同时,审查人员会检查该员工在职期间是否有不当的权限分配,如果有,将调整相关账号的权限设置。此外,审查过程中的所有发现和采取的行动都会详细记录在审查报告中,以供未来参考和审计使用。

请提供系统账号核查工作过程记录,如审核工单、邮件通知、结果汇报总结等:

整改措施(供参考,可依据具体风险进行调整)

1、建议每季度或每半年对业务系统应用平台的系统账号进行定期核查,以确保离职或调岗账号已被回收、沉默账号已被禁用,并记录账号权限变更。同时,应保留账号核查及更新记录,例如审核工单、邮件通知和结果汇报总结等。

2、建议每季度或每半年对业务系统的主机系统账号进行定期核查,以确保离职或调岗账号已被回收、沉默账号已被禁用,并记录账号权限变更。同时,应保留账号核查及更新记录,例如审核工单、邮件通知和结果汇报总结等。

3、建议每季度或每半年对业务系统的数据库系统账号进行定期核查,以确保离职或调岗账号已被回收、沉默账号已被禁用,并记录账号权限变更。同时,应保留账号核查及更新记录,例如审核工单、邮件通知和结果汇报总结等。

小结

操作权限管理是数据安全评估的核心环节,涉及七个细分检查项。考虑到篇幅较长,我们将内容分为两部分进行阐述。本文作为上篇,将介绍操作权限管理在数据安全评估中的前三点。下篇将继续深入探讨剩余的检查项和相关细节。我们希望通过这两篇文章,为大家提供全面的指导和帮助。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)