前言

本文将在系统访问权限配置、运维支撑人员操作权限、超级管理员帐号权限以及敏感数据操作管理四个关键领域进行深入评估,并提出相应的整改建议,以进一步加强账号安全和权限管理的效能。

A04.系统访问权限配置

研判要素:

①系统平台是否配置访问权限控制策略;

②业务系统访问权限配置是否符合业务需求、安全策略及最小授权原则;

③是否提供系统平台访问权限配置策略证明截图。

材料需求收集设计

1.请逐项说明系统账号口令安全策略配置情况,并在下方附策略配置情况证明截图:

(如:设置密码复杂度3种字符8位以上,输入错误5次后锁定账号,账号密码有效期为90天)

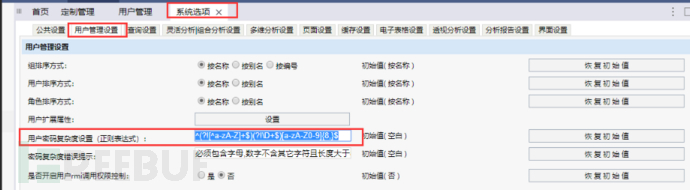

①应用平台:

密码复杂度配置:

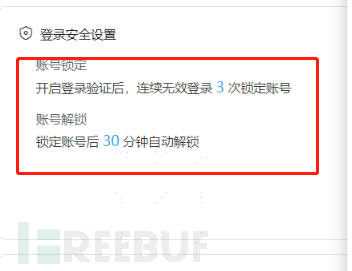

账号锁定策略配置:

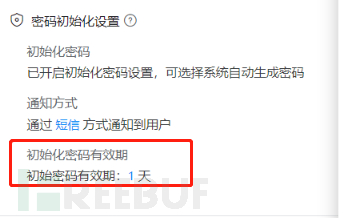

账号密码有效期:

密码找回流程:

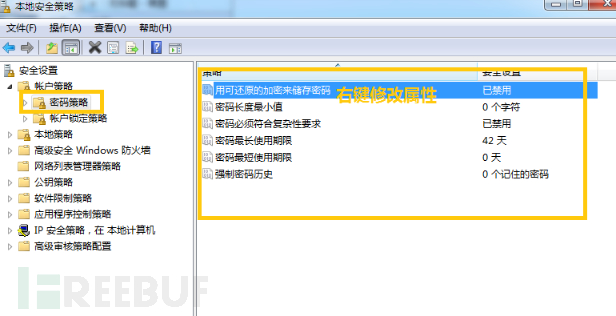

②主机系统:

密码复杂度配置、 账号锁定策略配置、账号密码有效期:

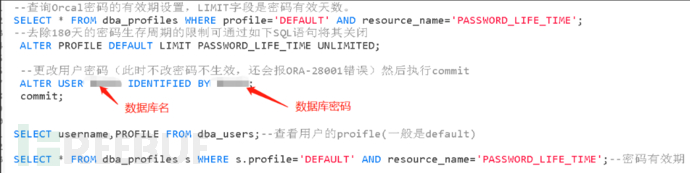

③数据库:

密码复杂度配置、账号锁定策略配置、账号密码有效期:

2.请说明业务支撑系统是否配套系统访问授权管控措施:

£是 £否

如是,请说明采取哪种系统访问授权管控措施:

例如:基于角色的访问控制(role-BAC)中,权限不是直接分配给用户,而是分配给用户的角色。例如,一个组织可能有员工、经理和管理员等角色。每个角色都有一组与之相关的权限,这些权限定义了用户可以执行的操作。当用户被分配到某个角色时,他们就继承了该角色的权限。

①请提供前台应用接入访问控制措施证明

②请提供主机系统接入访问控制措施证明

③请提供数据库接入访问控制措施证明

3.

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)