引言

在当今数字化迅猛发展的时代,应用程序接口(API)作为不同软件系统之间的桥梁,正日益成为企业技术架构的核心组成部分。随着API的广泛使用,保障其安全性也变得愈发重要。API不仅承载着敏感数据的传输,还处理用户的身份验证和权限控制,这是确保用户信息安全和业务运营顺畅的关键。

然而,尽管许多组织都在努力加强API的安全性,故障和漏洞仍然频繁发生。失效对象级授权(BOLA,Broken Object Level Authorization)便是其中一种常见且严重的安全漏洞。BOLA发生在系统未能正确验证用户对特定对象的访问权限时,攻击者可以通过简单的请求修改,未授权地访问或操作他人的数据。这不仅可能导致敏感信息的泄露,还可能对企业的声誉和法律合规性造成重大影响。

在本篇文章中,我们将深入探讨失效对象级授权的概念、潜在风险,以及在API安全上的重要性。我们将分析一些真实的 BOLA 攻击案例,以帮助读者更好地理解这一问题的严重性,并提供有效的解决方案与最佳实践,来帮助开发者和安全防护团队共同打造更安全的API环境。通过对BOLA的全面认识,我们希望能提升技术人员对API安全的敏感度,从而在快速变化的数字世界中,保护用户数据和敏感信息的安全。

什么是BOLA?

失效对象级授权(BOLA)是一种关键的API安全漏洞,当应用程序未能正确验证用户访问特定数据对象的权限时发生。对象级授权的目的是在代码级别实现一种控制机制,在允许用户访问数据和信息之前进行验证。根据OWASP API安全Top 10,BOLA被认为是API安全的严重威胁。

BOLA的工作原理

BOLA攻击的核心在于操纵对象级别的ID,从而绕过授权检查。以下是BOLA攻击的典型步骤:

识别:攻击者首先识别接收对象ID作为参数的API端点。这些端点通常依赖于客户端提供的信息来确定要访问哪些对象。

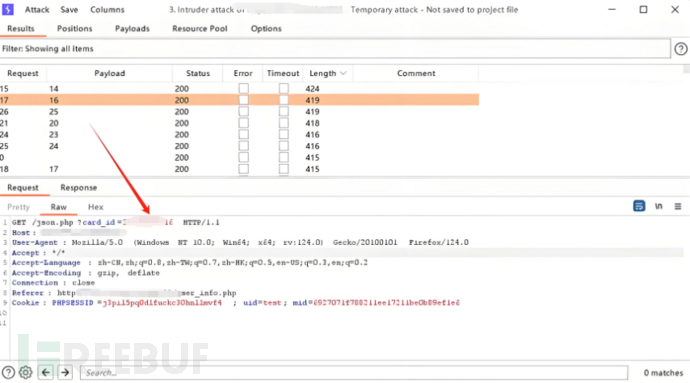

操纵:攻击者在API请求中操纵对象ID。这可能像更改一个数字ID、UUID或表示特定资源的字符串那样简单。

未经授权访问:如果API未能正确验证用户对请求对象的权限,它可能会返回用户不应访问的数据,或允许用户对这些对象进行操作。

自动化:一旦发现漏洞,攻击者可以自动化这一过程,通过系统地更改对象ID,可能访问数千条记录。

利用:根据API的功能,攻击者可能查看未经授权的数据、修改信息,甚至执行转账或控制设备等操作。

现实世界中的BOLA攻击案例

1、Uber 账户接管

2019年,一位安全专家发现了Uber API中的BOLA漏洞,使攻击者能够接管用户账户、追踪位置、未经许可预订行程,并危及Uber司机和Uber Eats账户。漏洞的原因是Uber的API端点未能充分检查用户是否有权访问或更改他们请求的账户数据。攻击者通过在API请求中更改用户ID绕过了安全要求,从而能够访问任何用户的账户,揭示了Uber对象级授权过程中的重大问题。

2、Parler 数据泄露

2021年初,黑客利用Parler API

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)