一、概述

本篇文章主要介绍云产品的相关基础概念,以及后续在云上渗透的攻击路径和方法。虽然网上已经有很多工具直接输入AK和SK就能很方便的操作云主机,但是我们还是需要具体去了解后面配置的问题。

常见的云安全厂家:阿里云、腾讯云、京东云、亚马逊云 、谷歌云、微软云等。

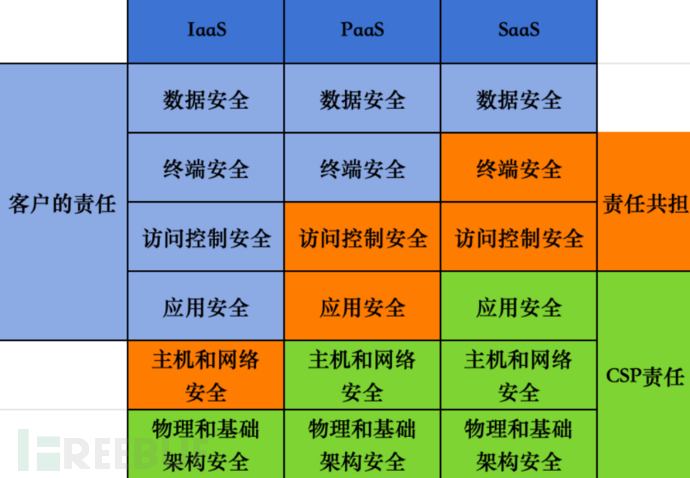

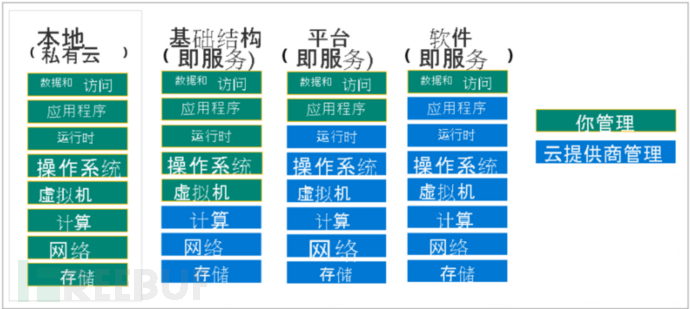

二、责任主体问题

IaaS

Infrastructure as a Service,基础设施即服务。

假如你现在要做一个网站,你肯定要有一台服务器或者虚拟机,要么自己搭建,要么买服务器运营商的。说白了,IaaS就是解决企业硬件问题的,包括服务器、存储设备、网络设备等基础设施。基础设施有了,你就可以搭建环境了。

PaaS

Platform as a Service,平台即服务。

假如你现在要做一个网站,你不想自己买服务器搭环境,你就直接购买别人的PaaS服务。PaaS一般会为企业解决硬件的租赁问题,以及操作系统的选装,开发测试环境的搭建,及各种编程语言的选装等,提供一个运行的直接用的软件平台。有了PaaS你就可以在上面做开发工作了,当然,一些别的程序及软件还得你自己安装配置。

SaaS

Software as a Service,软件即服务。

你现在想做一个网站,你不会做,你只要购买别人的成熟软件,配置几下就能使用了。说白了就是卖软件的,你不用租用服务器,开发软件等费时间的工作,你直接购买别人的软件通过互联网就能使用,也不需要本地安装,也就是软件即服务的意思,你出钱,别人出软件服务。

云安全相关学习地址

https://aws.amazon.com/cn/training/

https://cloud.tencent.com/edu/training

https://cloud.google.com/certification/

https://www.microsoft.com/zh-cn/learning/azure-training.aspx

https://edu.aliyun.com/certification/aca01

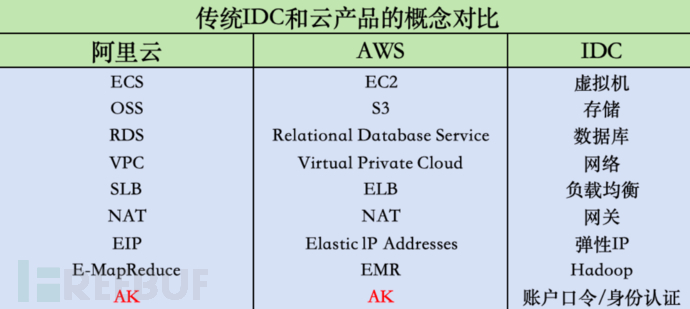

三、识别云产品和敏感信息

1、相关基础概念

传统IDC和云产品的概念对比

元数据

在云计算中,Metadata 并不是一个陌生的概念。从字面上看,Metadata 是元数据的意思。而在云计算中,Metadata 服务能够向虚机注入一些额外的信息,这样虚机在创建之后可以有一些定制化的配置。在 OpenStack 中,Metadata 服务能够向虚机提供主机名,ssh 公钥,用户传入的一些定制数据等其他信息。这些数据被分为两类:metadata和user data,metadata主要包括虚机自身的一些数据比如hostname、ssh秘钥、网络配置等,而user data主要包括一些定制的脚本、命令等。但是不管是哪一种数据,openstack向虚机提供数据的方式是一致的。

可用区AZ

Availabe Zone 区域 Region

AWS云服务在全球不同的地方都有数据中心,比如北美、南美、欧洲和亚洲等。与此对应,根据地理位置我们把某个地区的基础设施服务集合称为一个区域。通过AWS的区域,一方面可以使得AWS云服务在地理位置上更加靠近我们的用户,另一方面使得用户可以选择不同的区域存储他们的数据以满足法规遵循方面的要求。

阿里云的可用区

IAM

lAM ldentity and Access Management(身份和访问管理)

可帮助你安全地控制用户对 AWS 资源的访问权限。通过 IAM 可以控制哪些人可以使用你的 AWS 资源(身份验证)以及他们可以使用的资源和采用的方式(授权)

IAM-AWS

RAM-阿里云

CAM-腾讯云

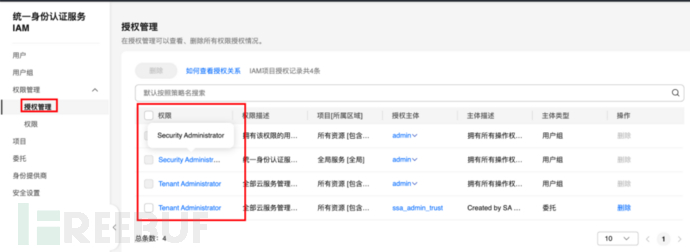

IAM-华为云

User

您可以在账户中创建与组织中的用户对应的各IAM 用户,而不是与他人共享您的根账户凭证。IAM 用户不是单独的账户;它们是您账户中的用户。每个用户都可以有自己的密码以用于访问 AWS 管理控制台。您还可以为每个用户创建单独的访问密钥,以便用户可以发出编程请求以使用账户中的资源。

华为云的用户管理:

在华为云上创建用户,可以避免分享自己的用户密码给其他人,默认情况下,新创建的IAM用户没有任何权限。管理员可以为其授予权限,或将其加入用户组,并给用户组授权,用户组中的用户将获得用户组的权限。

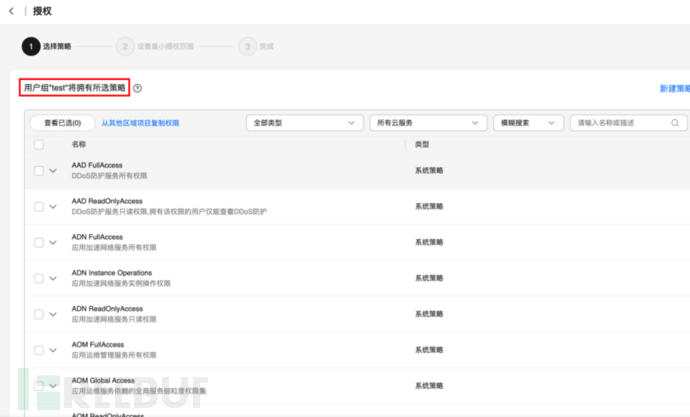

Group

IAM中,组是 IAM 用户的集合。利用组,可为多个用户指定权限,以便更轻松地管理这些用户的权限。例如,可能有一个名为 Admins 的组、并向该组授予管理员通常需要的权限类型。该组中的任何用户均自动具有分配给该组的权限。如果有新用户加入您的组织,并且需要管理员权限,则可通过将此用户添加到组来分配相应的权限。同样,如果您的组织中有人更换工作,则不必编辑该用户的权限,只需从旧组中将其删除,然后将其添加到合适的新组即可。

创建用户后,在用户组管理中添加用户到改组中,点击授权,将该组需要的权限添加。

Role

IAM 角色类似于用户,因为它是一个AWS 实体,该实体具有确定其在 AWS 中可执行和不可执行的操作的权限策路。但是,角色旨在让需要它的任何人代入,而不是难一地与某个人员关联。此外,角色没有任何关联的凭证(密码或访问密钥)。相反,如果将某个用户分配给角色,则将动态创建访问密钥并将该密钥提供给用户。

在华为云中,有默认有四种角色可选:

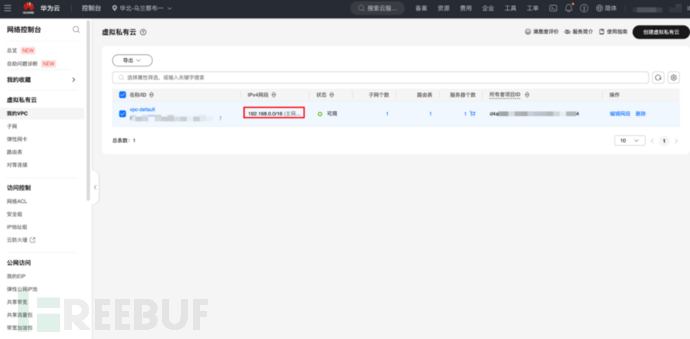

VPC虚拟局域网

虚拟私有云(Virtual Private Cloud,VPC),为云服务器、云容器、云数据库等云上资源构建隔离、私密的虚拟网络环境。VPC丰富的功能帮助您灵活管理云上网络,包括创建子网、设置安全组和网络ACL、管理路由表、申请弹性公网IP和带宽等。此外,您还可以通过云专线、VPN等服务连通VPC与线下数据中心,构建混合云网络

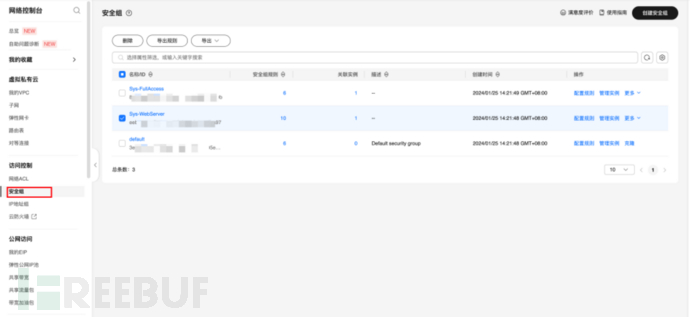

安全组(security group)

在访问控制中,安全组的概念是一个逻辑上的分组,为具有相同安全保护需求并相互信任的云服务器、云容器、云数据库等实例提供访问策略。安全组创建后,用户可以在安全组中定义各种访问规则,当实例加入该安全组后,即受到这些访问规则的保护。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)