云函数简介

云函数(Serverless Functions)是一种事件驱动的计算服务,允许开发者编写和部署代码,而无需管理底层服务器资源。通过云函数,开发者可以专注于业务逻辑的实现,不必关心基础设施的运维和扩展问题。它属于 无服务器架构的一种形式,通常与云平台(如 AWS Lambda、阿里云函数计算等)紧密集成。

云函数的特点

-

无服务器管理:用户不需要管理或维护服务器。云平台自动处理函数的执行环境、资源分配、负载均衡和自动扩展。

-

按需计费:云函数的计费方式通常是基于实际执行的计算资源和时间,按调用次数和执行时长收费。这种按需计费模式帮助用户避免不必要的资源浪费,特别适合处理间歇性或低延迟的请求。

-

事件驱动:云函数通常会被某些事件触发,如 HTTP 请求、文件上传、数据库变更、消息队列等。开发者可以根据这些事件来编写代码逻辑。

-

自动扩展:云函数能够根据请求的数量自动扩展或缩减资源,以应对不同的负载需求。它能够在请求量增加时快速扩展,负载减轻时自动缩减。

-

快速部署和迭代:开发者可以快速将函数代码上传到云平台,立即生效。对于频繁变化的业务需求,云函数也提供了更灵活的迭代方式。

云函数的应用场景

-

API 后端:构建和运行轻量级的 RESTful API 或 Web 服务。

-

文件处理:文件上传、图像处理、视频转码等。

-

数据处理:处理来自流媒体、日志、消息队列等来源的数据。

-

自动化任务:定时任务、邮件通知、数据同步等自动化操作。

-

物联网 (IoT):处理设备上传的数据或控制指令。

-

事件驱动计算:响应用户行为、监控事件、系统通知等。

部署服务端

-

选择腾讯云来演示:https://console.cloud.tencent.com/scf/index

-

新建函数

选择从头开始,事件函数,运行环境是 python3.6 其他的随便填

-

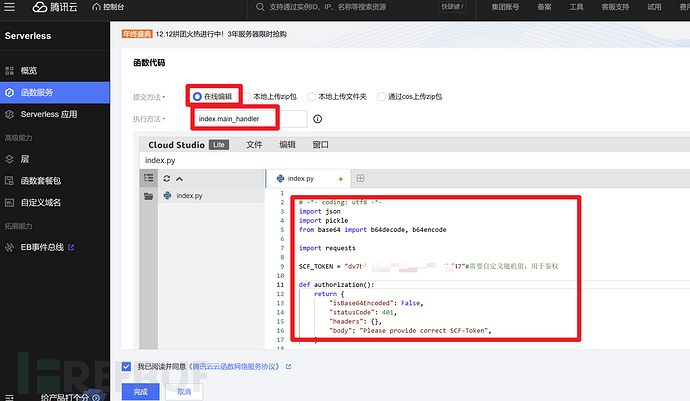

配置函数代码

函数代码选择在线编辑,写入服务端代码

# -*- coding: utf8 -*-

import json

import pickle

from base64 import b64decode, b64encode

import requests

SCF_TOKEN = "TOKEN" #需要自定义随机值,用于鉴权

def authorization():

return {

"isBase64Encoded": False,

"statusCode": 401,

"headers": {},

"body": "Please provide correct SCF-Token",

}

def main_handler(event: dict, context: dict):

try:

token = event["headers"]["scf-token"]

except KeyError:

return authorization()

if token != SCF_TOKEN:

return authorization()

data = event["body"]

kwargs = json.loads(data)

kwargs['data'] = b64decode(kwargs['data'])

r = requests.request(**kwargs, verify=False, allow_redirects=False)

serialized_resp = pickle.dumps(r)

return {

"isBase64Encoded": False,

"statusCode": 200,

"headers": {},

"body": b64encode(serialized_resp).decode("utf-8"),

}

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)