0x01 前言

声明:本文旨在记录个人在网络安全领域中的取证经历。由于涉及保密协议,本文中的所有取证素材已做脱敏处理,敬请谅解。

笔者未曾接受过系统的专业数据取证培训,很多思路和方法都来源于个人的理解、学习和实践过程。在整个取证过程中,尽管存在许多困难与挑战,但最终通过不断尝试与调整,成功获取了所需的证据。在此,笔者诚恳地向各位行业专家和前辈们请教与学习,希望大家能够多多指正。

0x02 案件背景

在24年某个月的某一天,笔者正在调试程序时,上级突然告知需前往某市进行电子取证工作。此时,笔者心中泛起疑问:此前未接触过此类工作,如何处理?随即,商务人员简要说明了情况:XX研究院近期发现办公平台系统中存在敏感数据泄露风险,怀疑承建方可能未经授权获取了数据库中的数据。为进一步调查数据泄露原因及责任方,需对相关数据进行电子取证,以确认承建方是否非法下载或导出数据库信息。

0x03 初步分析

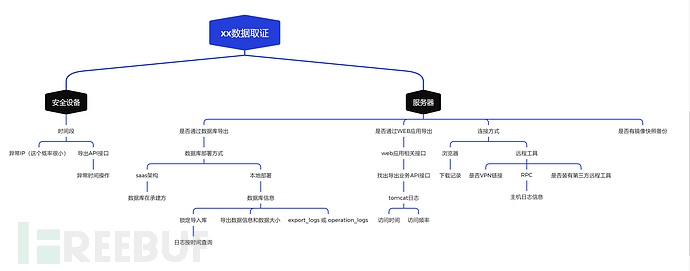

在商务团队与项目对接方进行谈判时,得知这是一个Web项目,因此决定重点关注数据库和Web服务器的日志记录。为理清思路,简单绘制了一张脑图,从是否有数据库导出数据和Web接口导出数据两个角度进行初步整理。

刚理清思路时,商务那边通知笔者需要当天赶到现场。虽然有些吃惊,笔者曾想推迟到第二天,但考虑到之前商务的帮助,最终决定当做回报,订了当天的车票。到达客户指定的酒店时,已经是凌晨。

0x04 取证目的

第二天一早,商务来电告知承建方及相关技术人员已到达现场。赶到现场后,通过与双方沟通,确认了昨日商务提供的信息基本准确。原来,运维人员在周一上班时发现应用系统内突然新增了一个名为“kk”的管理员账号。查询系统日志后,发现该账号在某个日期的22:00至24:00期间频繁导出大量表单数据。进一步了解得知,该账号由承建方创建。研究院方因此怀疑承建方非法导出了表单数据,且用途不明。

此次电子取证的目标是通过对XX研究院办公系统数据的取证与分析,确认承建方是否存在非法下载、导出或访问系统数据库及敏感数据的行为。取证工作将重点关注以下几个方面:

-

确认是否有未经授权的数据库导出、下载或复制操作。

-

核查相关系统日志、操作记录及数据访问痕迹,排查是否存在不当访问或操作行为。

-

提供确凿证据,支持案件调查,确定是否存在数据泄露,并明确责任方是否与承建方相关。

0x05 取证过程

一、现场取证信息收集

经过与XX研究院运维人员沟通得知,研究院的网络环境为物理内网,承建方的研发和实施人员通过VPN隧道连接内网(内网IP:172.18.28.*),这大大缩

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)