关于RansomwareSim

RansomwareSim是一款功能强大的勒索软件模拟研究学习工具,该工具是为网络安全教育和培训目的开发的模拟勒索软件应用程序,它旨在为广大研究人员演示勒索软件如何加密系统上的文件并与命令和控制服务器通信,以更好地了解勒索软件的运行机制。

功能介绍

1、加密目标目录中指定类型的文件;

2、更改桌面壁纸(仅支持Windows);

3、在桌面上创建并删除带有模拟赎金通知的自述文件;

4、模拟与命令和控制服务器的通信,以发送系统数据并接收解密密钥;

5、在接收到正确的密钥后解密文件;

需要注意的是,该工具必须在受限受控环境中使用,且环境内其他用户都需要知晓你的测试行为。

工具要求

Python 3.x

cryptography

colorama

工具安装

由于该工具基于Python 3开发,因此我们首先需要在本地设备上安装并配置好最新版本的Python 3环境。

接下来,广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/HalilDeniz/RansomwareSim.git

然后切换到项目目录中,使用pip命令和项目提供的requirements.txt文件安装该工具所需的其他依赖组件:

cd RansomwareSim pip install -r requirements.txt

工具使用

运行控制服务器

1、打开并根据实际情况编辑controlpanel.py脚本;

2、运行下列命令执行controlpanel.py脚本:

python3 controlpanel.py

3、此时,服务器将监听来自RansomwareSim和解码器的连接;

运行模拟器

1、在命令行终端中切换到RansomwareSim的根目录;

2、修改encoder.py脚本中的main函数,并指定目标目录和其他相关参数;

3、运行encoder.py脚本以开启加密进程;

python3 encoder.py

4、按照命令行终端中现实的指令操作即可;

运行解码器

1、在文件被加密之后,运行decoder.py脚本进行解密;

python3 decoder.py

2、按照命令行终端提示输入解密密钥即可完成数据解密;

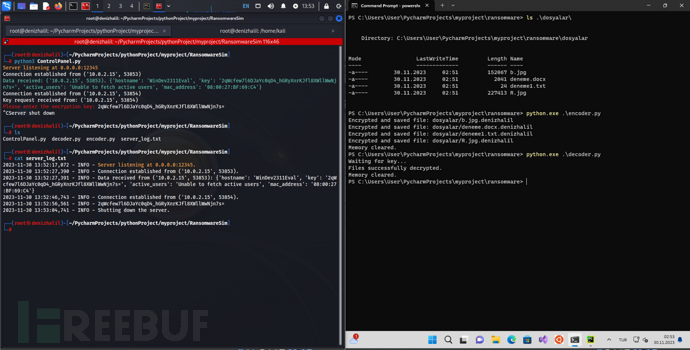

工具运行截图

许可证协议

本项目的开发与发布遵循MIT开源许可证协议。

项目地址

RansomwareSim:【GitHub传送门】

参考资料

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)