一、cms简介:

本文是关于JavaMeldoy 组件漏洞分析学习,将围绕XXE漏洞进行分析学习,大纲:

1、环境搭建

2、XXE漏洞分析二、环境搭建

下载源码,使用idea导入

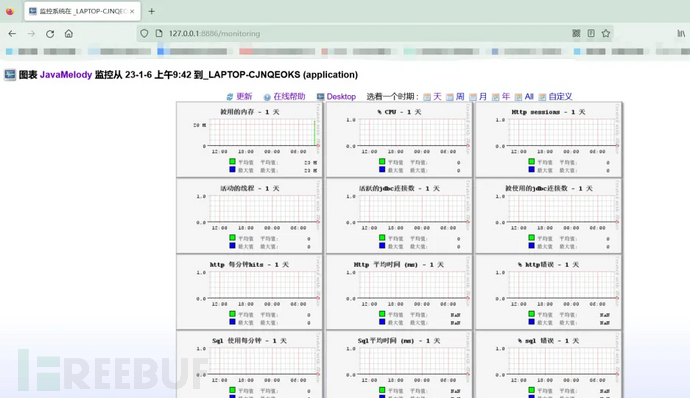

启动项目

三、XXE漏洞分析

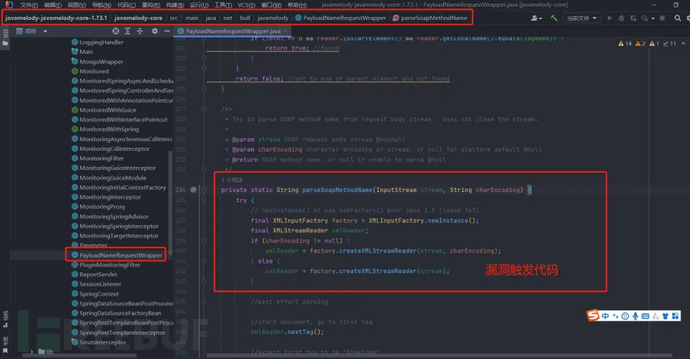

全局搜索关键字XMLInputFactory发现有该方法

根据 commit ,我们确定了漏洞触发点,位于javamelody-

core\src\main\java\net\bull\javamelody\PayloadNameRequestWrapper.java的

parseSoapMethodName方法,我们进入查看,漏洞触发代码在第 234 行到243行,发现这个版本确实没有任何防护

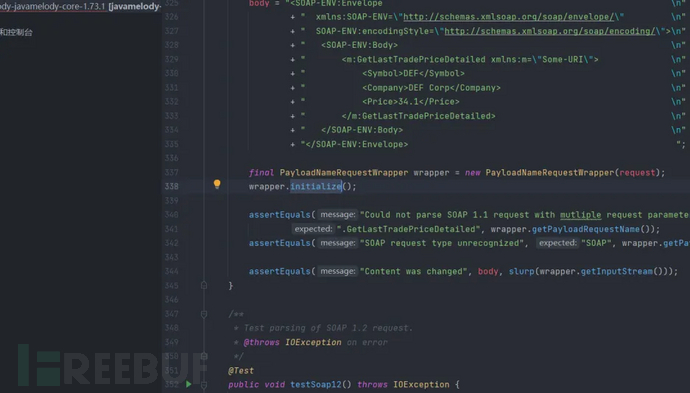

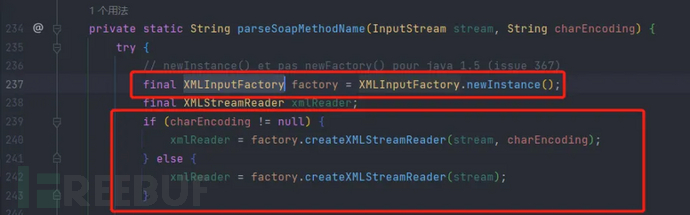

根据代码可以看出,使用了 StAX 的 XMLInputFactory 方式解析 XML,第 237 行获得一个 XMLInputFactory 的实例,最终使用 createXMLStreamReader 解析 XML。

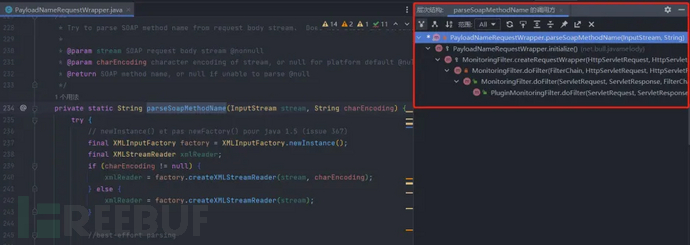

分析完漏洞触发点,下面追踪参数传入流程,双击选中 parseSoapMethodName ,按住快捷键CTRL+ALT+H,可以总览看到函数调用执行层次结构

根据方法调用层次结构我们一步步向上追踪,查看谁调用了parseSoapMethodName 方法,定位到在 PayloadNameRequestWrapper.initialize() 方法中从第 83 到第 104 行,分析得出请求方法为

POST,如果请求头 Content-Type 是application/soap+xml或text/xml且SOAPAction不为 null,则调用执行 parseSoapMethodName 方法,然后执行结果赋值给 name 参数

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)