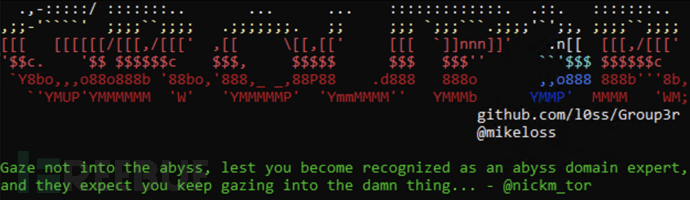

关于Group3r

Group3r是一款针对活动目录组策略安全的漏洞检测工具,可以帮助广大安全研究人员迅速枚举目标AD组策略中的相关配置,并识别其中的潜在安全威胁。

Group3r专为红蓝队研究人员和渗透测试人员设计,该工具可以通过将 LDAP 与域控制器对话、解析域 SYSVOL 共享中的 GPO 配置文件以及查看 GPO 中引用的其他文件(通常在文件共享上)来实现这一点,例如脚本、MSI 包、exe 等。

工具安装

源码获取

广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/Group3r/Group3r.git

然后使用最新版本的Visual Studio打开项目代码,然后根据操作系统架构完成代码编辑即可。

发布版本

我们还可以直接访问该项目的【Releases页面】下载最新版本的Group3r。

工具使用

-s:将结果发送到标准输出;

-f group3r.log:将结果发送到文件;

-u domain\user:将使 Group3r 尝试执行文件权限检查,就像以该用户身份运行一样;

-w:将限制输出仅显示具有相关“发现”的设置;

-a 4:将限制输出仅包含严重程度最高的发现;

-e仅显示已启用的 GPO、策略类型和设置;

工具运行演示

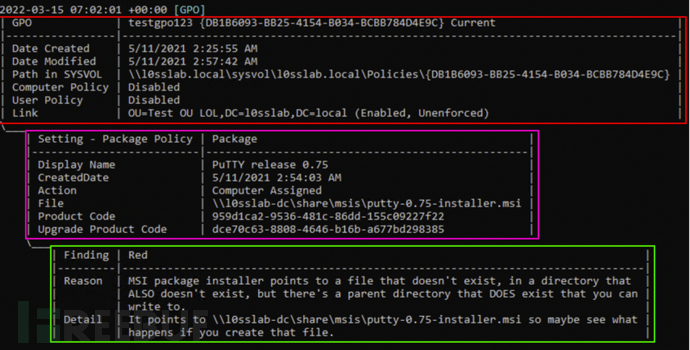

输出读取

用红色突出显示的位是组策略对象 (GPO)。该部分的顶部栏会告诉您它是一个 GPO、GPO 的显示名称 ( testgpo123)、GPO 的唯一标识符(括号中的位)以及 GPO 是当前的还是“已变形的”。此时可以获得有关 GPO 本身的一些基本信息,包括它链接到哪些 OU(如果有)。

用粉红色突出显示的位是一个设置,块侧面的缩进和小 ASCII“尾巴”是为了更容易看到它与上面的 GPO 相关联。顶部栏标识它是一个设置,以及它是什么类型的设置。在本例中,它是一个 MSI 包,被推送到计算机以安装 PuTTY。

用绿色突出显示的位是发现,顶部栏中的颜色是分类级别,使用与 Snaffler 相同的级别 - 绿色、黄色、红色和黑色。

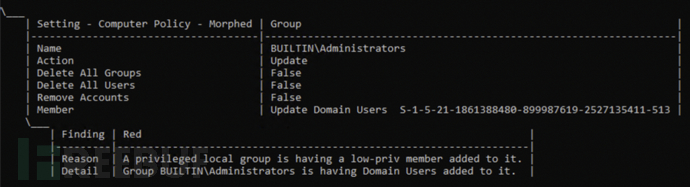

发现的设置示例

在这个例子中,我们可以看到,由于域用户被添加到目标计算机上的 BUILTIN\Administrators,因此出现了一个发现。

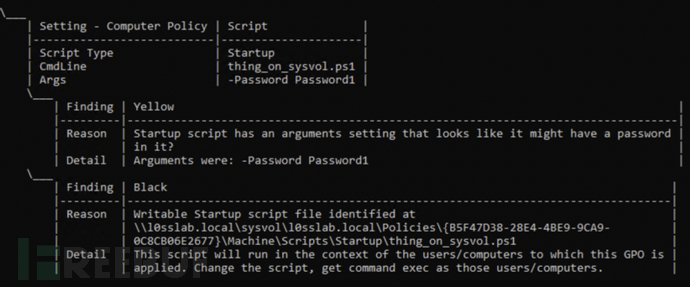

发现的启动脚本设置

其中的脚本参数看起来像硬编码的密码。

许可证协议

本项目的开发与发布遵循GPL-3.0开源许可协议。

项目地址

Group3r:【GitHub传送门】

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)