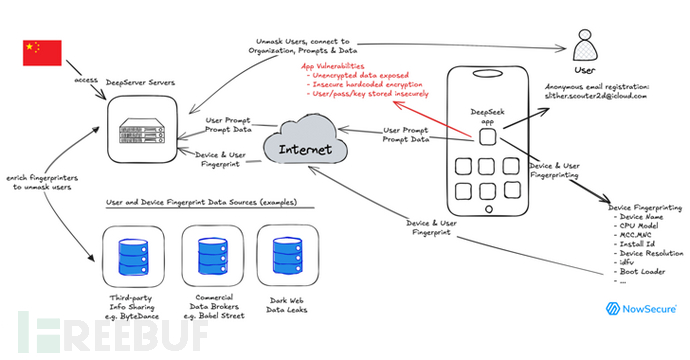

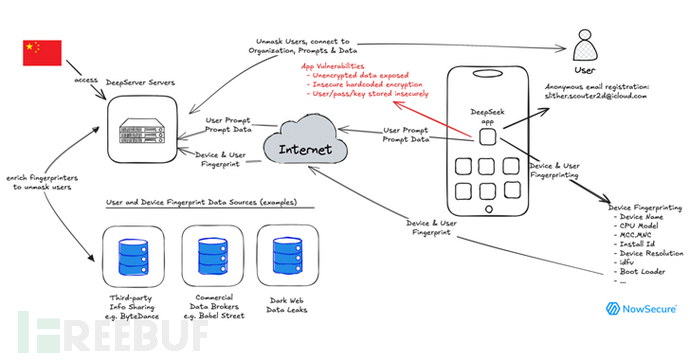

近日,针对DeepSeek在苹果iOS操作系统上的移动应用进行的一项新审计发现了严重的安全问题,其中最突出的是该应用在未加密的情况下通过互联网传输敏感数据,使其容易受到拦截和篡改攻击。

未加密传输与数据收集问题

此次评估由NowSecure进行,该公司还发现该应用未能遵循最佳安全实践,并收集了大量用户和设备数据。NowSecure表示:“DeepSeek iOS应用通过互联网传输部分移动应用注册和设备数据时未进行加密,这使得互联网流量中的任何数据都容易受到被动和主动攻击。”

此外,审计还揭示了在用户数据加密方面的几个实施弱点,包括使用不安全的对称加密算法(3DES)、硬编码的加密密钥以及初始化向量的重复使用。

数据流向与安全防护缺失

更令人担忧的是,这些数据被发送到由字节跳动(ByteDance)旗下的云计算和存储平台“火山引擎”管理的服务器。字节跳动也是TikTok的母公司。NowSecure指出:“DeepSeek iOS应用全局禁用了应用传输安全(ATS),这是iOS平台的一项保护措施,旨在防止敏感数据通过未加密的通道传输。由于此保护被禁用,该应用可以通过互联网发送未加密的数据。”

这些发现进一步加剧了人们对这款人工智能(AI)聊天机器人服务的担忧。尽管DeepSeek在全球多个市场的Android和iOS应用商店排行榜上迅速攀升,但其安全问题却引发了广泛关注。

威胁行为者利用AI技术

网络安全公司Check Point表示,已观察到威胁行为者利用DeepSeek、阿里巴巴的Qwen以及OpenAI的ChatGPT等AI引擎开发信息窃取工具、生成未经审查或不受限制的内容,并优化大规模垃圾邮件分发的脚本。该公司强调:“随着威胁行为者利用越狱等先进技术绕过保护措施并开发信息窃取工具、金融盗窃和垃圾邮件分发,组织迫切需要实施主动防御,以应对这些不断演变的威胁,确保对AI技术潜在滥用的强大防御。”

国际禁令与恶意攻击

本周早些时候,美联社透露,DeepSeek的网站配置为将用户登录信息发送给中国移动,这家国有电信公司已被禁止在美国运营。与TikTok类似,DeepSeek的中国背景促使美国立法者推动在全国范围内禁止政府设备使用该应用,担心其可能向北京提供用户信息。

值得注意的是,包括澳大利亚、意大利、荷兰、韩国在内的多个国家,以及印度和美国的部分政府机构(如国会、NASA、海军、五角大楼和德克萨斯州)已禁止在政府设备上使用DeepSeek。

恶意攻击与仿冒页面

DeepSeek的迅速流行也使其成为恶意攻击的目标。中国网络安全公司XLab告诉《环球时报》,该服务在上个月底遭受了来自Mirai僵尸网络hailBot和RapperBot的持续分布式拒绝服务(DDoS)攻击。与此同时,网络犯罪分子正利用DeepSeek的热潮,迅速建立仿冒页面,传播恶意软件、虚假投资骗局和欺诈性加密货币计划。

参考来源:

https://thehackernews.com/2025/02/deepseek-app-transmits-sensitive-user.html

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)