一.引子

平平无奇的周三,小雷同学又接到了任务测试某校xx系统。二.特征盲注

拿着甲方爸爸给的账号密码直接登录该校一卡通系统,一番查找后点进了"丢卡查询"功能点。

里面只有一个功能点看是来是查询丢失的卡。

直接单引号,查询。

咦?有说法啊,看看两个单引号。

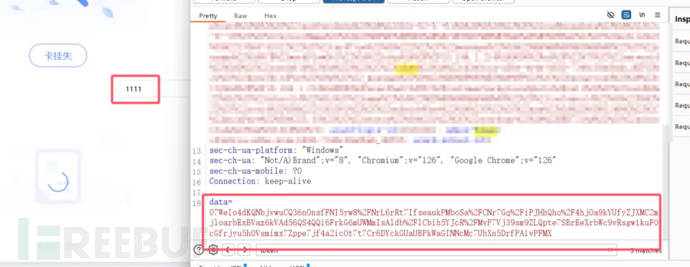

没报错,九成存在注入。抓个包看看啥情况

wtf??? 下班

开个玩笑,下班是不可能的,虽然小雷不太懂js逆向,但是小雷精通SQL注入啊,先前不是有个报错吗,直接用报错的这个特征来注出数据来。

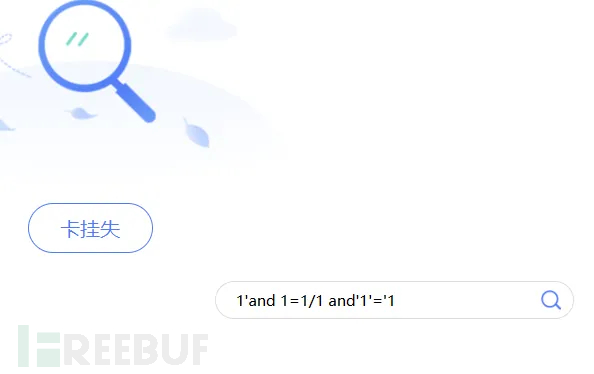

根据刚刚的报错,小雷已经确认该处是单引号闭合,构造payload

1'and 1=1/1 and'1'='1正常无报错

1'and 1=1/0 and'1'='1报错

这是因为在一些数据库(例如某些版本的oracle)中0不能作为分母

根据这个特性,直接注入出当前数据库用户的用户名长度

1'and 1=1/(n-length(user)) and'1'='1

从1到10不断尝试n的值,直到报错为止。

最终确定用户名长度为6

下班!

很好,你成功引起了我小雷的注意。

三.js逆向

本来还想低调点,这下好了,不装了,其实我小雷会js逆向。"王师傅,助我!"

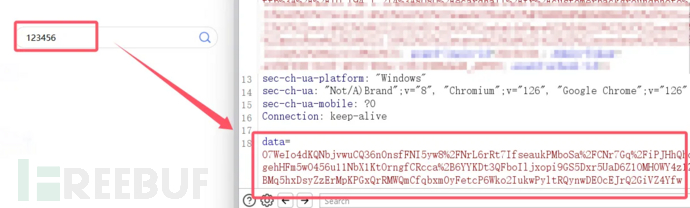

王师傅上线,接下来由我阿王来进行js逆向。首先王师傅先使用该接口搜索123456,然后抓包 data就是我们提交的数据被加密后的样子

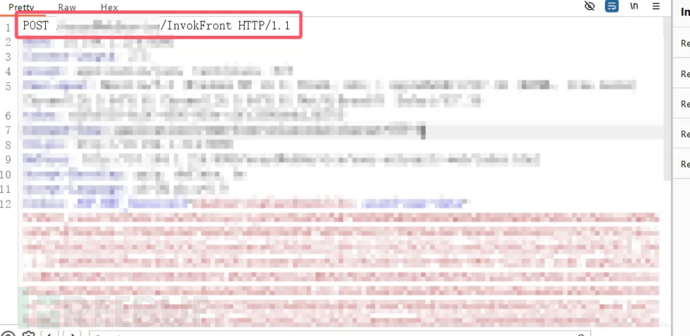

查看抓到的包路径xxxx/InvokFront

f12,选择Sources -> XHR/fetch Breakpoints 点击旁边的加号

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)