谷歌近日正式发布了OSV-Scanner V2.0.0版本,这是其开源漏洞扫描工具的重大升级。该版本于2025年3月17日发布,标志着它在帮助开发者识别和修复软件依赖项中安全漏洞的能力取得了显著进展。

V2版本在OSV-SCALIBR的基础上进行了升级,引入了大量新功能,使OSV-Scanner转型为一个全面的漏洞检测和修复平台。自2022年12月首次发布以来,OSV-Scanner已经成为开源安全领域的重要工具,帮助开发者轻松获取与其项目相关的漏洞信息。

谷歌开源安全团队表示:“V2版本在OSV-SCALIBR的基础上构建,并为OSV-Scanner添加了重要的新功能,使其成为一个支持多种格式和生态系统的全面漏洞扫描和修复工具。”

V2版本的关键创新

OSV-Scanner V2的重大改进主要包括以下几个方面:

OSV-SCALIBR增强的依赖项提取功能

这是OSV-SCALIBR功能首次大规模集成到OSV-Scanner中,显著扩展了对各类依赖项的支持。新增支持的格式包括:

- .NET: deps.json

- Python: uv.lock

- JavaScript: bun.lock

- Haskell: cabal.project.freeze, stack.yaml.lock

- 多种构件,包括Node模块、Python轮子、Java uber jars和Go二进制文件

容器镜像的层级感知扫描

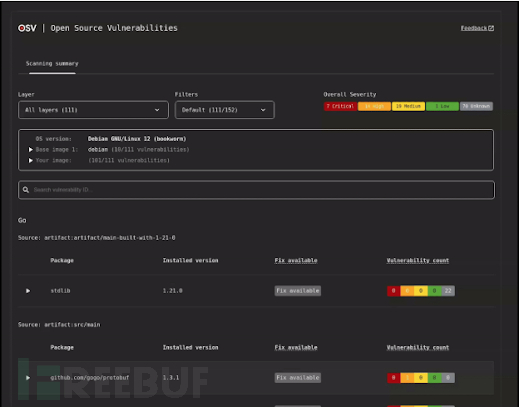

OSV-Scanner V2引入了对Debian、Ubuntu和Alpine容器镜像的全面扫描功能,提供了以下特性:

此功能提供了层级分析,显示软件包的引入位置、层级历史、基础镜像识别以及针对容器环境的漏洞过滤。

交互式HTML输出

新的HTML报告格式增强了可视化能力,包括严重性分类、筛选选项以及详细的漏洞信息。对于容器镜像,它还添加了层级过滤和基础镜像识别功能,可通过以下命令使用:

这使得漏洞信息更易于访问和操作。

容器镜像扫描的HTML输出

容器镜像扫描的HTML输出

Maven的引导式修复功能

在npm包的引导式修复功能基础上,V2版本现在通过支持Maven的pom.xml文件,扩展了对Java的引导式修复能力:

这使得开发者可以通过直接版本更新或依赖管理覆盖来修复直接和传递性依赖的漏洞。

其他改进与兼容性

OSV-Scanner V2在引入众多改进的同时,也包含了一些旨在为未来铺路的破坏性更改。该版本提供了一个全面的迁移指南,以确保现有用户的平滑升级。一些显著的变化包括引导式修复默认为非交互模式、删除了实验性标志以及合并了许可证标志。

与闭源解决方案相比,OSV-Scanner工具具有显著的优势。作为一个开源的分布式漏洞数据库,OSV提供高质量的漏洞公告,且社区贡献可以进一步改进这些公告,从而生成精确且机器可读的漏洞信息,能够准确映射到软件包依赖项。

现在,使用各种编程语言的开发者都可以利用OSV-Scanner V2来增强其安全性,并高效管理其开源依赖项中的漏洞修复工作。OSV-Scanner现已可从官方GitHub仓库立即下载。

参考来源:

Google Released Open Source Version of OSV-Scanner Tool for Vulnerability Scanning

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)