Cobalt Strike近日发布了4.11版本,这一更新显著提升了其规避现代安全解决方案的能力,使其成为一款更为强大的红队工具。本次更新引入了全新的Sleepmask、新的进程注入技术、增强的混淆选项以及更隐秘的通信方法,这些功能均设计为无需大量定制即可有效运行。

主要规避功能增强

此次发布的核心在于对Cobalt Strike开箱即用的规避选项进行了全面改进。

新引入的Sleepmask功能可以自动混淆Beacon、其堆分配以及自身,使其在运行时无需额外配置即可抵御静态签名检测。

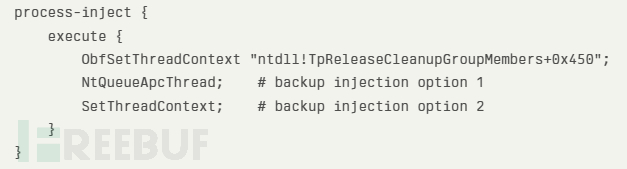

此外,ObfSetThreadContext进程注入技术的加入也是一大亮点,现已成为Beacon默认的注入方法。该技术能够逃避那些通过查找未受磁盘上可移植可执行文件(PE)支持的起始地址来识别注入线程的检测工具。

上图代码片段展示了如何配置ObfSetThreadContext,使所有新线程以合法的导出ntdll函数为起始点,从而有效掩盖注入行为。

增强的载荷保护

Cobalt Strike 4.11将Beacon的默认反射加载器移植到了一种新的prepend/sRDI风格加载器中,该加载器具有多种规避功能,包括EAF绕过选项和对间接系统调用的支持。

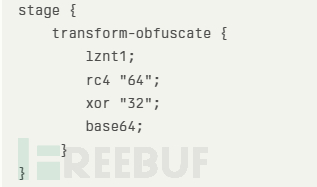

新的transform-obfuscate功能允许自动将复杂的混淆例程应用于Beacon载荷。例如:

该功能通过压缩、使用随机64位密钥进行RC4加密、随机32位密钥进行XOR加密,最后进行Base64编码,从而对Beacon载荷进行混淆。

另一个重要特性是通过新的Postex DLL(async-execute.dll)引入了异步Beacon对象文件(BOFs)。这使得操作者可以在Beacon休眠期间,在同一进程中同时运行多个BOFs,支持单次执行或后台模式。

为了更隐秘地进行网络通信,Cobalt Strike 4.11还引入了基于HTTPS的DNS(DoH)Beacon,提供了一种额外的隐蔽出口选项。默认情况下,Beacon使用mozilla.cloudflare-dns.com和cloudflare-dns.com作为其DoH服务器,但可以通过Malleable C2进行自定义配置:

此次更新还包括多项易用性改进,例如与Beacon控制台元数据对应的命令行变量、重新组织的帮助命令,以及包括可自定义的控制台缓冲区大小和文本换行选项在内的GUI改进。

默认情况下,Beacon现在启用了sleepmask、cleanup和XOR混淆功能,使整个攻击链对静态签名具有抵抗能力,且无需手动配置。

这些更新共同代表了红队工具在模拟高级威胁行为同时规避现代安全解决方案方面的重要进步。开箱即用的功能显著减少了以往使用Cobalt Strike进行有效操作所需的定制工作。

参考来源:

Red Team Tool Cobalt Strike 4.11 Released With out-of-the-box Evasion Options

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)