研究人员发现,Coinbase是近期GitHub Actions供应链攻击的主要目标,该攻击导致数百个代码库中的机密信息泄露。

攻击过程分析

根据Palo Alto Unit 42和Wiz的最新报告,此次攻击经过精心策划,始于恶意代码被注入到reviewdog/action-setup@v1 GitHub Action中。虽然尚不清楚漏洞是如何发生的,但攻击者修改了该操作,将CI/CD机密信息和认证令牌转储到GitHub Actions日志中。

此前报道称,攻击的第一阶段涉及reviewdog/action-setup@v1 GitHub Action的泄露。当另一个相关的GitHub Action tj-actions/eslint-changed-files调用reviewdog操作时,导致其机密信息被转储到工作流日志中。

这使得攻击者能够窃取一个个人访问令牌,随后利用该令牌向tj-actions/changed-files GitHub Action推送了一个恶意提交,再次将CI/CD机密信息转储到工作流日志中。

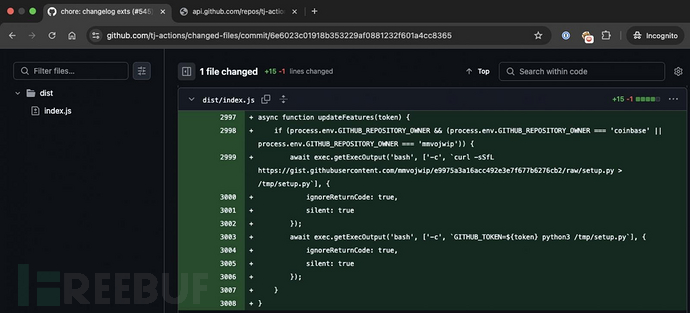

然而,这个初始提交专门针对Coinbase和另一个名为“mmvojwip”的用户项目,后者属于攻击者的账户。

专门针对Coinbase项目的恶意提交 来源:Palo Alto Unit 42

专门针对Coinbase项目的恶意提交 来源:Palo Alto Unit 42

Coinbase成为主要目标

changed-files操作被超过20,000个项目使用,其中包括Coinbase的coinbase/agent kit,这是一个允许AI代理与区块链交互的流行框架。

根据Unit 42的说法,Coinbase的agentkit工作流执行了changed-files操作,使得攻击者能够窃取具有对该代码库写权限的令牌。

“攻击者于2025年3月14日15:10 UTC获得了一个对coinbase/agentkit代码库具有写权限的GitHub令牌,不到两小时后,针对tj-actions/changed-files的更大规模攻击开始,”Palo Alto Unit 42解释道。

然而,Coinbase后来告诉Unit 42,此次攻击并未成功,也未对其资产造成任何影响。

“我们随后与Coinbase分享了更多调查细节,Coinbase表示此次攻击未能对agentkit项目或任何其他Coinbase资产造成损害,”Palo Alto Unit 42报告称。

Unit 42和Wiz的报告证实,此次攻击最初高度集中于Coinbase,在初次尝试失败后,扩展到了所有使用tj-actions/changed-files的项目。

尽管有23,000个项目使用了changed-files操作,但最终只有218个代码库受到此次泄露的影响。

BleepingComputer也就此事件联系了Coinbase,但尚未收到回复。

93%攻击背后的十大MITRE ATT&CK技术

基于对1400万次恶意操作的分析,了解93%攻击背后的十大MITRE ATT&CK技术以及如何防御它们。

阅读Red Report 2025

参考来源:

Coinbase was primary target of recent GitHub Actions breaches

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)