Reconnaissance

Nmap是一个免费的、开源的、功能强大的工具,用于发现计算机网络上的主机和服务,使用 Nmap扫描,以识别在特定端口上运行的所有服务。Nmap具有许多功能,下表总结了它的一些功能。

| Nmap标志 | 描述 |

| -sV | 尝试确定正在运行的服务的版本 |

| -p <x> 或 -p- | 端口 <x> 端口的端口扫描或扫描所有端口 |

| -Pn | 禁用主机发现并扫描开放端口 |

| -A | 启用 OS和版本检测,执行 in-build 脚本以进行进一步枚举 |

| -sC | 使用默认 Nmap脚本进行扫描 |

| -v | 详细模式 |

| -sU | UDP端口扫描 |

| -sS | TCP 协议SYN 端口扫描 |

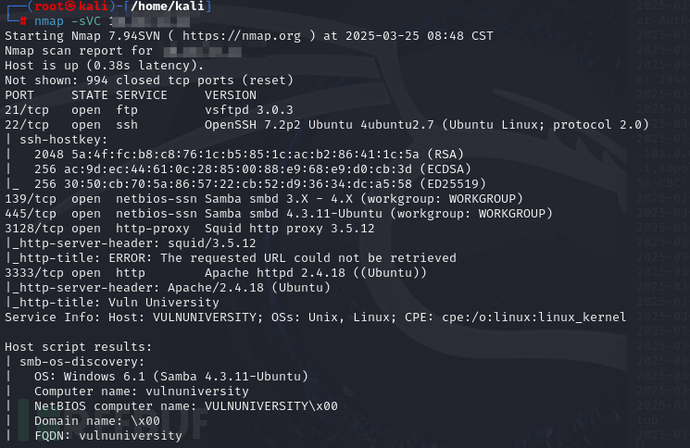

nmap -sVC xx.xx.xx.xx

-sC这将使用默认脚本运行扫描

-sV这将扫描已发现服务的版本

可以发现它开了6个端口:21、22、139、445、3128、3333

计算机上正在运行的是3.5.12版本的 squid 代理

如果使用标志 -p-400,Nmap 将扫描400个端口

这台机器最有可能运行的作系统是ubuntu

Web 服务器在3333端口上运行

使用 Gobuster 查找目录

使用名为Gobuster的快速目录发现工具,您将找到一个可用于将 shell 上载到的目录。

让我们首先从扫描网站以查找任何隐藏的目录开始。为此,我们将使用 Gobuster。

Gobuster是一种用于暴力破解 URI(目录和文件)、DNS 子域和虚拟主机名的工具。对于这台机器,我们将专注于使用它来暴力破解目录。

在此处下载 Gobuster,如果您使用的是 Kali Linux,请运行 .sudo apt-get install gobuster

首先,需要一个 Gobuster的单词列表(将用于快速浏览单词列表以确定是否有可用的公共目录。如果使用 Kali Linux,可以在usr/share/wordlists /usr/share/wordlists/dirbuster/directory-list-1.0.txt下找到许多单词列表。

现在使用 .gobuster dir -u http://xxx.xx.x.xx:3333 -w

| Gobuster标志 | 描述 |

| -e | 在控制台中打印完整的 URL |

| -u | 目标 URL |

| -w | 单词列表的路径 |

| -u 和 -P | 基本身份验证的用户名和密码 |

| -p <x> | 用于请求的代理 |

| -c <httpCookie> | 指定用于模拟身份验证的 Cookie |

|

-x |

指定要枚举的扩展 |

|

-t |

指定并发线程数 |

|

dir |

指定应针对目录和文件进行扫描 |

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)