部署并入侵Windows机器,利用一个非常糟糕的安全媒体服务器。

Recon

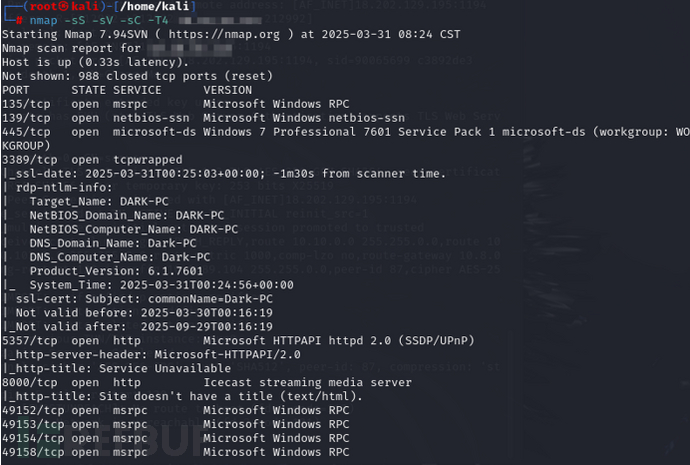

使用 SYN 扫描集来扫描计算机上的所有端口

nmap -sS -sV -sC -T4 10.10.97.40

-sC 使用默认 Nmap脚本进行扫描

-sV这将扫描已发现服务的版本

-sS TCP 协议SYN 端口扫描

-T<0-5> -T0最慢,T5最快

Nmap考虑以下六种状态:

Open:表示有服务正在监听指定端口。

Closed:表示没有服务正在侦听指定端口,尽管该端口是可访问的。可访问是指它是可访问的并且不会被防火墙或其他安全设备/程序阻止。

Filtered:表示Nmap无法确定端口是打开还是关闭,因为该端口不可访问。这种状态通常是由于防火墙阻止Nmap到达该端口造成的。Nmap的数据包可能被阻止到达该端口;或者,响应被阻止到达Nmap的主机。

Unfiltered:表示尽管端口可以访问,但Nmap无法确定端口是打开还是关闭。使用 ACK 扫描时会遇到此状态-sA。

Open|Filtered:这意味着Nmap无法确定端口是开放的还是已过滤的。

Closed|Filtered:这意味着Nmap无法决定端口是关闭还是过滤。

Nmap主机发现

扫描类型 命令示例

ARP扫描 sudo nmap -PR -sn MACHINE_IP/24

ICMP 回波扫描 sudo nmap -PE -sn MACHINE_IP/24

ICMP 时间戳扫描 sudo nmap -PP -sn MACHINE_IP/24

ICMP 地址掩码扫描 sudo nmap -PM -sn MACHINE_IP/24

TCP SYN Ping 扫描 sudo nmap -PS22,80,443 -sn MACHINE_IP/30

TCP ACK Ping 扫描 sudo nmap -PA22,80,443 -sn MACHINE_IP/30

UDP Ping 扫描 sudo nmap -PU53,161,162 -sn MACHINE_IP/30

-sn如果您只对主机发现感兴趣而无需端口扫描,请记住添加。省略 -sn将使Nmap默认对活动主机进行端口扫描。

|

选项 |

目的 |

|

-n |

没有DNS查找 |

|

-R |

反向-所有主机的DNS查找 |

|

-sn |

仅主机发现 |

端口扫描

|

端口扫描类型 |

命令示例 |

|

TCP连接扫描 |

nmap -sT 10.10.182.120 |

|

TCP SYN 扫描 |

sudo nmap -sS 10.10.182.120 |

|

UDP扫描 |

sudo nmap -sU 10.10.182.120 |

发现目标主机上正在运行的 TCP 和UDP服务。

选项 目的

-p- 所有端口

-p1-1023 扫描端口1至1023

-F 100 个最常用端口

-r 按连续顺序扫描端口

-T<0-5> -T0最慢,T5最快

--max-rate 50 速率 <= 50 数据包/秒

--min-rate 15 速率 >= 15 数据包/秒

--min-parallelism 100 至少 100 个并行探头

端口扫描类型 命令示例

TCP空扫描 sudo nmap -sN 10.10.239.169

TCP FIN 扫描

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)