HPE Insight集群管理工具(CMU)v8.2版本中存在一个关键的无认证远程代码执行漏洞(CVE-2024-13804),攻击者可利用该漏洞绕过认证机制,在后端服务器上以root权限执行任意命令。

该高危漏洞影响用于管理高性能计算集群的工具,可能导致攻击者完全控制整个计算环境。漏洞根源在于CMU应用程序在实现客户端授权检查时存在根本性设计缺陷,缺乏有效的服务端验证机制。

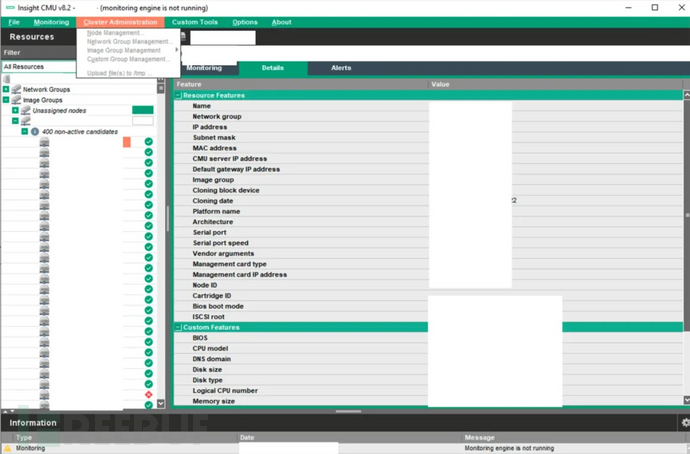

应用程序匿名访问情况(来源:Navigating The Shadows)

应用程序匿名访问情况(来源:Navigating The Shadows)

攻击者可通过篡改Java客户端应用程序来突破安全限制,获取管理员权限。该漏洞利用无需任何认证凭证,对暴露在公网的系统威胁尤为严重。

漏洞技术分析

安全研究团队Navigating The Shadows(0xbad53c)发现,该漏洞存在于应用程序的Java网络启动协议(JNLP)客户端架构中。研究人员通过反编译应用程序的JAR文件并修改关键授权检查代码,可将客户端武器化,通过远程方法调用(RMI)向服务器发送特权命令。

由于HPE已将该软件标记为生命周期终止(End-of-Life)产品,意味着不会发布安全补丁,进一步放大了漏洞危害。仍在使用该软件的组织建议实施严格的网络级隔离作为主要缓解措施。

漏洞利用细节

漏洞利用过程始于下载并反编译CMU客户端应用程序(cmugui_standalone.jar),该程序通过1099端口连接后端服务器。

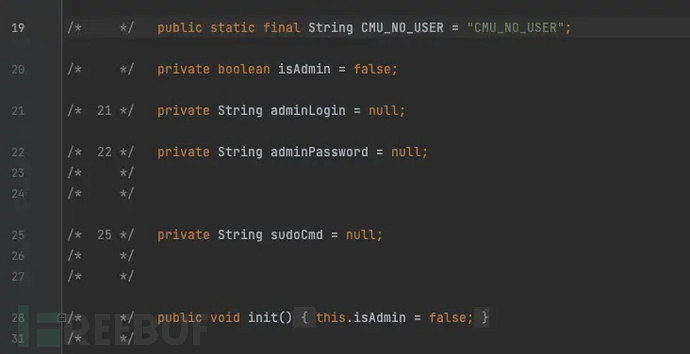

isadmin验证机制(来源:Navigating The Shadows)

isadmin验证机制(来源:Navigating The Shadows)

分析反编译代码发现,存在多处客户端"isAdmin"授权检查,通过简单修改以下函数即可绕过:

`public Boolean isUserAdmin() { try { CMUResponse cmuResponse; String output = ""; cmuResponse = ModelDispatcher.getRMIModel().executeCmdLine("ifconfig"); output = (String)cmuResponse.getData("stdout"); System.out.println(output); } catch (IOException e) { e.printStackTrace(); return this.isAdmin; } return this.isAdmin; }`

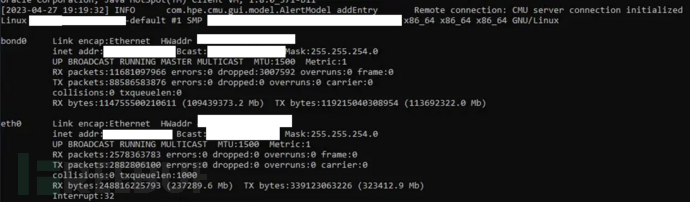

重新编译修改后的客户端后,攻击者可通过ModelDispatcher.getRMIModel().executeCmdLine()方法以root权限在服务器上执行任意命令,图中展示了成功执行"ifconfig"命令的情况。

成功执行ifconfig命令(来源:Navigating The Shadows)

成功执行ifconfig命令(来源:Navigating The Shadows)

该漏洞最初于2023年5月报告给HPE,但经过与多家安全机构多次跟进后,直到2025年1月才获得CVE编号,凸显了漏洞披露流程中存在的挑战。

参考来源:

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)