0x00:免责声明

本文所涉网络安全技术仅供学习交流,切勿用于非法目的。因不当使用导致的一切后果,本公众号及作者概不负责。

0x01:漏洞1:绕过速率限制

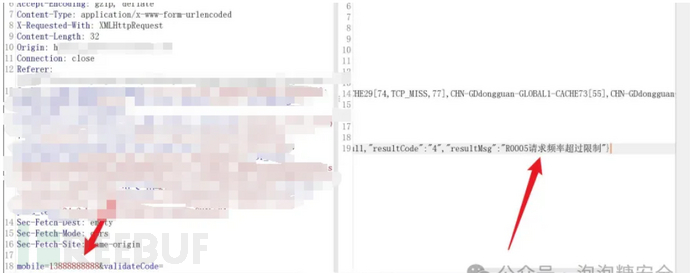

开局肯定测测短信轰炸,混个活动。???,请求也设置频率。

话不多说,开绕。打过CTF的都知道,这种拦截有很多中情况,一般最常见的是根据IP来的。刚开始测试使用XFF,发现还是不行。

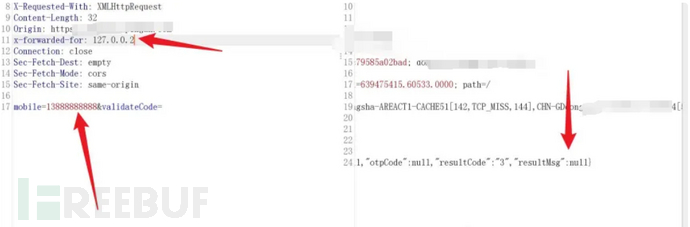

无聊一个一个删除每一个字段。直到删除了cookie,才绕过限制。具体做法:清楚所有cookie信息,并且增加x-forward-for字段。

不断的改变,xff字段的的内容,也就不存在请求速率的限制的问题。最后也是混上了活动赏金200元子,爽吃四顿kfc。

0x02: 漏洞2 绕过token限制

开局依旧登录框,继续绕过。

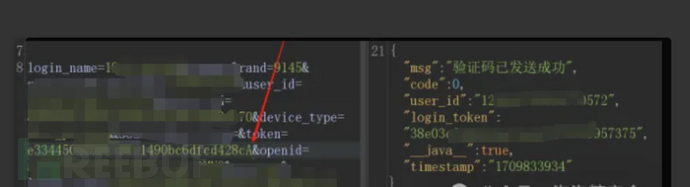

想看看,有没有短信轰炸的,先看看有没有加密,有的话,尝试绕一下。没有就随便测测,金融嘛,解密完了,就相对言好测许多。

不是验签就是token,头疼。token?这里还全是小写? 既然有小写,那么我大写会怎么样?

直接开干,测试一波。

0x03: 总结

首先,挖金融众测,还是src,都要不要怂。干就完事了,其次,如果金融的限制很多,不妨多绕绕这个限制,很多时候,这种都是收的,而且搭配上翻倍的奖励,和其他src中危是差不多的。何况这种限制类的都是很多的,大部分情况很好挖。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)