网络安全研究人员发出警告,针对Palo Alto Networks PAN-OS GlobalProtect网关的可疑登录扫描活动激增,近2.4万个独立IP地址试图访问这些门户网站。

威胁情报公司GreyNoise表示:"这种模式表明攻击者正在协同探测网络防御系统,识别暴露或存在漏洞的系统,很可能是为后续针对性攻击做准备。"

攻击规模与特征

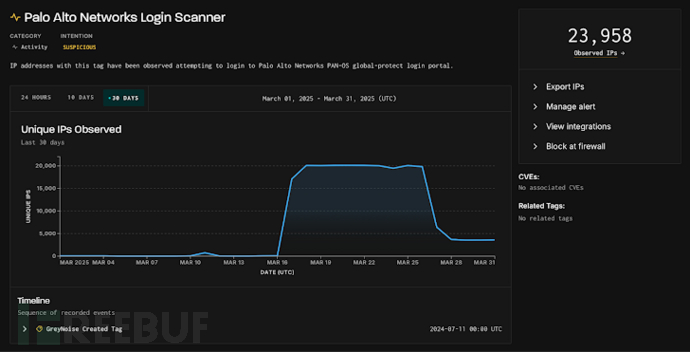

据监测,此次攻击潮始于2025年3月17日,每日活跃IP地址数量维持在2万个左右,3月26日开始下降。攻击高峰时参与IP达23,958个,其中仅154个被标记为恶意地址。

美国与加拿大是主要流量来源国,其次是芬兰、荷兰和俄罗斯。受攻击系统主要分布在美国、英国、爱尔兰、俄罗斯和新加坡等地。

潜在攻击意图

虽然当前尚不清楚攻击者的具体动机,但分析表明这是一种系统性测试网络防御的手段,很可能为后续漏洞利用铺路。

GreyNoise数据科学副总裁Bob Rudis指出:"过去18至24个月间,我们观察到攻击者持续针对特定技术的旧漏洞开展定向攻击和侦察活动,这些模式往往与新漏洞在2至4周后出现存在关联。"

安全建议

鉴于异常活动持续,建议所有部署Palo Alto Networks公网实例的组织立即采取措施加固登录门户安全。目前《黑客新闻》已联系Palo Alto Networks获取官方回应,将根据进展更新报道。

参考来源:

Nearly 24,000 IPs Target PAN-OS GlobalProtect in Coordinated Login Scan Campaign

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)