Rce

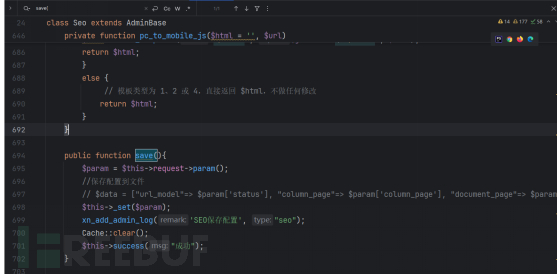

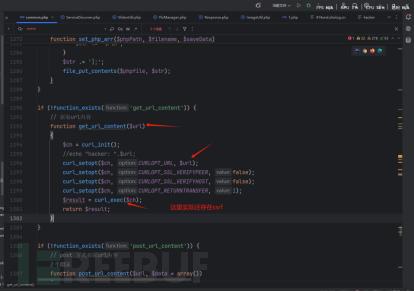

找到seo控制器下的save方式 通过param方法传参 进入_set方法

Filename是seo 整个文件路径可预测 将param参数for出来 用file_put_contents写入 整个过程无过滤

任意文件上传导致rce

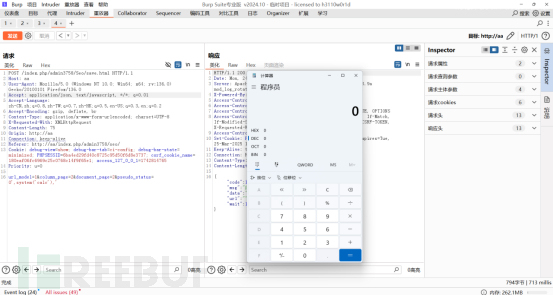

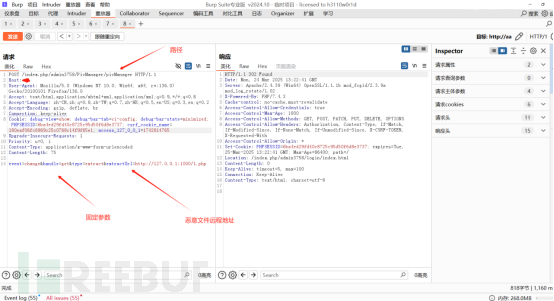

来到图示方法下 根据要求传参

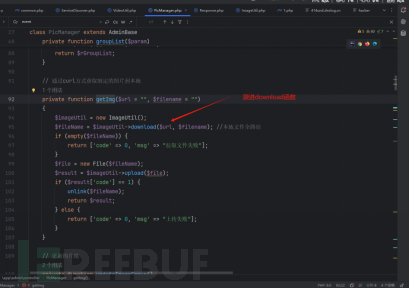

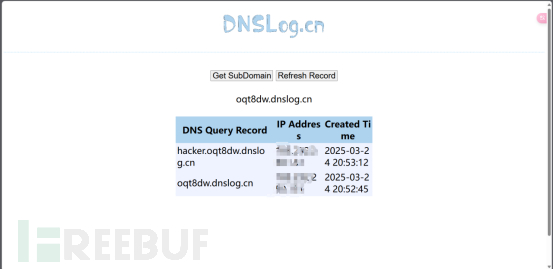

来到getimg方式 url参数可控

进入download函数

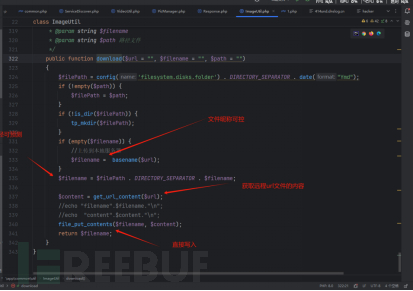

文件路径是上传日期和访问url的文件昵称(可预测)

Url是我们远程开启的恶意文件

get_url_content会对传入url的内容进行获取(无过滤)

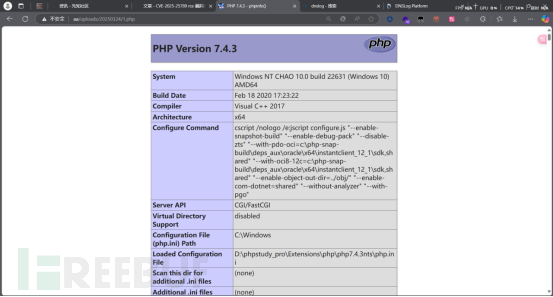

然后写入成功getshell

Ssrf

在刚才的get_url_content实际还存在ssrf

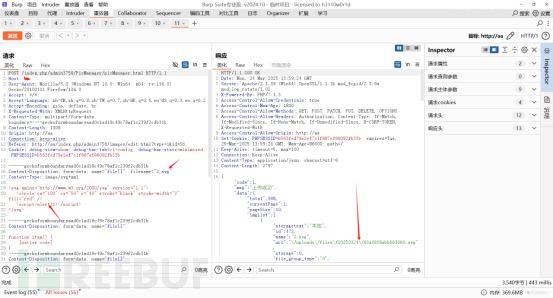

Xss

文件上传允许svg文件导致xss 且数据包回显路径

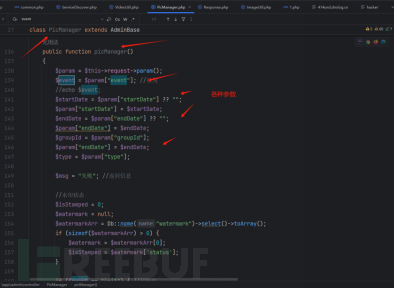

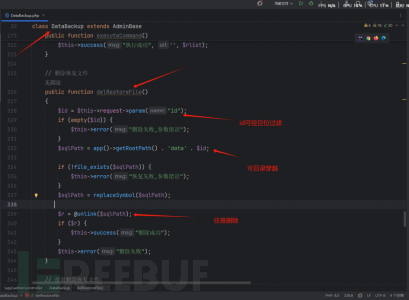

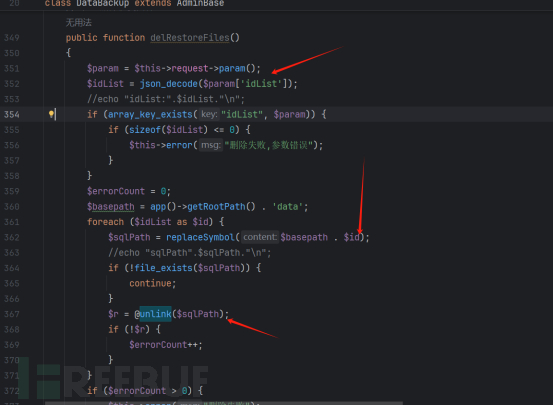

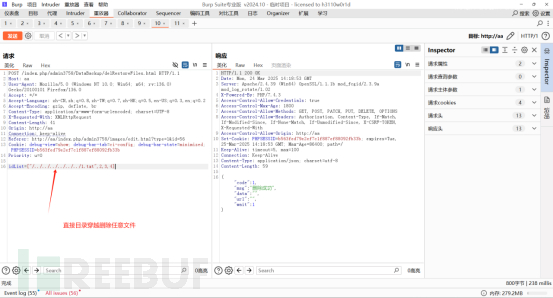

任意文件删除

通过id传参拼接无过滤实现任意删除

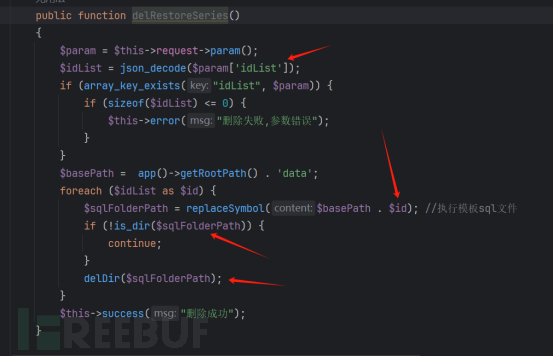

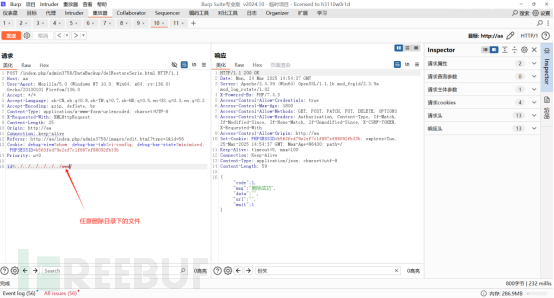

同样还有

还有任意目录删除 注意是删除整个目录下的文件

实在太多任意删除就不放了

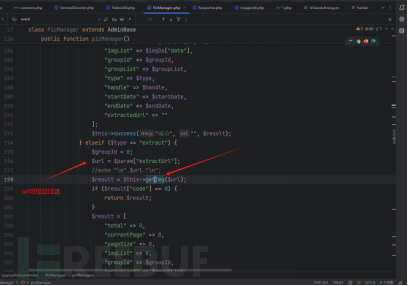

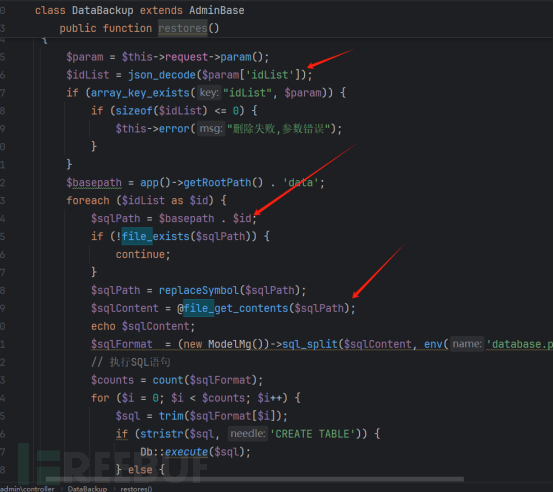

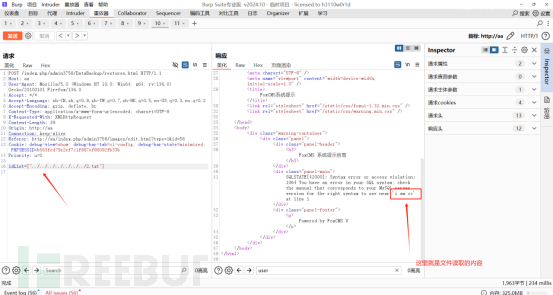

任意文件读取

实际数据包后面报错的内容就是文件读取的内容

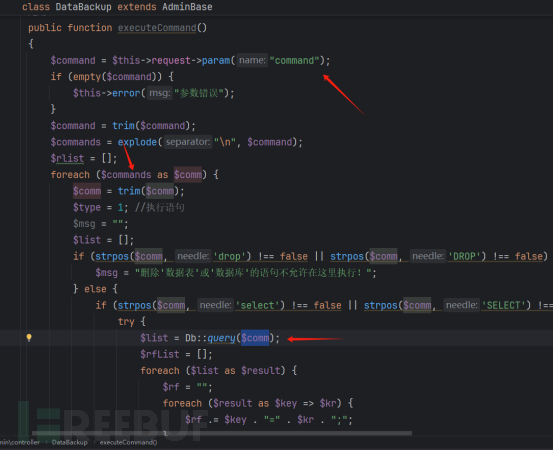

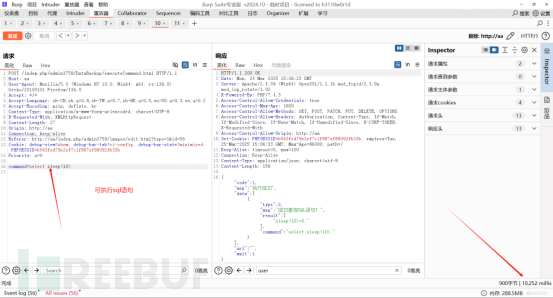

Sql注入

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)