2025年4月10日,热门WordPress插件SureTriggers曝出严重漏洞,在公开披露后仅四小时内就遭到攻击者大规模利用。

该高危身份验证绕过漏洞影响1.0.78及之前所有版本,全球安装量超过10万次。攻击者可借此在未经验证的情况下,在受影响网站上创建管理员账户,可能导致整个网站沦陷。

漏洞详情与攻击路径分析

漏洞源于SureTriggers插件REST API端点处理机制存在缺陷。安全专家发现,该插件在处理API请求时未能正确验证ST-Authorization HTTP头部字段。

当攻击者提交无效头部时,插件代码会返回空值。若网站未配置内部密钥(默认即为空值),系统会因"空值==空值"的比较错误而通过授权检查,完全绕过安全协议。

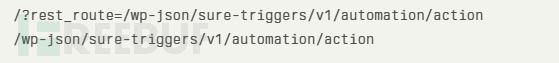

据Patchstack向网络安全媒体透露,攻击者主要针对两个REST API端点发起攻击:

安全监测发现攻击尝试来自多个IP地址,包括:

- IPv6地址:2a01:e5c0:3167::2

- IPv6地址:2602:ffc8:2:105:216:3cff:fe96:129f

- IPv4地址:89.169.15.201

- IPv4地址:107.173.63.224

攻击者主要通过创建管理员账户实现持久化控制。安全日志显示存在多种账户创建模式,其中典型攻击模式包括:

研究人员还发现另一种变体攻击格式:

安全分析师指出,攻击者采用随机化凭证策略增加检测难度,每次攻击尝试可能使用不同的用户名、密码和邮箱别名。

应急响应建议

使用SureTriggers插件的网站管理员应立即采取以下措施:

- 立即升级至最新版本插件

- 若无法立即升级,应暂时停用该插件

- 审计4月10日以来创建的所有可疑管理员账户

- 检查近期安装的插件、主题或修改内容

- 审查服务器日志中针对漏洞端点的请求记录

- 建议部署Web应用防火墙(WAF)加强防护

WebDefend网络安全专家Jane Smith表示:"从漏洞披露到实际利用仅间隔四小时,凸显了快速打补丁和安全监控的极端重要性。"

据悉,Patchstack客户通过虚拟补丁系统在官方补丁发布前已获得防护。该事件再次警示WordPress用户必须及时更新系统组件,并为网站部署完善的安全防护措施。

参考来源:

100,000+ Installed WordPress Plugin Critical Vulnerability Exploited Within 4 Hours of Disclosure

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)