进入app包

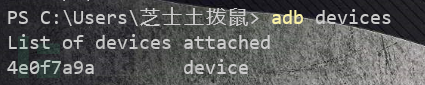

先使用 adb devices查看链接状态

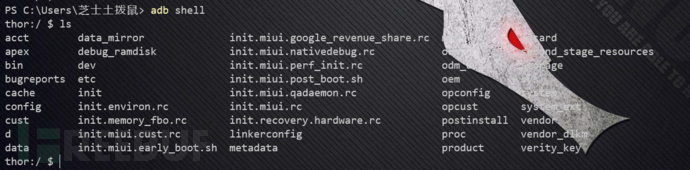

手机连接成功的adb shell

获取到手机的一个shell

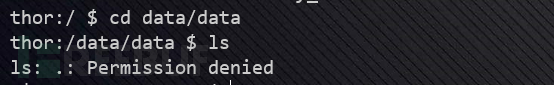

此时想进入app包时没有权限的,APP包一般在data/data/下。没有执行权限,如图

Permission denied 权限被拒绝

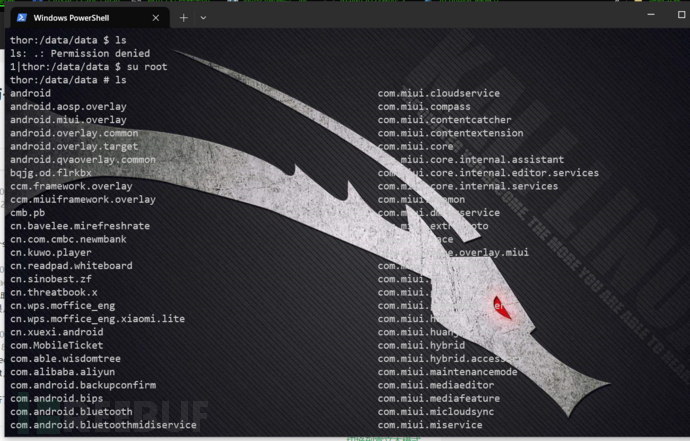

此时需要手机root,root后输入·su root

然后命令就能执行了

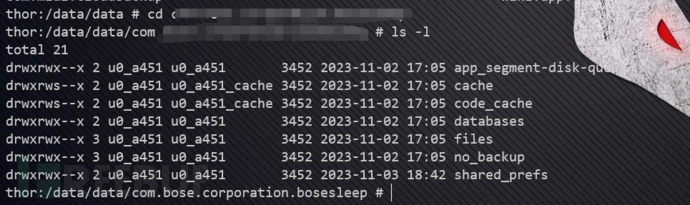

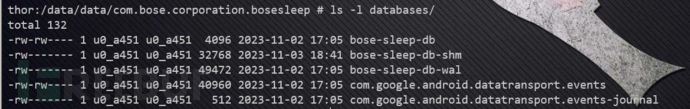

找到要测试的APP包,cd进去

查看文件下的权限,如果有x权限那么久是危险的。

常见的adb命令

连接设备或模拟器:

adb connect <设备IP地址>:<端口号>adb devices

安装应用程序:

adb install <应用程序.apk>

卸载应用程序:

adb uninstall <应用程序包名>

启动应用程序:

adb shell am start -n <应用程序包名>/<Activity名称>

停止应用程序:

adb shell am force-stop <应用程序包名>

查看设备日志:

adb logcat

拉取文件从设备到计算机:

adb pull <设备路径> <本地路径>

推送文件从计算机到设备:

adb push <本地文件路径> <设备路径>

获取应用程序包名和Activity名称:

adb shell dumpsys package <应用程序.apk>

查看设备信息:

adb shell getprop

列出设备上的所有应用程序包名:

adb shell pm list packages

查看设备上的所有应用程序的权限信息:

adb shell pm list permissions -d -g

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)