0 引子

定义:

抵赖:拒绝承认事实,用谎言掩盖事实。

隐私:自然人的私人生活安宁和不愿为他人知晓的私密空间、私密活动、私密信息。

场景:

一个自然人用谎言掩盖他的“不愿为他人知晓的”且“事实上存在的”私密活动(不是HDD)。

思考:

不可否认性(想抵赖但赖不掉)是否会干扰隐私,是否会成为隐私的威胁?

1 隐私威胁建模和隐私保护

隐私威胁建模是在设计和评估信息系统过程中的一个至关重要的步骤,它帮助组织识别和减轻可能影响用户隐私的潜在风险。通过隐私威胁建模,可

1)提高隐私保护意识

隐私威胁建模能够帮助设计者和开发者更好地理解隐私的重要性。通过对潜在威胁的识别和分析,相关人员可以更清晰地看到隐私问题的具体形态,从而在设计初期就将隐私保护措施纳入产品或服务中。

2)预防性风险管理

隐私威胁建模可以预先揭示风险,帮助组织采取预防措施以避免隐私事件的发生。这种前瞻性的方法比事后补救更为有效,因为后者可能导致信誉损失、法律责任和经济损失。

3)实现隐私设计原则

“Privacy by Design”和“Privacy by Default”是公认的隐私保护原则,被各国的政策制定者广泛采纳。即要求在产品或服务的整个生命周期中内置隐私保护,这意味着隐私保护措施不是事后添加的,而是从一开始就被整合到设计之中。没有隐私威胁建模,上述这些就是无根之木。

4)支持PIA隐私影响分析

隐私威胁建模在某种程度上可以被认为是隐私影响评估(PIA,Privacy Impact Assessment)的一个必要部分。隐私影响评估是一种评估工具,用于分析判断个人信息处理项目、政策、计划、服务、产品或者其他活动对隐私产生的影响。通过隐私威胁建模,可以更准确地评估数据处理活动对个人隐私的影响,从而确保合规性并保护个人信息主体的合法权益。未经隐私威胁建模的PIA是不充分的,甚至是虚伪的。

5)遵守法规要求

许多国家和地区的隐私法规都要求机构对其处理的个人数据采取适当的保护措施。隐私威胁建模是一种选定和证明这些控制措施有效性的方法。

6)增强用户信任

隐私保护是建立用户信任的关键因素。用户更愿意信任那些能够证明其重视并有效管理隐私风险的组织。这种信任是在竞争激烈的市场中获得优势的重要资产。

总之,隐私威胁建模不仅是一个重要的技术实践,更是一种组织责任。它确保了隐私风险能够被有效管理,并且隐私保护措施能够与技术和市场需求同步发展。隐私不再是一个附加选项,而是一个必须在系统设计阶段就认真考虑的要素,这对于保护个人数据和维护用户信任至关重要。

2 LINDDUN隐私威胁模型

成熟的Cybersecurity威胁模型有很多,但隐私威胁模型可谓凤毛麟角,LINDDUN是其中最成功的一个。

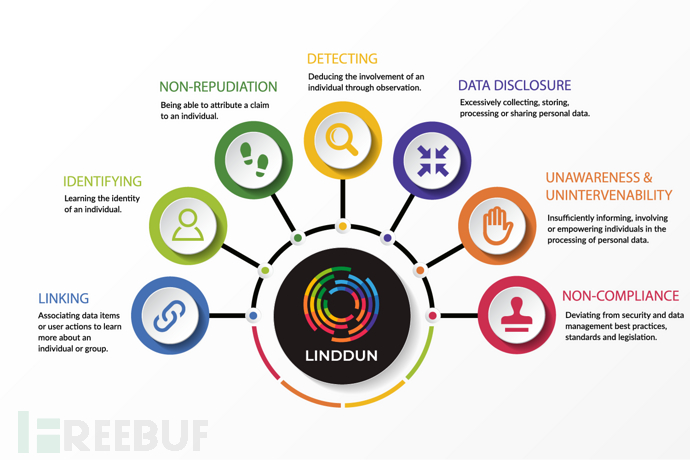

LINDDUN隐私威胁建模是一种系统化的方法,它提供了一套逐步过程来识别和缓解信息系统中的隐私威胁。这个方法以隐私保护为核心,是在微软的STRIDE威胁建模方法的基础上发展起来的。LINDDUN代表了七大类隐私威胁,它们分别是:

Linking(链接): 通过将相关数据项匹配在一起来获取更多关于个人(或群体)的信息。

Identifying(标识): 数据主体的身份可能由于泄漏,或通过推算或推理而被不当的知晓。

Non-repudiation(不可否认性): 个人无法合理的推诿。

Detecting(探测): 通过观察相关信息的存在来了解数据主体对系统的参与、成员资格或参与情况。

Data Disclosure(数据披露): 系统收集数据或将数据传输给已知或未知的第三方。

Unawareness&Unintervenability(不知情和不可干预性): 个体对某些数据收集和处理活动的不知情或不能进行合理干预,如纠正、删除、撤销同意等。

Non-compliance(不合规): 数据处理偏离法律、法规或标准和最佳实践。

3 LINDDUN工作方法

LINDDUN的工作方法可以概括为以下几个步骤:

a. 制定数据流图

绘制系统的数据流图(DFD),标识出系统中的数据处理器(processors)、数据存储(data stores)、数据流(data flows)和外部实体(external entities)。

b. 识别隐私威胁

使用LINDDUN框架,针对DFD中的每个元素进行隐私威胁分析。这个过程通常是检查每个元素是否可能引发上述七种隐私问题之一。

c. 映射隐私需求

确定可能受到威胁的隐私需求,包括用户的匿名化、假名化性(pseudonymity)、不可观测性(unobservability)等。

d. 分析威胁原因

深入分析造成这些威胁的原因。这可能包括技术缺陷、设计缺陷或政策问题。

e. 识别和评估缓解措施

为每个已识别的威胁寻找可能的缓解措施。这可能包括技术解决方案(如加密、访问控制等),流程上的改进或政策的制定。

f. 应用隐私设计策略

运用隐私设计策略来设计或重新设计系统,以确保隐私从一开始就被考虑进去。

g. 记录和评估

记录隐私威胁建模的过程和结果,并定期评估隐私控制措施的有效性,确保随着时间的推移和系统的演化能够持续保护隐私。

LINDDUN方法强调了隐私保护的重要性,并为系统性地分析和处理隐私威胁提供了清晰的框架。通过这种方法,组织可以确保在产品或服务的设计阶段就将隐私内置其中,从而在更广泛的层面上满足法律、伦理以及用户期望的隐私要求。

本系列文章后续将对LINDDUN模型做详细解析,包括各种威胁类型的具体信息以及威胁建模的操作过程示例。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)