网传根据区块链安全公司CertiK发布的一份新报告,CertiK 发现Telegram桌面版的处理媒体文件过程,可能存在RCE漏洞。此漏洞会使用户面临特制媒体文件(例如图像或视频)的恶意攻击。

CertiK Alert 于 4 月 9 日在社交媒体平台 X 上警告公众注意“野外高风险漏洞”,可能允许黑客通过 Telegram 的媒体处理部署远程代码执行 (RCE) 攻击。

Telegram 回复为 Telegram 客户端无法确认存在 RCE 漏洞,而一些安全专家声称这是一个已知问题。

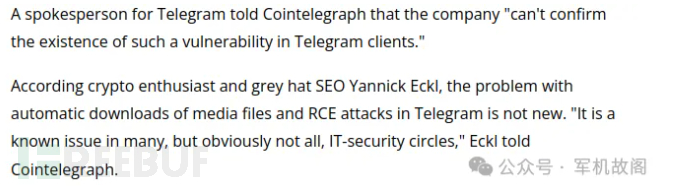

为避免此漏洞,用户应检查其 Telegram 桌面配置并禁用自动下载功能。可以通过转到“设置”,然后点击“高级”来禁用该功能(请禁用自动下载功能: 1、转到设置 2、点击“高级” 3、在“自动媒体下载”里,禁用所有聊天类型(私人聊天、群组和频道)中的“照片”、“视频”和“文件”的自动下载)。

题外话:

2021 年,Shielder 的一名安全研究人员在 Telegram 上发现了一个类似的媒体相关问题,据报道,该问题允许攻击者发送修改后的动画贴纸,这可能会暴露受害者的数据。

文章来源:军机故阁

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)