一、前言

这个oa系统有个前提,就是/resource目录下专门存储静态文件,是不解析的,想要文件上传就需要利用目录穿越到代码所在的/C6目录下面

二、思路历程

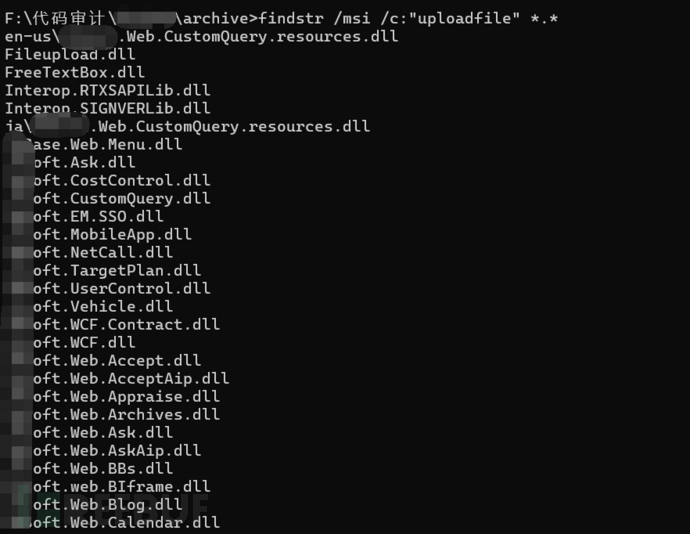

咱们findstr搜索下上传的关键字,比如:uploadfile这类的

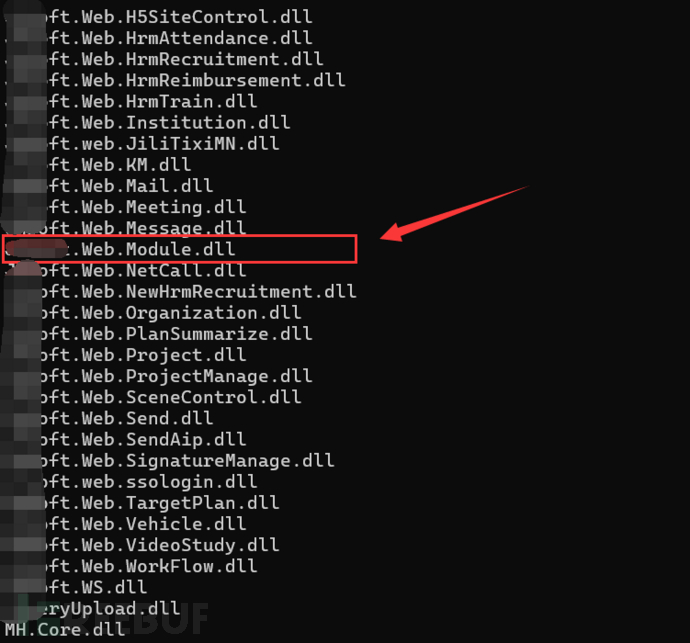

好吧一看还挺多,咱们挑一个来看,比如Web.Module.dll文件

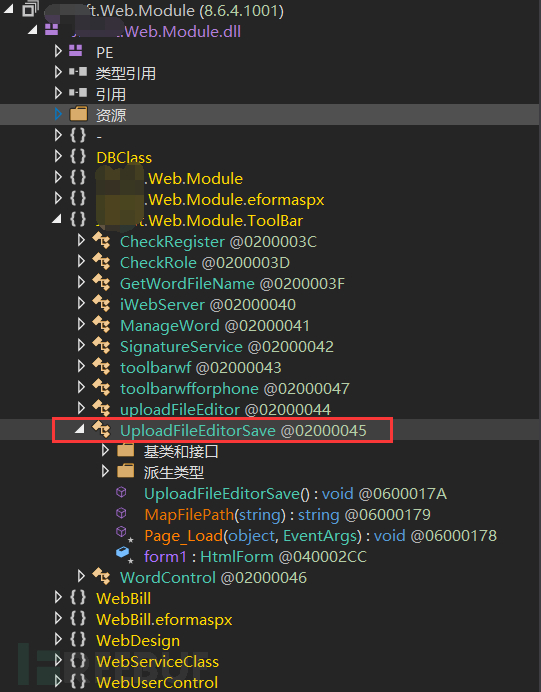

反编译dll文件打开查看Web.Module.dll,找到一个Save关键字的上传方法

看下类UploadFileEditorSave,初始化方法为Page_Load

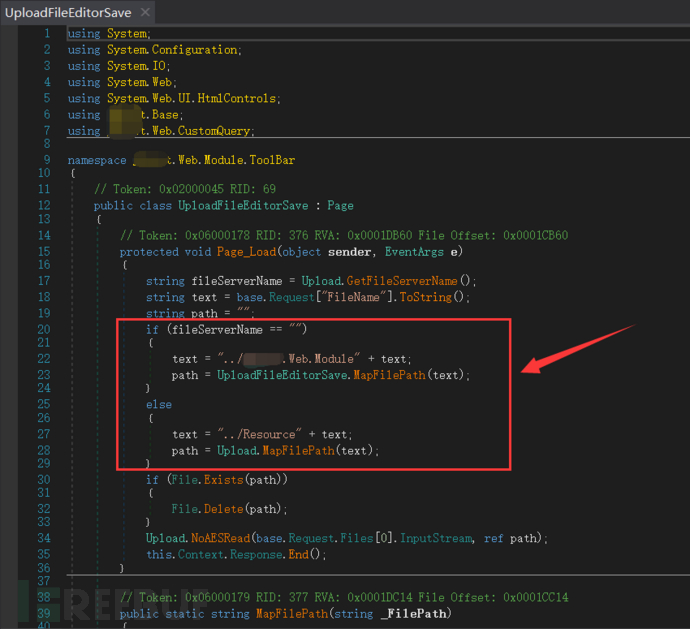

传参FileName会被作为文件保存的路径,存入text中

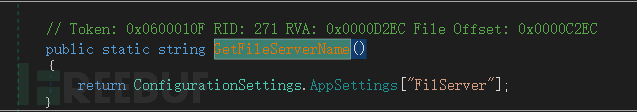

之后判断fileSerName是否为""的字符串,而fileSerName是从配置中读取到的

是""则调用

path = UploadFileEditorSave.MapFilePath(text);

不是""则调用

path = Upload.MapFilePath(text);

这边假设他不为"",因为一般配置中信息不为空

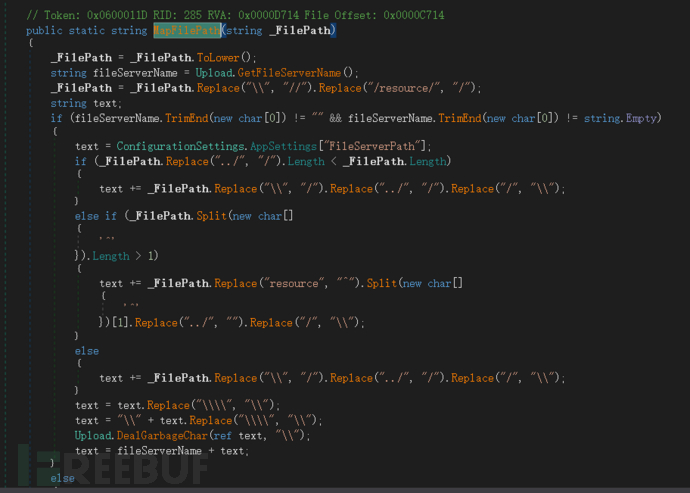

追踪Upload.MapFilePath方法:

首先代码先对_FilePath做了处理

_FilePath = _FilePath.ToLower();

首先获取转成小写的字符串路径

_FilePath = _FilePath.Replace("\\", "//").Replace("/resou

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)