前言:

随着网络威胁的日益复杂化和攻击手段的不断进化,企业端点与主机安全的重要性愈发凸显。端点安全不仅涉及保护企业内部员工的工作站、笔记本电脑、移动设备等,还包括确保服务器、虚拟化环境以及企业数据中心的安全。这些端点作为企业网络的入口和出口,若管理不善,将可能成为网络攻击者的温床和突破口。本文主要探讨企业在管理和强化端点与主机安全方面所面临的挑战,并介绍一些最佳实践和策略,帮助企业构建一个坚固的安全防线。

主要策略:

1.端点安全防护及管控

使用终端安全解决方案和策略:选择并部署专业的终端安全解决方案,如终端安全软件和终端管理平台。这些解决方案可以提供有效的安全监控、漏洞管理、恶意代码检测等功能,明确规定端点系统的使用规范和安全要求,约束用户行为,并且制定全面的端点安全策略,包括密码管理、设备使用规范、数据访问权限等。

加强访问控制:实施严格的访问控制策略,限制用户对端点系统的访问权限。采用身份验证、授权和审计机制,如多因素认证,并严格控制用户对端点资源的访问。

更新和维护端点系统:及时更新和维护端点系统的操作系统、应用程序和安全补丁,修复已知漏洞和安全弱点等。

数据加密和备份:对端点系统中的特别重要数据进行加密保护,以防止数据泄露和未经授权的访问。同时也要,定期备份端点系统中的所有数据,以应对数据丢失、损坏或者被勒索软件攻击等等这种情况。

增加安全设备:根据企业预算情况添加EDR、IPS/IDS等安全设备;这些安全设备均匀预警功能;而且可持续监控端点活动,快速检测和响应威胁。

安全配置:确保所有端点设备的配置符合安全要求,例如禁用不安全的服务和协议。

事故响应计划:制定端点安全事故响应计划,以便在发生安全事件时迅速采取行动。

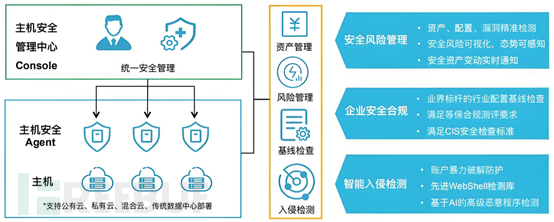

2.主机安全防护及管控

主机操作系统安全配置:确保操作系统的配置符合企业规定的安全最佳实践,包括禁用不必要的服务和关闭不需要使用的端口等。

实施强密码策略:要求用户遵守安全密码制度设置密码使用复杂、长且包含字母、数字和特殊字符的密码,并定期强制修改密码。

更新和维护系统:及时应用操作系统和应用程序的安全补丁和更新,建议使用预控统一管理修复已知漏洞和安全弱点。

启用防病毒和防恶意软件软件:安装和更新可靠的防病毒和反恶意软件软件,建议购买商业版;定期进行快速扫描或全盘扫描并且实时监控防护情况。

配置防火墙和入侵检测系统:一般情况下企业多数会关闭防火墙;建议必要的情况下配置主机防火墙和入侵检测系统,限制网络流量和监控异常行为,有效的检测并阻止潜在的攻击行为。

加密重要数据:对主机上存储的敏感数据进行加密保护,目前商业版数据加密软件还是比较好用和成熟的产品;同时也可以管控主机等。

限制用户权限:实施主机最小权限原则,根据用户角色和职责分配权限,限制用户对系统资源的访问权限,包括一些USB、串口、并口等。

备份和恢复:对于比较重要的主机需定期备份主机上的重要数据和系统配置,确保数据的完整性和可恢复性,在发生安全事件或数据丢失时能够快速恢复。

主机加强策略:包括有加强安全审计和监控能力、必要时可进行网络隔离、根据使用情况只允许已知安全和受信任的系统和应用程序运行等等。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)