一、前言

又是一个风和日丽的下午,本着对大学的期待和向往,想着对大学的人文文化更加深入了解一下,于是找到了某大学的教务系统跟它碰撞出友情的火花。

这里薛微等下,插入一段免责声明:

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责。

二、正文

于是通过信息收集找到了学校的教务系统。

不知道为什么,这系统我越看越像厂商的演示系统,可能是一种直觉吧?

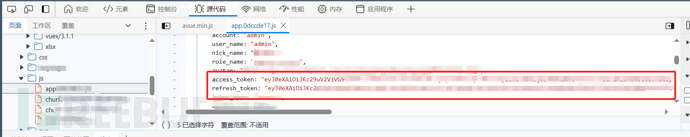

先不管这些,这些都不中要,挖挖看?打开F12就是干!

果然,运气好的人运气不会太差:

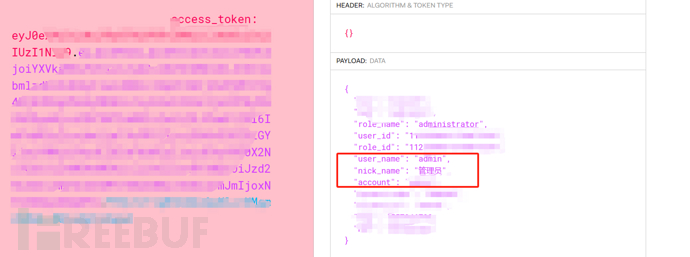

拿到管理员的token,用jwt.io解密:

拿到管理员的token,用jwt.io解密:

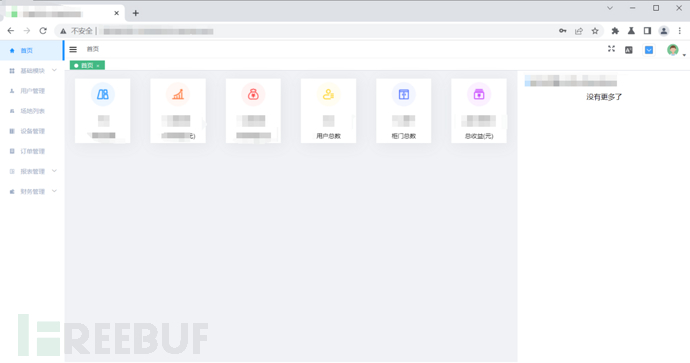

弱口令永远的神!

于是乎,就通过弱口令进入了管理员权限的后台,让我更加深入的学习大学文化和精神。

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)