一、前言

之前审了几个oa拿了几张CNVD证书和少许的现金奖励,这边我就根据审计过的标准.Net开发的系统,总结下遇到的漏洞与成因。

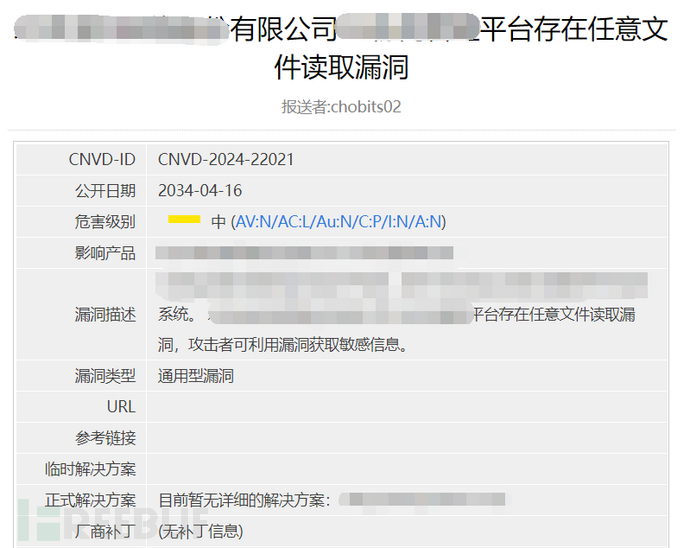

(CNVD的审核标准一直是个谜,补天评定任意文件读取为高危,但在CNVD却是中危)

因为审计的漏洞实在太多,同一类型的都不收取了=-=

二、漏洞成因

任意文件读取

任意文件读取一般会配合目录穿越

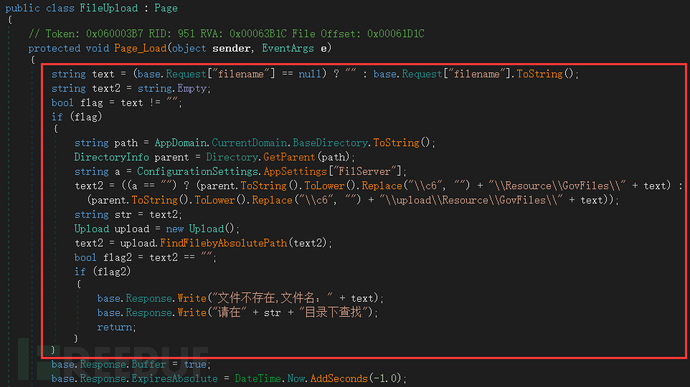

首先映入眼帘的是Upload方法,但是却是读取文件的功能

在代码中对文件路径进行了一次拼接,设置没有做任意的处理

string a = ConfigurationSettings.AppSettings["FilServer"];

text2 = ((a == "") ? (parent.ToString().ToLower().Replace("\\c6", "") + "\\Resource\\GovFiles\\" + text) : (parent.ToString().ToLower().Replace("\\c6", "") + "\\upload\\Resource\\GovFiles\\" + text));

string str = text2;

传参..\\..\\便造成了目录穿越读取到其他目录下面的文件,很简单粗暴

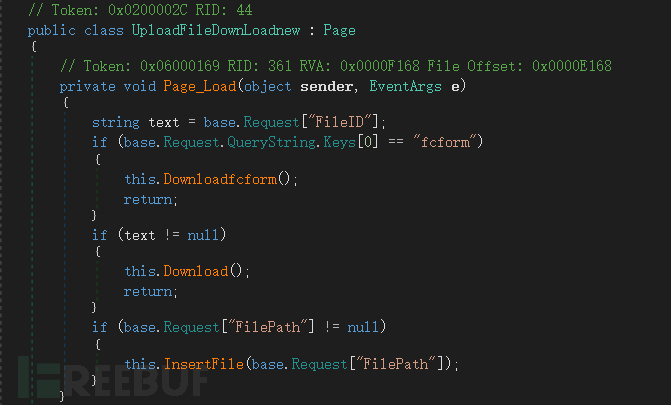

再来看一处代码,功能是下载上传的文件

分别由两个下载的方法:Downloadfcform和Download

Downloadfcform中,传参text拼接到../resource/目录中,无过滤传参\..\..\即可

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)