关于Secbutler

Secbutler是一款专为渗透测试人员、漏洞奖励猎人和安全研究人员设计的实用工具箱,该工具箱中包含了执行网络安全活动时最常用或最繁琐的一些组件内容,例如安装安全工具、检索反向Shell命令、部署常见Payload、获取工作代理和管理字典等。

Secbutler开发人员的目标就是设计出一个符合安全社区实际需求的强大工具,因此欢迎广大开发人员和研究人员提交自己的代码或发布issue。

功能介绍

1、获取一个反向Shell命令;

2、获取代理;

3、下载&部署常见Payload;

4、获取反向Shell监听器命令;

5、针对常见工具生成Bash安装脚本;

6、针对字典文件生成Bash下载脚本;

7、读取常见cheatsheet和Payload;

工具安装

由于该工具基于Go语言开发,因此我们首先需要在本地设备上安装并配置好最新版本的Go语言环境。

源码安装

接下来,广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/groundsec/secbutler.git

然后切换到项目目录中,使用下列命令构建代码即可:

cd secbutler go build

Go安装

运行下列命令可以直接下载并安装最新版本的Secbutler:

go install github.com/groundsec/secbutler@latest

Releases安装

我们还可以直接访问该项目的【Releases页面】下载最新版本的预编译Secbutler可执行程序。

工具使用

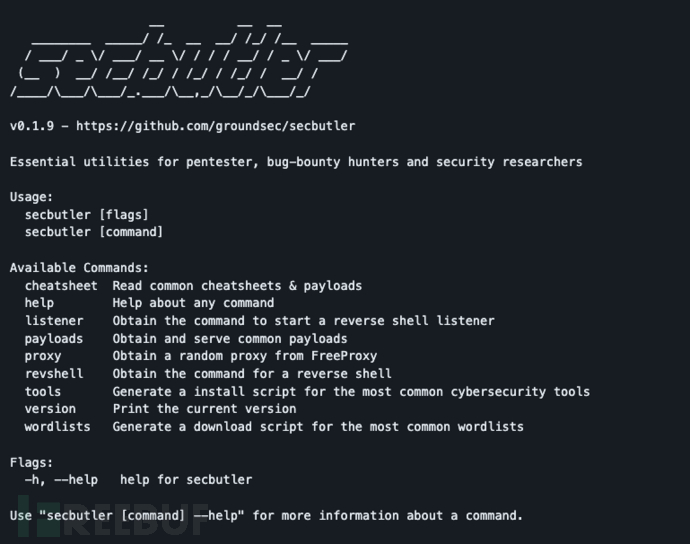

secbutler -h

该命令将显示工具的帮助信息:

命令选项解析

可用命令

cheatsheet:读取常见Cheatsheets & Payload; help:显示指定命令的帮助信息; listener:获取命令以开启反向Shell监听器; payloads:获取并部署常见Payload; proxy:从FreeProxy获取一个随机代理; revshell:获取一个反向Shell命令; tools:为常见网络安全工具生成一个安装脚本; version:打印工具当前版本信息; wordlists:为常见字典生成一个下载脚本;

参数选项

-h, --help 显示工具帮助信息

许可证协议

本项目的开发与发布遵循MIT开源许可协议。

项目地址

Secbutler:【GitHub传送门】

参考资料

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)