关于AzSubEnum

AzSubEnum是一款专门为Azure服务量身定制的子域名枚举查询工具,该工具旨在帮助广大研究人员仔细搜索和识别与各种Azure服务相关的子域名信息。

通过结合查询技术和语句,AzSubEnum能够深入分析Azure的域名架构,并系统地探测和收集与各种Azure服务相关的子域名数据。

工作机制

由于当初我在使用NetSPI的Azure子域名工具时,发现该工具无法运行在我的Debian PowerShell环境中,于是我便打算自己用纯Python方式开发一款针对Azure服务的子域名枚举工具,AzSubEnum便应运而生。

AzSubEnum主要通过利用DNS解析技术和系统排列组合方法来尝试识别与Azure服务相关的子域名信息,例如Azure应用程序服务、存储帐户、Azure数据库(包括MSSQL、Cosmos DB和Redis)、密钥库、CDN、电子邮件、SharePoint和Azure容器注册表等。AzSubEnum的功能支持扩展到对不同的Azure服务执行全面的扫描,以识别相关的子域名。

在该工具的帮助下,广大研究人员可以在目标Azure环境中执行完整详尽的子域名枚举任务,以提供深入了解Azure服务及其相关子域名概况的广阔视角。

工具要求

dnspython==2.4.2

工具下载

由于该工具基于纯Python 3开发,因此我们首先需要在本地设备上安装并配置好最新版本的Python 3环境。

接下来,广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/yuyudhn/AzSubEnum.git

然后切换到项目目录中,并使用pip工具和项目提供的requirements.txt文件安装该工具所需的其他依赖组件:

cd AzSubEnum pip3 install -r requirements.txt

工具使用

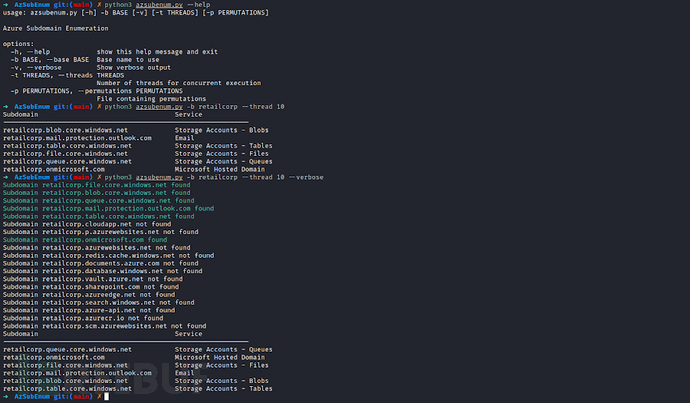

工具帮助选项

AzSubEnum git:(main) python3 azsubenum.py --help usage: azsubenum.py [-h] -b BASE [-v] [-t THREADS] [-p PERMUTATIONS] Azure Subdomain Enumeration options: -h, --help 显示工具帮助信息和退出 -b BASE, --base BASE 要使用的种子名称 -v, --verbose 显示Verbose模式输出 -t THREADS, --threads THREADS 并发执行任务的线程数量 -p PERMUTATIONS, --permutations PERMUTATIONS 包含排列组合和置换字典内容的文件路径

工具使用样例

基础枚举任务:

python3 azsubenum.py -b retailcorp --thread 10

使用置换字典:

python3 azsubenum.py -b retailcorp --thread 10 --permutation permutations.txt

开启Verbose模式输出:

python3 azsubenum.py -b retailcorp --thread 10 --permutation permutations.txt --verbose

工具运行截图

项目地址

AzSubEnum:【GitHub传送门】

参考资料

https://github.com/NetSPI/MicroBurst/blob/master/Misc/Invoke-EnumerateAzureSubDomains.ps1

4A评测 - 免责申明

本站提供的一切软件、教程和内容信息仅限用于学习和研究目的。

不得将上述内容用于商业或者非法用途,否则一切后果请用户自负。

本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑或手机中彻底删除上述内容。

如果您喜欢该程序,请支持正版,购买注册,得到更好的正版服务。如有侵权请邮件与我们联系处理。敬请谅解!

程序来源网络,不确保不包含木马病毒等危险内容,请在确保安全的情况下或使用虚拟机使用。

侵权违规投诉邮箱:4ablog168#gmail.com(#换成@)